Imagem: Unsplash

Imagem: UnsplashProxies são geralmente usados como uma "faixa" entre o cliente e o site ou serviços online. Direcionar o tráfego através de um proxy ajuda os usuários a ocultar sua localização real e endereço IP. Ao mesmo tempo, as empresas também usam proxies (consulte proxies reversos) para resolver muitos problemas, desde o aumento do nível de segurança das informações até a execução de tarefas anônimas e o controle do uso da Internet pelos funcionários.

Hoje, falaremos sobre como a tecnologia de proxy é realmente usada por diferentes empresas para aumentar o nível de segurança de sua infraestrutura.

Ocultando informações de crackers

Por exemplo, frequentemente esses proxies são usados como um gateway SSL. Nesse caso, a empresa pode responder a solicitações HTTP externas sem medo de revelar a estrutura de sua rede. Atuando como mediador entre clientes externos e o back-end da rede interna, os proxies podem ocultar o dispositivo real da infraestrutura da empresa. Sem um proxy, as solicitações seriam enviadas diretamente aos servidores e elas responderiam a eles - isso poderia fornecer aos invasores informações sobre o dispositivo de rede e possíveis pontos fracos em sua proteção.

Imagem: linuxbabe.com

Imagem: linuxbabe.comOutro tipo de proxy útil para tarefas de segurança são proxies residentes. De fato, esses são endereços fornecidos aos usuários por um provedor de Internet real de uma cidade, região ou estado específico. Normalmente, esses endereços são fornecidos aos proprietários, eles são anotados no banco de dados de registros regionais da Internet (RIR). Quando usadas corretamente, as solicitações desses endereços não podem ser diferenciadas das chamadas de um usuário real.

Os proxies residentes são freqüentemente usados para inteligência competitiva, capturando dados de sites e ignorando sistemas de antibot. Por sua vez, as empresas podem usar proxies residentes alternados para aumentar a segurança da rede ou site corporativo. Se servidores de diferentes países e regiões responderem a solicitações de possíveis invasores, será impossível obter informações sobre o dispositivo de rede real.

Na

Infatica, fornecemos exatamente esse serviço de proxies residentes alternados - e muitos de nossos clientes o utilizam com precisão para garantir a segurança de sua infraestrutura.

Criptografia e descriptografia de tráfego

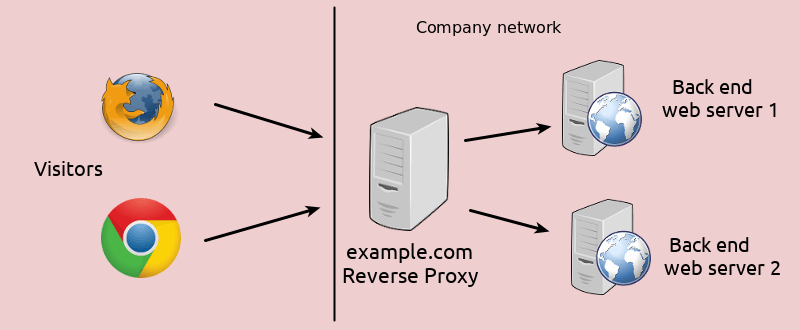

Na maioria das vezes, as empresas usam os chamados proxies reversos - geralmente esse é o servidor proxy por trás do firewall da rede corporativa. Ele redireciona solicitações de clientes externos para servidores dentro da rede. Os proxies reversos também podem ser usados para resolver tarefas como criptografia do tráfego que passa.

Além disso, os proxies são úteis para trabalhar com tráfego já criptografado. O uso de proxies reversos para conexões HTTPS de entrada permite descriptografar o conteúdo após o recebimento e enviar sua versão descriptografada na rede.

Isso tem várias vantagens. Por exemplo, você não precisará instalar certificados de segurança nos servidores back-end. Além disso, você terá apenas um ponto em que precisará configurar o SSL / TLS. Além disso, como os servidores da rede não precisam executar operações com muitos recursos de descriptografar o conteúdo, a carga neles é significativamente reduzida.

Monitorando e otimizando os custos de proteção

O uso de proxies reversos também ajuda a aumentar o nível de segurança, oferecendo à empresa um ponto em que todo o tráfego flui - e aqui é mais fácil monitorar e registrar.

Além disso, se todos os servidores atrás do firewall primeiro enviarem tráfego para o servidor proxy no perímetro, protegendo-o, o nível geral de segurança aumentará (caso contrário, seria necessário alocar recursos para proteger todos os servidores).

Controle de acesso

Os proxies não são apenas úteis para equilibrar e distribuir tráfego e carga na rede, mas também podem ser usados para restringir o acesso a determinados recursos na rede. Um servidor proxy pode atuar como um gateway para acessar segmentos, servidores ou serviços de rede individuais, tanto para usuários externos quanto para funcionários da empresa.

Conclusão

As empresas usam ativamente diferentes tipos de proxies para resolver problemas associados ao aumento do nível de segurança de sua infraestrutura. Os proxies podem ser usados como uma ferramenta para controle de acesso, registro, criptografia de tráfego e até mesmo ocultar o dispositivo real da infraestrutura interna.

Outros artigos sobre o uso de proxies residentes para negócios: