Todos temos uma responsabilidade coletiva de garantir a segurança do software de código aberto - nenhum de nós pode fazer isso sozinho. Hoje, no Github Universe, anunciamos o

Github Security Lab . Um local para os pesquisadores de segurança se reunirem com empresas do setor que compartilham nossa crença de que a segurança de código aberto é importante para todos.

Temos o prazer de ter parceiros iniciais que contribuem para esse objetivo. Juntos, fornecemos ferramentas, recursos, prêmios e milhares de horas de pesquisa em segurança para ajudar a proteger o ecossistema de código aberto.

Como parte do anúncio de hoje, o GitHub Security Lab disponibiliza o

CodeQL gratuitamente para qualquer pessoa que possa encontrar vulnerabilidades de código aberto. O CodeQL é uma ferramenta que muitos grupos de pesquisa em todo o mundo usam para conduzir a análise semântica do código, e nós mesmos a usamos para encontrar mais de 100 CVEs registrados (Vulnerabilidades e Exposições Comuns) em alguns projetos populares de código aberto.

Também estamos lançando o

banco de dados consultivo do

GitHub , um banco de dados de recomendações acessível ao público criado no GitHub, além de dados adicionais mapeados para pacotes rastreados pelo gráfico de dependência do GitHub.

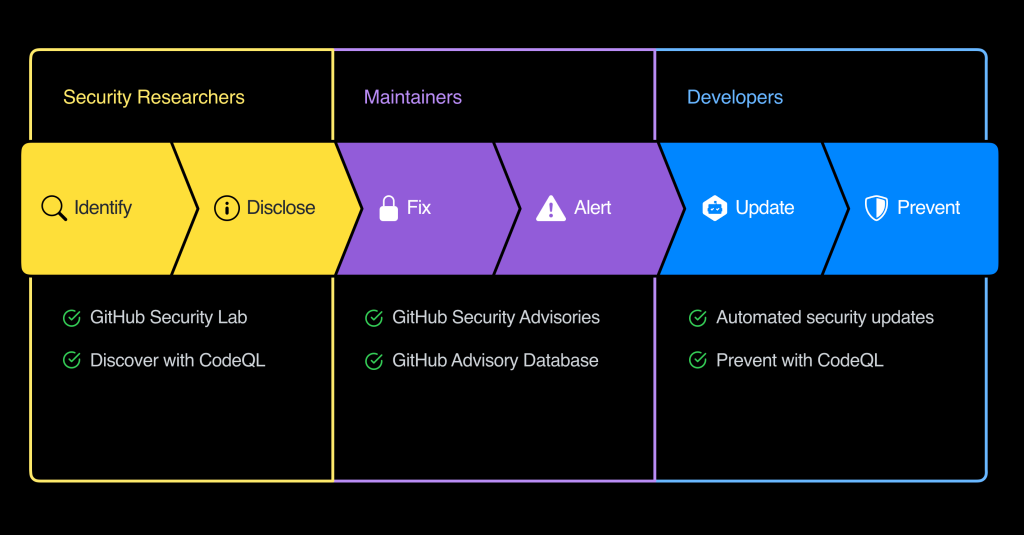

A abordagem do GitHub à segurança abrange todo o ciclo de vida da segurança de projetos de código aberto. O GitHub Security Lab ajudará a identificar e relatar vulnerabilidades em projetos de código aberto, enquanto mantenedores e desenvolvedores usam o GitHub para criar patches, coordenar a divulgação e atualização de projetos dependentes com uma vulnerabilidade resolvida.

Laboratório de segurança do Github

A missão do GitHub Security Lab é inspirar e permitir que a comunidade global de pesquisadores de segurança proteja códigos em todo o mundo. Nossa equipe dará o exemplo, dedicando recursos contínuos para encontrar e relatar vulnerabilidades em projetos cruciais de código aberto. A Komadna já lançou mais de 100 CVEs para detecção de vulnerabilidades.

Proteger projetos de código aberto no mundo não é uma tarefa fácil. Primeiro, a escala: um ecossistema de JavaScript contém mais de um milhão de pacotes de código aberto. Além disso, há uma escassez de especialistas em segurança, cerca de 500 desenvolvedores para um especialista. Por fim, há coordenação: os especialistas em segurança do mundo trabalham em milhares de empresas. O laboratório de segurança do GitHub e o CodeQL ajudarão com isso.

Neste trabalho, juntamos empresas que doam seu tempo e experiência para encontrar e relatar vulnerabilidades em projetos de código aberto. Cada um prometeu contribuir à sua maneira, e esperamos que outros se juntem a nós no futuro.

- F5

- Google

- Hackerone

- Intel

- OIActive

- JP Morgan

- Linkedin

- Microsoft

- Mozilla

- Grupo Ncc

- Oracle

- Trilha de bits

- Uber

- VMware

Para expandir nossos recursos, também disponibilizamos nosso mecanismo de análise de código colaborativo CodeQL para uso em projetos de código aberto. O CodeQL permite que você consulte o código como se fossem dados. Se você conhece um erro de codificação que levou a uma vulnerabilidade, pode escrever uma consulta para encontrar todas as variantes desse código, destruindo uma classe inteira de vulnerabilidades para sempre. Veja

como começar a usar o CodeQL .

Se você é um pesquisador de segurança ou trabalha em uma equipe de segurança, precisamos da sua ajuda. Proteger projetos de código aberto no mundo exigirá o trabalho de toda a comunidade. O GitHub Security Lab sediará eventos e compartilhará as melhores práticas para ajudar todos a participar. Siga o

GHSecurityLab no Twitter para obter mais detalhes.

Melhorando o fluxo de trabalho de segurança em código aberto

À medida que os pesquisadores do mundo da segurança descobrem cada vez mais vulnerabilidades, os usuários acompanhantes e finais precisam de ferramentas mais sofisticadas para corrigi-las.

Hoje, o processo de correção de novas vulnerabilidades geralmente é temporário. 40% das novas vulnerabilidades em projetos de código aberto não têm um identificador no CVE quando são declaradas, ou seja, não são incluídas em nenhum banco de dados público. 70% das vulnerabilidades críticas permanecem sem solução 30 dias após a notificação dos desenvolvedores.

Nós estamos consertando isso. Agora, mantenedores e desenvolvedores podem trabalhar juntos diretamente no GitHub para garantir que as novas vulnerabilidades sejam divulgadas apenas quando os mantenedores estiverem prontos, e os desenvolvedores podem atualizar rápida e facilmente para uma versão fixa.

Avisos de segurança do Github

Graças às dicas de segurança, os mantenedores podem trabalhar com pesquisadores de segurança em correções no espaço privado, solicitar CVEs diretamente no GitHub e fornecer informações estruturadas sobre vulnerabilidades. Depois, quando estiverem prontos para publicar recomendações de segurança, o GitHub enviará alertas sobre os projetos afetados.

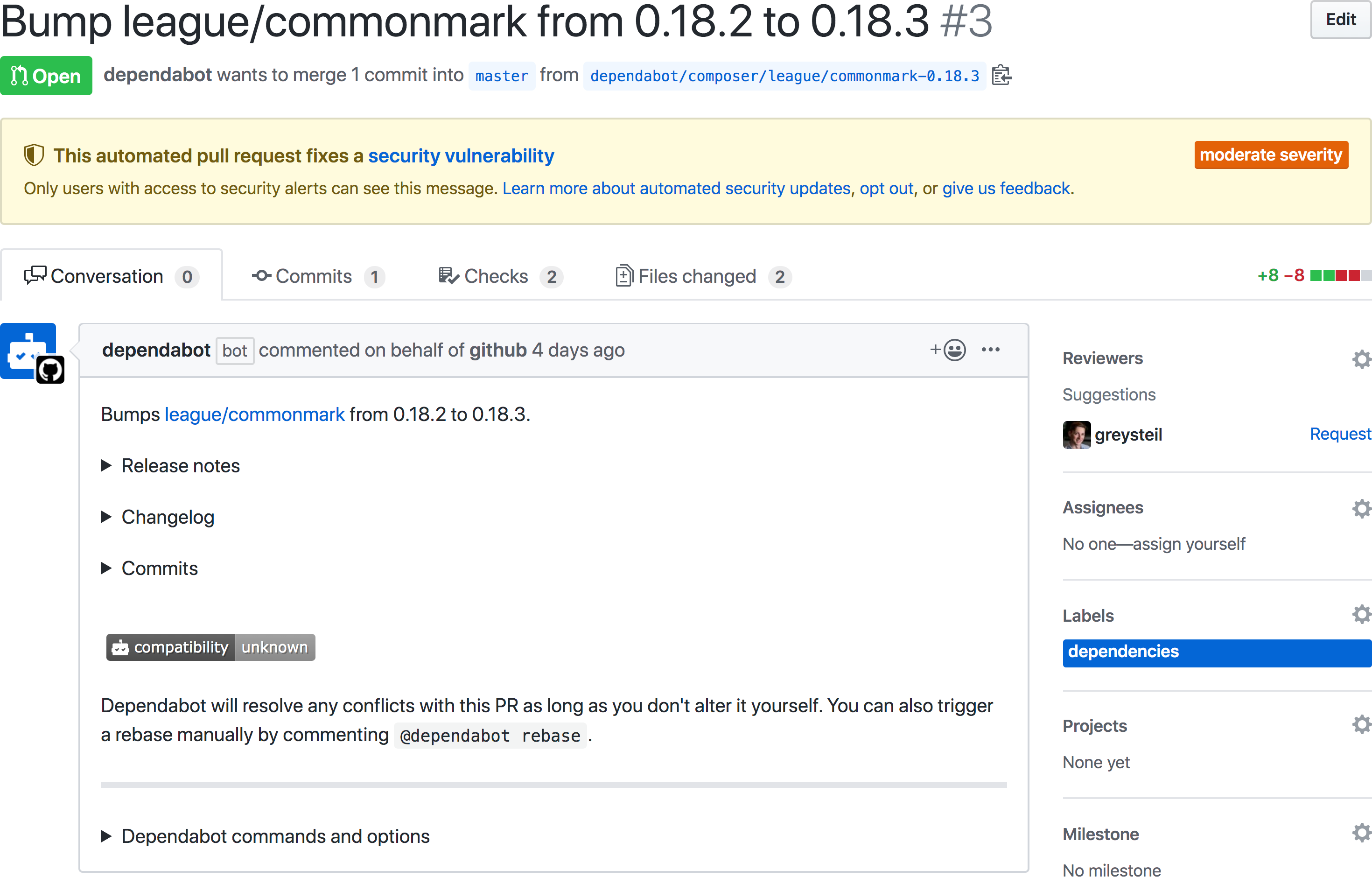

Atualizações de segurança automáticas

Ser notificado sobre dependências vulneráveis é útil, mas obter solicitações pull pull com uma correção é ainda melhor. Para ajudar os desenvolvedores a responder rapidamente a novas vulnerabilidades, o GitHub cria atualizações de segurança automatizadas - solicitação pull, que atualizam a dependência vulnerável para a versão fixa.

As atualizações de segurança automáticas para o sistema foram lançadas em versão beta no GitHub Satellite 2019 e agora estão disponíveis e implementadas na maior parte para cada repositório ativo com os alertas de segurança ativados.

Verificação de token

Um dos erros mais comuns é o código rígido de tokens ou credenciais no projeto. Dentro de alguns segundos após enviar uma confirmação ao GitHub ou mudar o projeto para público, analisamos os formatos de 20 provedores de nuvem diferentes. Quando encontramos uma correspondência, notificamos os provedores e eles agem, geralmente cancelando tokens e notificando os usuários afetados. E hoje anunciamos quatro novos parceiros: GoCardless, HashiCorp, Postman e Tencent.

Banco de dados consultivo do Github

Fizemos todas as alterações que os mantenedores criam nas dicas de segurança do GitHub, além de dados adicionais, e mapeamos para os pacotes monitorados pelo gráfico de dependência do GitHub, disponíveis gratuitamente. Explore o novo banco de dados

do GitHub Advisory no seu navegador, crie links diretos para postagens com IDs de CVE nos comentários ou acesse os dados programaticamente usando o terminal da

API do Security Advisory .