Em novembro passado, os analistas de vírus da Doctor Web identificaram mais uma ameaça no diretório do Google Play. Entre elas, novas modificações dos Trojans da família

Android.Joker , que assinavam usuários de serviços móveis pagos. Mais uma vez, os cibercriminosos espalharam o malware da família

Android.HiddenAds , que exibia anúncios irritantes. Além disso, uma nova versão do backdoor

Android.Backdoor.735.origin , projetada para espionagem cibernética, foi descoberta.

Ameaça móvel do mês

Em novembro, os especialistas do Doctor Web descobriram no diretório do Google Play uma nova modificação do Trojan

Android.Backdoor.735.origin , um componente do perigoso backdoor

Android.Backdoor.736.origin , que nossa empresa divulgou em julho. Esse malware, também conhecido como PWNDROID1, foi distribuído sob o disfarce de um utilitário para configurar e acelerar o navegador.

O Android.Backdoor.735.origin

O Android.Backdoor.735.origin executa comandos maliciosos, permite gerenciar dispositivos Android infectados, espiona seus proprietários e é capaz de baixar e executar componentes maliciosos adicionais.

- Android.Backdoor.682 .origin - Trojan que executa comandos maliciosos e permite que eles controlem dispositivos móveis infectados.

- Android.DownLoader .677.origin - Downloader para outros malwares.

- Android.Triada .481.origin - um Trojan multifuncional que executa uma variedade de ações maliciosas.

- Android.MobiDash .4006 - Um Trojan que exibe anúncios irritantes.

- Android.RemoteCode .197.origin - um aplicativo mal-intencionado que baixa e executa código arbitrário.

- Program.FakeAntiVirus.2.origin - Detecção de aplicativos de adware que simulam a operação de software antivírus.

- Program.RiskMarket.1.origin - Uma loja de aplicativos que contém cavalos de Troia e recomenda que os usuários os instalem.

- Program.HighScore.3.origin - Um catálogo de aplicativos no qual, por SMS caro, é proposto pagar pela instalação de programas gratuitos disponíveis no Google Play.

- Program.MonitorMinor .1.origin

- Program.MobileTool .2.origin - Programas que monitoram os proprietários de dispositivos Android e podem ser usados para espionagem cibernética.

- Tool.SilentInstaller .6.origin

- Tool.SilentInstaller .7.origin

- Tool.SilentInstaller .11.origin

- Tool.VirtualApk .1.origin - Plataformas de software potencialmente perigosas que permitem aos aplicativos executar arquivos apk sem instalá-los.

- Tool.Rooter.3 - Um utilitário projetado para obter privilégios de root em dispositivos Android. Pode ser usado por cibercriminosos e malware.

Módulos de software incorporados a aplicativos Android e projetados para exibir anúncios intrusivos em dispositivos móveis:

- Adware.Dowgin.5.origin

- Adware.Toofan.1.origin

- Adware.BrowserAd.1

- Adware.Myteam.2.origin

- Adware.Altamob.1.origin

Cavalos de Troia no Google Play

Em um mês, os analistas de vírus da Doctor Web descobriram várias novas modificações da família de cavalos de Troia

Android.Joker no Google Play. Eles se esconderam em programas aparentemente inócuos - utilitários úteis para configurar dispositivos móveis, jogos, mensagens instantâneas, coleções de imagens para aplicativos de desktop e câmera. Esses programas maliciosos assinam vítimas de serviços móveis pagos, baixam e executam módulos maliciosos e podem executar código arbitrário.

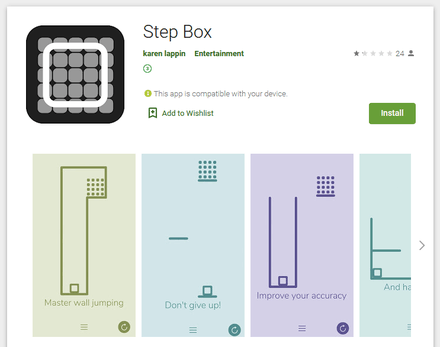

Novos Trojans de adware

Android.HiddenAds também foram revelados. Os atacantes os distribuíram sob o disfarce de jogos, aplicativos de câmera, software de edição de fotos e outros programas.

Para proteger dispositivos Android de programas maliciosos e indesejados, os usuários devem instalar os produtos antivírus Dr.Web for Android.