PKCS#11云令牌-神话还是现实?

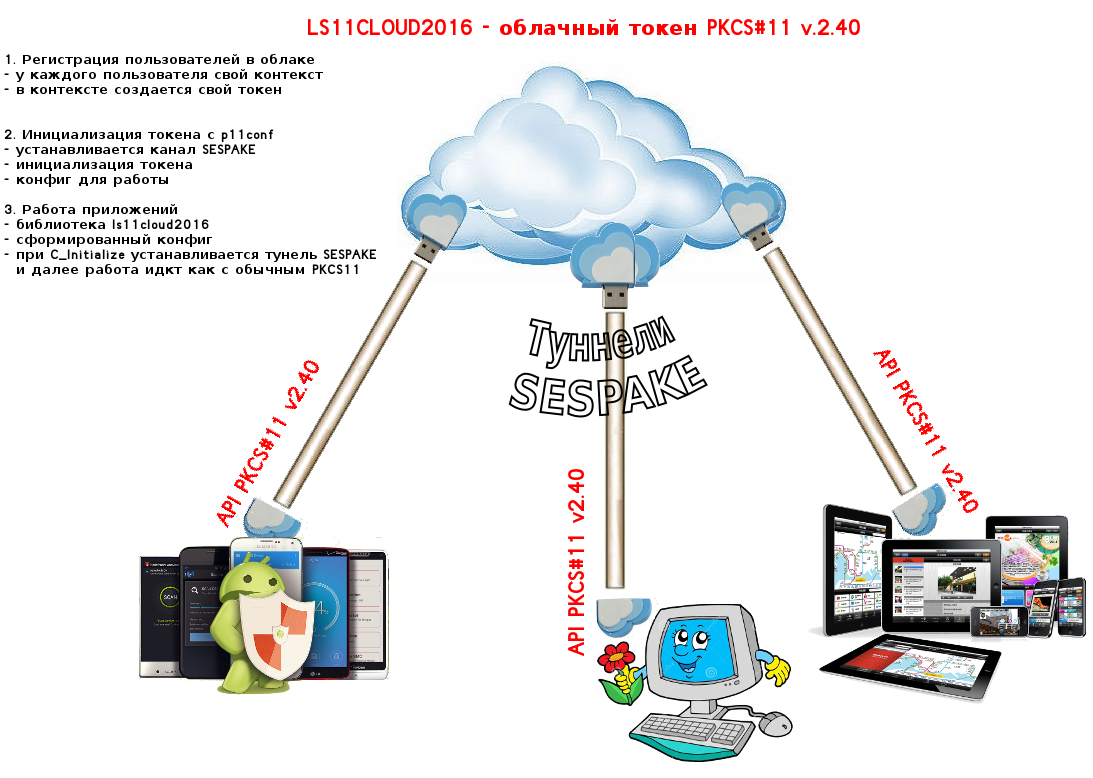

PKCS#11(Cryptoki)是由RSA Laboratories开发的标准,用于使用通过库实现的统一软件接口与加密令牌,智能卡和其他类似设备进行程序交互。俄罗斯加密技术的PKCS#11标准得到标准化“加密信息保护”技术委员会(TC 26)的支持。如果我们在俄罗斯加密技术的支持下谈论令牌,那么我们就可以谈论软件令牌,软件和硬件令牌以及硬件令牌。加密令牌提供了证书和密钥对(公用和专用密钥)的存储,以及根据PKCS#11标准的加密操作。这里的薄弱环节是私钥的存储。如果公钥丢失,则始终可以使用私钥将其还原或从证书中获取。私钥的丢失/销毁会带来可悲的后果,例如,您不能解密公钥上加密的文件,不能放置电子签名(ES)。要创建电子签名,您将需要生成一个新的密钥对,并在其中一个认证中心获得一张钱的新证书。上面,我们提到了软件,硬件-软件和硬件令牌。但是我们可以考虑另一种密码令牌-云。今天,拥有云闪存驱动器的任何人都不会感到惊讶。云闪存驱动器的所有优缺点几乎都在一个云令牌中固有。这里最主要的是存储在云令牌中的数据的安全性,主要是私钥。可以提供此云令牌吗?我们说-是的!那么云令牌如何工作?第一步是在令牌云中注册客户端。为此,应提供一个实用程序,使您可以访问云并在其中注册用户名/昵称: 在云中注册后,用户必须初始化其令牌,即设置令牌标签,最重要的是设置SO-PIN和用户PIN码。这些操作仅应在安全/加密通道上执行。 pk11conf实用程序用于初始化令牌。对于通道加密,建议使用Magma-CTR加密算法(GOST R 34.13-2015)。为了生成一致的密钥,在此基础上将保护/加密客户端和服务器之间的流量,建议使用TC 26推荐的SESPAKE协议-一种用于使用基于密码的身份验证生成共享密钥的协议。建议使用一次性密码机制作为密码,在此基础上将生成共享密钥。由于我们正在谈论俄语加密,因此很自然地使用CKM_GOSTR3411_12_256_HMAC,CKM_GOSTR3411_12_512_HMAC或CKM_GOSTR3411_HMAC机制生成一次性密码。使用此机制可确保只有使用pk11conf实用程序安装了SO和USER PIN码的用户才能通过SO和USER PIN码访问云中的个人令牌对象。执行完这些步骤后,一切都准备就绪,可以使用云令牌了。要访问云令牌,只需在PC上安装LS11CLOUD库。在Android和iOS平台上的应用程序中使用云令牌时,会提供适当的SDK。在Redfox浏览器中连接云令牌或在pkcs11.txt文件中注册时,将指示该库。LS11CLOUD库也通过基于PKCS#11函数C_Initialize创建的SESPAKE的安全通道与云中的令牌交互。

在云中注册后,用户必须初始化其令牌,即设置令牌标签,最重要的是设置SO-PIN和用户PIN码。这些操作仅应在安全/加密通道上执行。 pk11conf实用程序用于初始化令牌。对于通道加密,建议使用Magma-CTR加密算法(GOST R 34.13-2015)。为了生成一致的密钥,在此基础上将保护/加密客户端和服务器之间的流量,建议使用TC 26推荐的SESPAKE协议-一种用于使用基于密码的身份验证生成共享密钥的协议。建议使用一次性密码机制作为密码,在此基础上将生成共享密钥。由于我们正在谈论俄语加密,因此很自然地使用CKM_GOSTR3411_12_256_HMAC,CKM_GOSTR3411_12_512_HMAC或CKM_GOSTR3411_HMAC机制生成一次性密码。使用此机制可确保只有使用pk11conf实用程序安装了SO和USER PIN码的用户才能通过SO和USER PIN码访问云中的个人令牌对象。执行完这些步骤后,一切都准备就绪,可以使用云令牌了。要访问云令牌,只需在PC上安装LS11CLOUD库。在Android和iOS平台上的应用程序中使用云令牌时,会提供适当的SDK。在Redfox浏览器中连接云令牌或在pkcs11.txt文件中注册时,将指示该库。LS11CLOUD库也通过基于PKCS#11函数C_Initialize创建的SESPAKE的安全通道与云中的令牌交互。 就是这样,现在您可以订购证书,将其安装在您的云令牌中,然后转到>公共服务网站。

就是这样,现在您可以订购证书,将其安装在您的云令牌中,然后转到>公共服务网站。 Source: https://habr.com/ru/post/zh-CN398677/

All Articles