NIST寻求帮助,以创建可靠的量子后数据加密方法

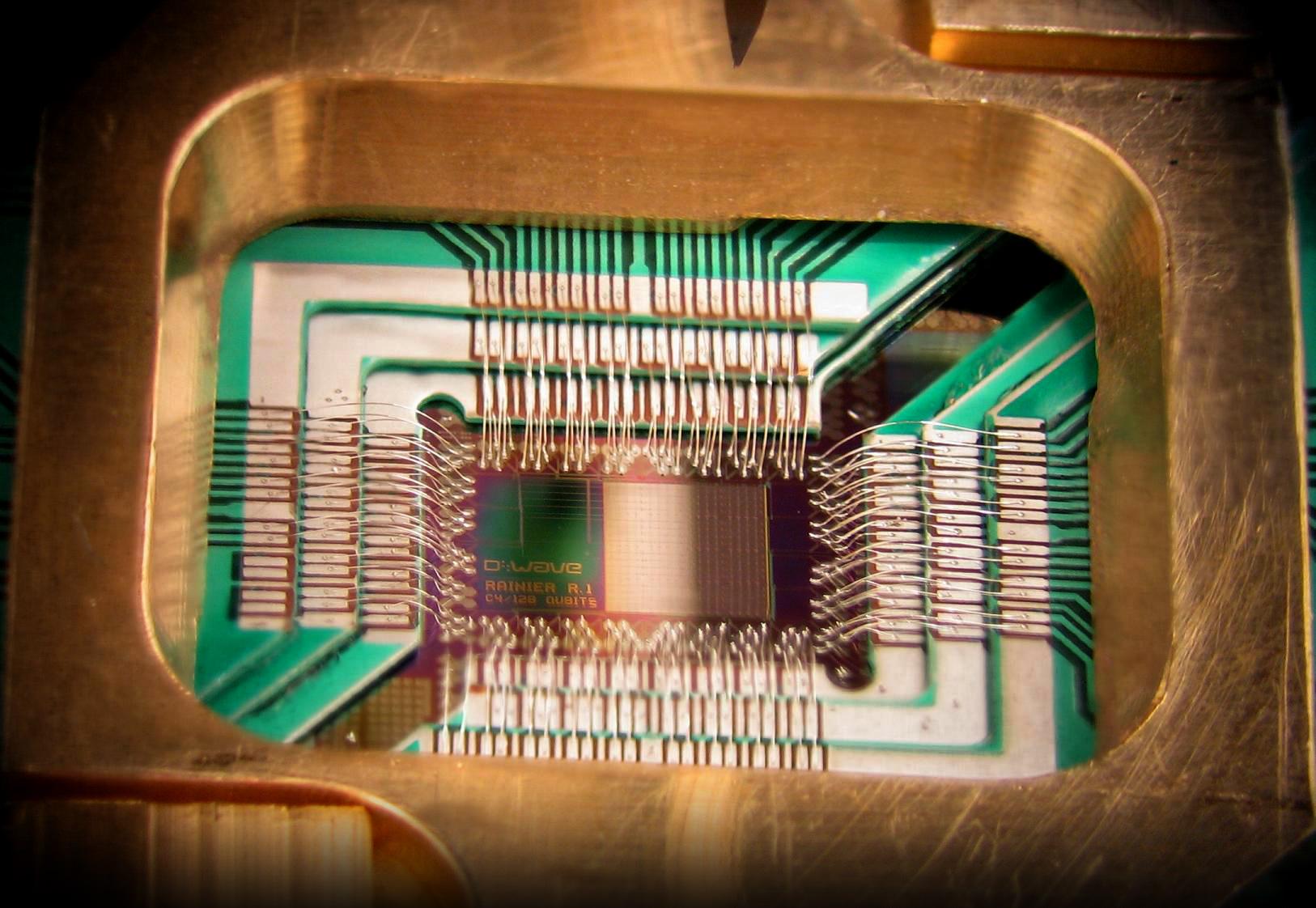

美国国家标准技术研究院(NIST)最近要求公众帮助解决该机构本身称之为“对信息安全的迫在眉睫的威胁”的问题。关键在于,已经在使用原型的量子计算机可以轻松破解将来用于保护信息的任何加密代码。NIST的代表要求网络安全专家,科学家和普通用户就“后量子密码学”问题进行集思广益,后者是量子计算机无法使用的算法。该组织的要求已在联邦公报中正式注册。NIST致力于与美国国家标准协会(ANSI)合作,为美国公共部门和商业应用中使用的软件解决方案开发标准和规范。该研究所的主要任务是通过发展计量,标准化和技术科学来确保美国的创新和工业竞争力,以改善经济安全和生活质量。总体而言,NIST概述的问题确实可以说是非常严重的。事实是,现在大多数传统密码系统都依赖整数分解或离散对数的问题。但是,这些任务在功能强大的量子计算机上很容易解决肖氏算法。值得注意的是,“后量子密码学”一词已经很成熟。它表示即使量子计算机和量子攻击的出现,密码学中仍将保持相关性的部分。通常,后量子密码基于五种可以解决量子攻击问题的方法。这些方法是:1. 基于密码功能的密码学。例如,这是带有基于哈希树的公共密钥的Merkle签名。该方法本身由Ralph Charles Merkle在1979年提出。即使那样,他仍然认为他的想法是数字签名RSA和DSA的有趣替代。该方法的问题在于,对于任何基于哈希函数的公钥,可以从相应的私钥集中获取的签名数量受到限制。因此,没有使用该方法。仅当涉及到抗量子计算机的系统时,他才被记住。2. 基于纠错码的密码学。这种方法被认为是最有前途的一种。一个典型的例子可以被认为是加密方案McEliece公钥体制和的Niederreiter ;3. 基于格的加密。另一种有前途的方法。这里的一个例子是有错误的环学习,以及NTRU和GGH;4. 基于多维二次系统的密码学。该方法于1996年提出,是Jacques Patarin HFE的公开密钥签名。5. 使用密钥加密。在这里,我们讨论的是Rijndael密码,该密码于1998年提出,后来更名为AES(高级加密标准)。如上所述,尽管事实是量子计算处于起步阶段,现在有必要解决该领域密码方法的可靠性问题。他们采用量子思想和经典计算机。

美国国家标准技术研究院(NIST)最近要求公众帮助解决该机构本身称之为“对信息安全的迫在眉睫的威胁”的问题。关键在于,已经在使用原型的量子计算机可以轻松破解将来用于保护信息的任何加密代码。NIST的代表要求网络安全专家,科学家和普通用户就“后量子密码学”问题进行集思广益,后者是量子计算机无法使用的算法。该组织的要求已在联邦公报中正式注册。NIST致力于与美国国家标准协会(ANSI)合作,为美国公共部门和商业应用中使用的软件解决方案开发标准和规范。该研究所的主要任务是通过发展计量,标准化和技术科学来确保美国的创新和工业竞争力,以改善经济安全和生活质量。总体而言,NIST概述的问题确实可以说是非常严重的。事实是,现在大多数传统密码系统都依赖整数分解或离散对数的问题。但是,这些任务在功能强大的量子计算机上很容易解决肖氏算法。值得注意的是,“后量子密码学”一词已经很成熟。它表示即使量子计算机和量子攻击的出现,密码学中仍将保持相关性的部分。通常,后量子密码基于五种可以解决量子攻击问题的方法。这些方法是:1. 基于密码功能的密码学。例如,这是带有基于哈希树的公共密钥的Merkle签名。该方法本身由Ralph Charles Merkle在1979年提出。即使那样,他仍然认为他的想法是数字签名RSA和DSA的有趣替代。该方法的问题在于,对于任何基于哈希函数的公钥,可以从相应的私钥集中获取的签名数量受到限制。因此,没有使用该方法。仅当涉及到抗量子计算机的系统时,他才被记住。2. 基于纠错码的密码学。这种方法被认为是最有前途的一种。一个典型的例子可以被认为是加密方案McEliece公钥体制和的Niederreiter ;3. 基于格的加密。另一种有前途的方法。这里的一个例子是有错误的环学习,以及NTRU和GGH;4. 基于多维二次系统的密码学。该方法于1996年提出,是Jacques Patarin HFE的公开密钥签名。5. 使用密钥加密。在这里,我们讨论的是Rijndael密码,该密码于1998年提出,后来更名为AES(高级加密标准)。如上所述,尽管事实是量子计算处于起步阶段,现在有必要解决该领域密码方法的可靠性问题。他们采用量子思想和经典计算机。 NIST的数学家Dustin Moody证实了上述说法,他说现在的主要任务是为存储和传输的信息开发新的加密方法。 “我们想替换现有的三个NIST加密标准,这可能最容易受到加密计算的影响,”穆迪说。这些标准是FIPS 186-4,NIST SP 800-56A和NIST SP 800-56B。公众有将近一年的时间提交他们的想法。接待将于明年11月结束。之后,NIST将考虑收到的申请。符合NIST设定的后量子密码标准的提案将在2018年的公开研讨会上宣布。

NIST的数学家Dustin Moody证实了上述说法,他说现在的主要任务是为存储和传输的信息开发新的加密方法。 “我们想替换现有的三个NIST加密标准,这可能最容易受到加密计算的影响,”穆迪说。这些标准是FIPS 186-4,NIST SP 800-56A和NIST SP 800-56B。公众有将近一年的时间提交他们的想法。接待将于明年11月结束。之后,NIST将考虑收到的申请。符合NIST设定的后量子密码标准的提案将在2018年的公开研讨会上宣布。Source: https://habr.com/ru/post/zh-CN400151/

All Articles