如果您在手机上安装了锁定屏幕,则只需用手遮盖小工具,即可隐藏密码输入,以免被撬开。 但是,一旦您解锁手机,您一定会放松身心,并且看不到显示屏,尤其是在关闭设备的情况下。

斯图加特大学的研究人员和

慕尼黑大学路德维希-马克西米连大学的同事表示,这是非常不合理的。 在即将举行的人机交互会议上,他们将介绍他们的研究。 在论文中,他们

解释了配备

红外热像仪的攻击者如何轻松地从智能手机读取访问代码。

但是,攻击者必须非常敏捷且敏捷-他最多只能有30秒的时间才能删除线索。 在短片中,研究人员介绍了可能的攻击。 该人员输入密码以解锁手机,然后关闭屏幕并将其放在桌子上。 然后,他起身去拿杯咖啡,攻击者从容地经过,将便携式热像仪对准手机,然后急忙离开。

接下来发生的事情有点像高科技的攻击,攻击者会在常规相机上拍摄智能手机的显示屏,然后检查车主留下的油迹。 因此,使用常规的照片编辑器,您可以找出密码或读取指纹。

宾夕法尼亚大学的科学家于2010年首次

描述了这种方法。

最成功的方法是解密安装了该模式以锁定的Android设备的密码。 解锁后剩余的痕迹甚至可以显示手指的方向,这使得其解密变得基本。 识别数字PIN码更加困难:您可以找出其中包含的数字,而不是输入顺序。

但是,这不会因使用热像仪而受到攻击:通过输入四位数的代码,用户将留下四个温度不同的热迹线:第一个数字的发音较差,最后一个数字更亮。 如果图像只有三个或两个热敏打印图像,那么攻击者将得出以下结论:其中一个数字出现不止一次。 在这种情况下,您无法立即识别出密码,但是您可以尝试3次进行猜测。

从热图像中提取密码的过程也需要一些时间-仅看照片是不够的。 研究人员与斯图加特大学和慕尼黑路德维希·马克西米利安大学的同事共同制定了六点计划。

首先,热像仪应在15°至32°度的温度下对显示屏进行成像。 然后,使用该程序,您需要将彩色图像转换为黑白图像并应用滤镜以减少噪声。 接下来,分两步操作完全去除了背景,只留下了一点热量。 主要部分被提取并提取,从而产生一到四个圆圈。 在最后阶段,将分析每个圆圈以确定密码中最可能的数字组合。

使用受图形键保护的设备时,热攻击也很成功:您可以在屏幕上跟踪手指的路径并找出方向,这取决于运动开始和结束的相对温度。

如果您在受害者输入密码后15秒钟内制作图像,那么90%的情况下都可以成功。 30秒后,准确度将下降至80%,而45次或更长时间(不超过35%)。

如果我们谈论解密图形键,只要键线不重叠,即使在输入后30秒钟,热冲击也能在100%的情况下猜测出正确的形状。 一个这样的重叠“杀死”了高达17%的精度,而两个重叠-则达到了零。 相反,具有重复编号的PIN码更容易解密。

抵御此类攻击相对容易:解锁屏幕后,就足以在电话上交谈,写消息或使用某些应用程序,或者只是握着手-多余的斑点很容易使红外成像仪与不愿兑现的人混淆。 但是,研究的作者坚信,更复杂的算法可以将解锁代码的输入与智能手机的其他操作区分开。

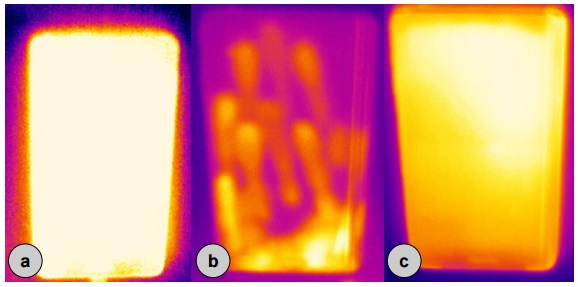

他们还提供了几种硬件设备来保护智能手机免受威胁。 如果您短暂地将屏幕亮度提高到最大程度或导致短暂的处理器活动突发,那么当智能手机升温时,检测密码将变得更加困难。

硬件保护方法。 A-将屏幕亮度增加三秒钟,B-在屏幕上随机滑动,C-增加处理器的负载。

硬件保护方法。 A-将屏幕亮度增加三秒钟,B-在屏幕上随机滑动,C-增加处理器的负载。研究人员发现,最初人们很容易受到自然保护-冷手不允许攻击者通过输入密码来快速检测到热量的痕迹,因为显示器玻璃和手指之间的温度差不太明显。 另一方面,热情的双手会延长不良者尝试删除密码的时间。

如果输入包含字母,数字和符号的长密码,那么从理论上讲,在用户完成键入后,攻击者将有较少的时间捕获热量。 据推测,这减少了与屏幕表面的接触时间,这将影响所传递的热量。 另外,在收到完成的图像后,将很难计算冗长而复杂的密码。