通过电击人工刺激心肌的技术已经在医学中使用了相当长的时间。 随着时间的流逝,与之相关的起搏器变得越来越完美。 以前,起搏器使用的是有线模块,但现在它们大多是无线的,互动是通过射频进行的。 但是,通常,系统越复杂,禁用它就越容易。 并非总是如此,但是在某些情况下,情况就是这样。 这也适用于起搏器。 因此,相对最近,新闻开始在网络上出现,起搏器,特别是无线电控制的起搏器容易受到入侵者的攻击。

医生已经开始表达担忧-毕竟,如果这个小型设备可以被黑客入侵,甚至可以被远程入侵,这意味着有可能甚至远程地杀死或伤害一个人。 没错,一些专家开始说,很难破解起搏器,而且普通人不可能获得控制这种起搏器的权限。 实际上,对于熟悉电子和无线电业务的技术精通的用户来说,没有什么复杂的。 实际上,即使这不是必需的,您也可以在eBay上为特定型号的起搏器购买一个控制模块,并且已经对该特定类型的起搏器的用户造成了危险。

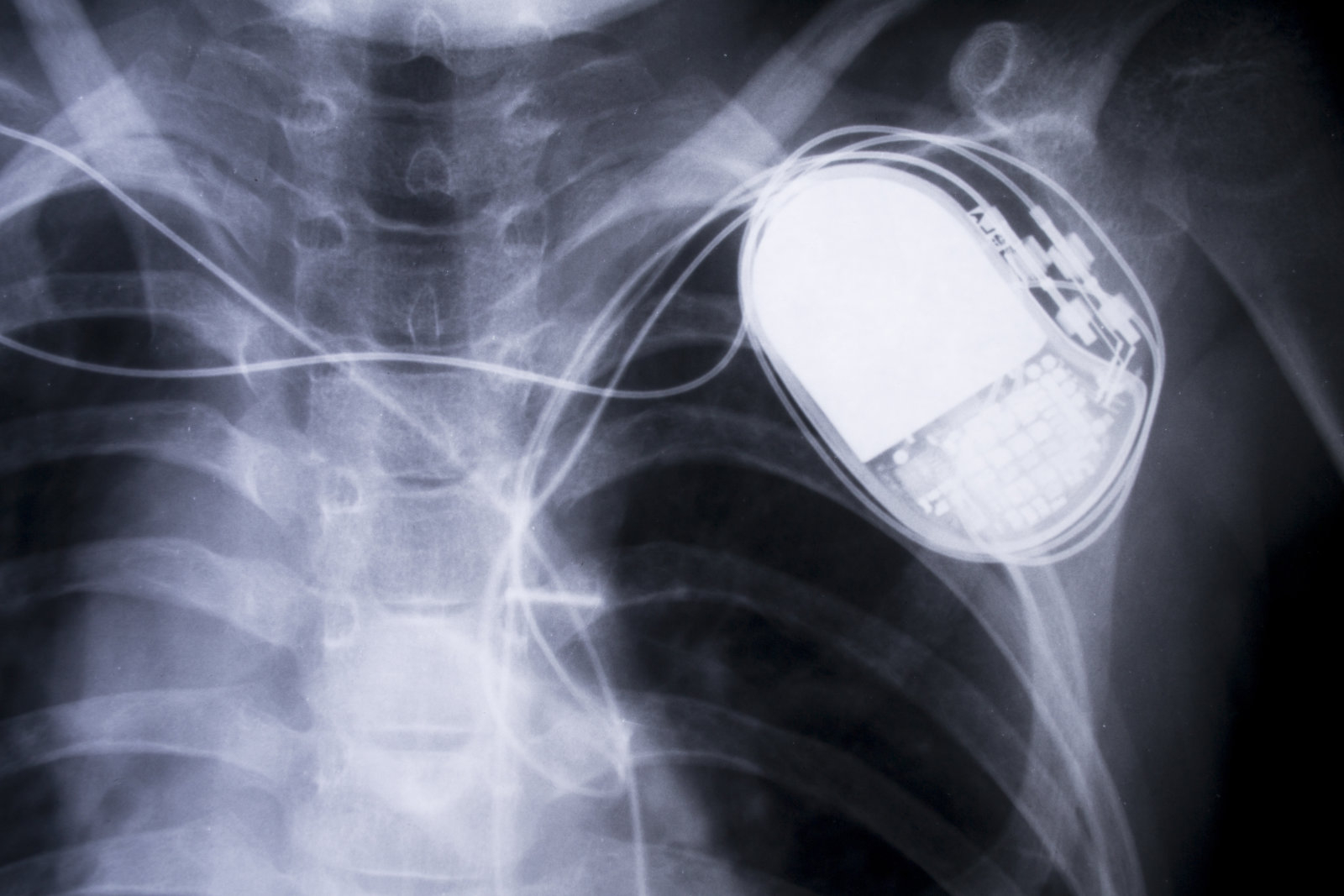

在通常情况下,心脏起搏器

位于胸肌旁,将电信号传递到心脏。 起搏器的主要任务是维持或给不经常跳动心脏或在心房和心室(房室传导阻滞)之间电生理断开的患者施加心律。

问题之一是这种设备的开发人员甚至没有尝试将识别系统引入其起搏器。 专家

认为 ,特定制造商的任何起搏器编程器控制模块都可以与同一公司制造的任何设备一起使用,在大多数情况下,特定模块不会与特定起搏器绑定。 这就是从事网络安全领域的组织WhitScope的专家所说的。 事实证明,带有起搏器的患者没有受到入侵者的保护。 毕竟,如果这样的控制模块落入决定用起搏器伤害人的手中,那么他就不太可能进行干预。

但是向市场提供这种设备的公司声称其分销受到控制。 实际上,这

并不是完全正确的 ,因为在同一eBay上出售了许多“左”控制模块,而几乎没有考虑到这一点。 任何人都可以购买,尽管这不是值得购买的产品。 WhiteScope研究人员在eBay上购买了各种类型的设备,价格从15美元到3,000美元不等时发现了安全漏洞。 总共在来自四个不同制造商的心率驱动器的控制模块中检测到8,000多个漏洞。 在两种情况下,专家发现以开放形式存储在设备中的患者数据。 据发现,患者在美国著名的医院之一接受治疗。

该研究的作者认为,心率驱动器和控制设备的开发人员应更加注意其设备的安全性,因此也应注意此类设备的用户的安全性。 由于忽视最简单的保护方法,他们的生命和健康受到了攻击。 而且,问题不在于一个制造商;上面已经说过,许多分开的起搏器可以被认为是脆弱的。

最有趣的是,信息安全专家第一次对心脏起搏器缺乏保护

提出了批评 。 早在2013年,独立研究人员和食品药品监督管理局就同时提出了这一问题。 起搏器不仅会出现保护问题,胰岛素泵,心率监测器,麻醉机等其他设备也会出现保护问题。 事实是,此类设备大部分包含有线密码。 知道这些访问密码的攻击者可以利用这些漏洞。

到目前为止,没有证据表明有人进行过这种攻击。 但这并不意味着将来不会举行。 美国前副总统切尼

说,他认为威胁是真实的。 一次植入了除颤器,以防止心脏病发作。 对此类医疗设备的攻击很可能不会远程进行。

对于控制模块和同一起搏器的交互作用,需要非常接近-这不是关于米,而是最好是几十厘米。 因此,到目前为止,利用医疗设备中的漏洞进行的大规模攻击似乎难以实施。 但这完全不意味着某人将找不到将所有这些变为现实的方法。 为防止这种情况发生,制造商应注意其产品的安全性。