资料来源:盖蒂图片社

资料来源:盖蒂图片社三年前,两名信息安全专家

表明 ,新的Jeep模型容易受到网络犯罪分子的攻击。 这并不意味着驾驶性能和其他特性,而是能够远程控制各种功能。 机器“越智能”,受外界影响的可能性就越大。 不幸的是,上述专家进行的示范并没有带来任何结果。 是的,制造商吉普(Jeep)试图解决该问题,但是其他公司仍然像以前一样,很少注意必要的信息安全措施。

前几天,趋势科技员工发布了一篇文章,了解现代汽车如何受到保护,以防止受到黑客攻击。 在德国波恩举行的DIVMA

信息会议上也表达了同样的信息。 研究人员认为,主要问题是

CAN协议,汽车的各个元素都使用

CAN协议与彼此以及公共网络进行交互。 事实证明,该协议易受攻击,只要攻击者具备必要的知识和设备,他们就可以利用CAN保护中的弱点来发挥自己的优势。

进行测试的趋势科技团队成员之一费德里科·玛吉(Federico Maggi)说:“您可以关闭安全气囊,地理传感器,关闭或打开中央门锁并偷车。” 据他说,可能的攻击将不会被察觉-很难检测到它们。

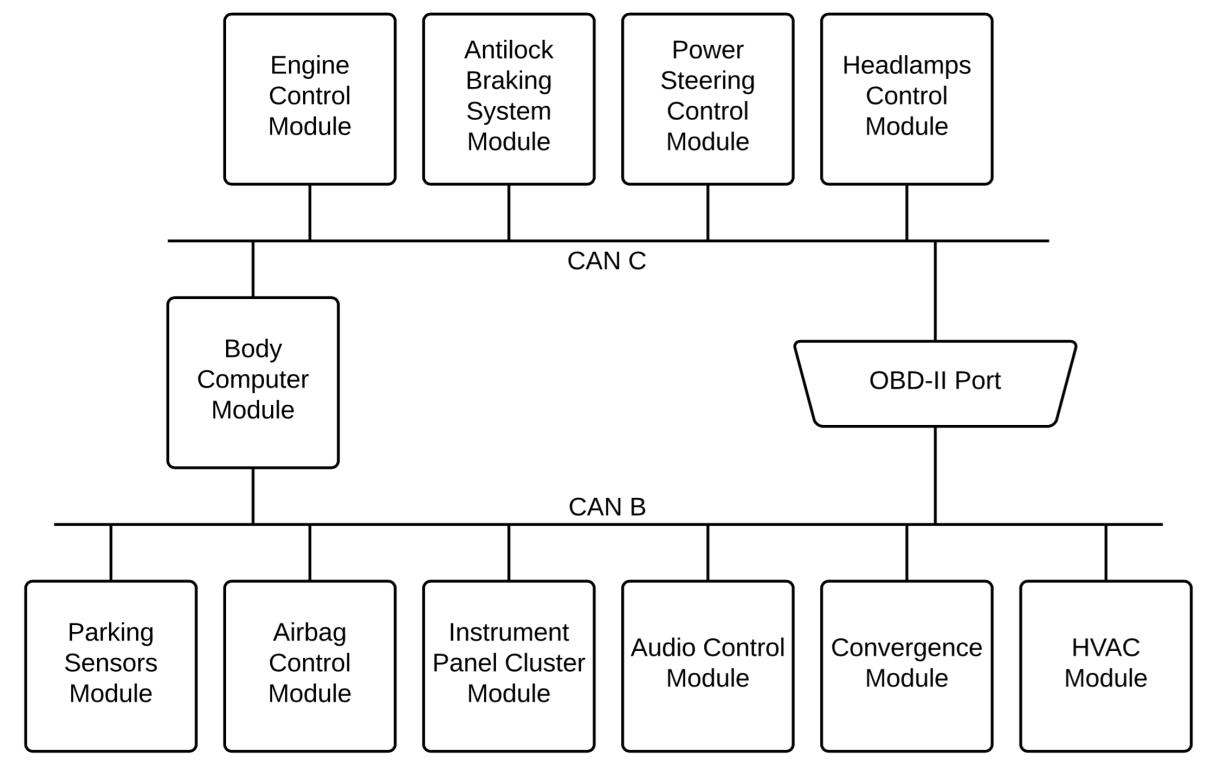

CAN网络图

CAN网络图到目前为止,研究人员仅显示了并非关键的部分威胁。 无论如何,2015年以吉普(Jeep)SUV为例的汽车的控制拦截都没有显示出来。 然而,特斯拉可以做类似的事情,特斯拉可能是目前人类活动中技术最先进的地面车辆之一。

积极的一面是,发现的漏洞不能100%被远程利用。 但是,攻击者需要一次性访问控制系统和汽车安全性。 没有这个,就不可能执行您的计划。 您需要连接到无线网络或汽车的OBD端口。

但是,此类攻击的威胁足以使汽车制造商忽略该问题。

那么威胁是什么? 如上所述,可以利用CAN中的漏洞。 就是说,如果攻击者愿意的话,他们可以使汽车的任何元素对于机器的中央控制系统来说似乎都是“有缺陷的”。 在这种情况下,此元素将由汽车本身关闭,并且将不起作用。 据研究人员说,检测这种类型的攻击非常困难,即使有可能。

同时,您可以通过不同的方式禁用汽车控制系统的组件,并给出各种错误消息。 结果,从侧面看,相同的攻击可能会导致一些无关的事件。 因此,将很难检测到攻击。 此外,无法了解是否确实有东西损坏或有人在对汽车进行攻击。

到目前为止,这项工作本质上只是理论上的。 真正的攻击者不可能在任何接近的时间进行专家预测的攻击。 研究小组负责人说,“如果他在实践中看到这一点,他将感到惊讶”。

但这是现在,因为没有那么多“智能”汽车。 但是随着时间的流逝,它们越来越多。 因此,黑客可以将注意力转移到不对自动系统进行黑客攻击上(有些人已经这样做很长时间了)。 因此,在理论问题变为现实之前,专家们试图阻止使用CAN漏洞的可能性。

本文讨论的工作的作者说,汽车制造商不仅应关注其汽车的设计和驾驶性能,还应关注其免受外部干扰威胁的安全性。