我关于该资源的第一

篇文章专门介绍了密码学的历史:保密的世界被吸引,吸引着,它充满着随着时间的流逝而打开的秘密和奥秘。 密码,密码机和命运,事件,“机密”颈部事件的交织。

间谍活动有多种形式。 当各国互相监视时,情报官员通常位于敌对国家的使馆并在其工作,并受到外交豁免权的保护。 但是,有时情报人员独自或与家人一起以虚假名字入侵带有虚构名字的传说的敌人领土,这种间谍活动是非法的。

实际上,从敌人那里收集信息很少是由侦察员自己进行的,而是有一些特工可以访问必要的信息。 在这种情况下,情报人员将简单地成为从特工接收到的信息的“处理器”(案件管理员)。 一个人的动机是动机,这些动机是诸如“金钱”,“自我”,“意识形态”,“妥协”(简称MICE:金钱,意识形态,妥协和自我)等因素之一或组合(有时是所有因素)。间谍动机理论)。

按照时间顺序,我们通过已知事件,人员和设备的角度来考虑密码学的历史。

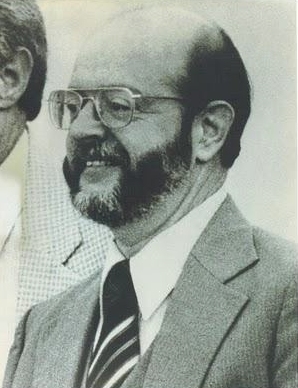

约翰·沃克(John Walker)/ 1967-1985

海军首席海军上将约翰·安东尼·沃克(John Anthony Walker,1937年7月28日至2014年8月28日)在美国海军担任公共关系专家时,开始在苏联方面进行间谍活动。

在与苏联人合作的17年中,他能够将数千份机密文件传送给苏联人,从而损害了KL-7,KL-47和KW-7等美国加密机。 结果,这使苏联可以解密至少一百万份机密文件。 John得到了Minox C相机,这样他就可以拍摄机密文件和关键材料。

Minox-C

Minox-C是超小型相机(用于8 x 11毫米胶片),是德国开发的Minox B的后继产品。 多年来,Minox微型相机在间谍产品世界中广为人知,直到冷战结束时的90年代。 Minox-C从1969年到1978年投入生产,被更微型的Minox LX取代。

相机长8厘米,宽2.8厘米,厚仅1.5厘米,很容易放在手掌中。 他有一个四镜头镜头,可以近距离对焦。 Minox相机非常适合拍摄文档,信件,书本和信封,但是很难被其他人使用。 快门响亮,相机必须用两只手握住,并且她需要良好的照明-这不是间谍摄影的最佳条件

乍一看,Minox C的设计与Minox B相似。但是,存在一些显着差异。 将Minox B硒照片曝光仪替换为相机右前角的硫化镉光敏电阻(小方框)。

此外,相机已经装有电子快门,而不是机械快门。 要执行关闭/打开功能,需要电池;它已安装在光传感器右侧的隔室中。 结果,相机的尺寸明显大于MinoxB。

关闭时,摄像机的尺寸为120 x 27 x 15 mm,比Minox B长2 cm。这些尺寸使Minox C成为Minox有史以来最大的超小型摄像机的称号。 但是,它比Minox B具有优势。例如,打开和关闭相机时,胶卷仅在实际拍摄照片时才移动,而在Minox B中,胶卷每次关闭时都会移动。 Minox C镜头的光圈固定为f / 3.5,焦距为20 cm至无穷远。 从1969年开始到1978年结束,共生产了173,594台设备。

左侧是一个圆盘,用于根据DIN标准(从6 DIN到27 DIN)选择带有刻度的薄膜的光敏性。 中央拨盘用于手动调节快门速度(1/15和1/1000秒)。 Minox C的电子快门连接到左侧的测光表。 将快门开关设置为A(自动)可以使测光表控制曝光时间,即快门速度。

为避免因慢快门速度引起的运动模糊,相机配备了“速度控制”装置。 在自动曝光模式(A)中,当快门速度低于1/30秒时,LED(慢速指示灯)点亮。

相机的右侧是一个带拨盘的拨盘,用于调节距离(聚焦)。 由于Minox C是间谍产品,必须握紧拳头,因此它具有微距镜头,可以很好地聚焦在距离20 cm尽可能近的物体上;像Minox B一样,取景器和镜头也相距几厘米。

更换胶卷暗盒的过程看起来非常简单。 首先,有必要以通常的方式扩展相机,就好像是一张照片一样,在再拉出一点直到可见压痕后,用拇指推动凹槽,这反过来会解锁相机。 然后,打开相机机身的盖子并打开胶卷暗盒。

如果有胶卷,则必须将照相机上下颠倒,直到胶卷暗盒掉出。 从保护容器中取出新膜并将其放置在腔室内。 相机正在关闭。

配件:

回到沃克。 1955年,受“金钱”等因素的激励,他开始在美国海军服役,并于1967年冬天成功入伍成为苏联间谍。 约翰(John)一直工作了17年,直到1983年退休,他一直在用钥匙,用于KL-47,KW-7密码机的加密材料向苏联传递信息。 这项服务的报酬是每月数千美元。 自1973年以来,他便在杰里·惠特沃斯(海军陆战队军官)的帮助下变得腐败,从1984年晚些时候起,他的哥哥亚瑟(Arthur)和儿子迈克尔(Michael)成为苏联的“好人”。 一切都愚蠢地结束了,步行者因酗酒和暴力而吵架并散去。 沃克没有向他的妻子支付a养费,芭芭拉起诉了他,同时将他的地下活动移交给了当局。 沃克决定与当局合作,达成协议并认罪。 约翰·沃克(John Walker)患有糖尿病和咽喉癌,于2014年8月28日在监狱死亡。 顺便说一句,约翰·沃克及其间谍组织提供的材料使苏联得以制造

KL-7的类似物。

理查德·奥斯本1982-1983

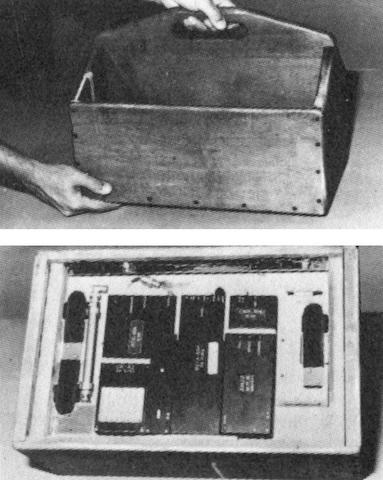

1983年3月7日,刚刚被任命为美国驻莫斯科大使馆第一书记的理查德·奥斯本(Richard Osborne)在莫斯科一个公园里操作复杂的RS-804雷达卫星时很热,当时他被俄罗斯克格勃特勤局抓获。

在冷战期间,美国特工在许多对美国怀有敌意的国家使用了RS-804,例如古巴,东德(DDR),波兰和苏联(苏联)。 但是,苏联的问题在于,莫斯科正处于MARISAT卫星覆盖范围的极限。 1981年6月,测试表明RS-804无法在莫斯科可靠地使用。 成套工具被送回了美国。

来自中央情报局的专家对RS-804套件进行了改进,两年后又将其返回莫斯科站进行测试。 到1982年底,克格勃的俄罗斯特勤局开始注意到对美国卫星MARISAT的信号的拦截,这是预期的,该卫星来自苏联的公园和森林。

与此同时,现年40岁的理查德·奥斯本(Richard Osborne)自1982年8月以来一直是美国大使馆的外交官,与妻子和两个6岁和8岁的女儿一起住在莫斯科。 他被任命为经济部第一书记。

1983年3月7日,奥斯本(Osborne)与家人一起在公园散步时,正在测试改进的设备。 他去了Poklonnaya Hill胜利公园的空地,并在他的公文包内安装了一个装置,以便他“看到”卫星。 然后,奥斯本开始转移。

当然,他不知道克格勃正在监视他和他的家人,已经怀疑了奥斯本,并且在克格勃确认收到信号确实来自他的投资组合后,他立即被捕。 粗略地说,理查德很热。 在他的投资组合中,发现了一个隐藏在双层底下的复杂卫星通信发射机RS-804。 该设备在UHF频段(卫星频道MARISAT)中调谐至311.15 MHz。

在奥斯本的投资组合中,发现笔记写在特殊的水溶性纸上。 对于克格勃来说,这是奥斯本确实是间谍而不是外交官的最新证据。 被捕后,奥斯本(拥有外交豁免权)被释放,并宣布个人身份为“与外交地位不符的行动”。 然后他被驱逐出苏联。

1982年秋末,苏联对数千种无线电信号的反情报揭示了从莫斯科地区到Marisat-3 IZS之后的高速模式下的加密传输。 1983年初,这种无线电信号被重复了两次。 中央情报局的这个居民身份继续积极地检查来自莫斯科的无线电信号通过的条件。 美国大使馆第一书记理查德·奥斯本(Richard Osborne)从莫斯科Filevsky公园进行的第四次阴谋广播对中央情报局造成了致命伤害。 居住者计划以家庭散步的形式展示他去公园的旅行,或者收音机被藏在购物袋中,都无济于事。

克格勃(KGB)对代号为PHOBOS或FOBOS(FOBOS)的小型微型RS-804无线电进行了仔细的检查和拍照,并将信息传输到古巴,波兰和东德等国家的友好服务机构。 克格勃后来于1988年在阿富汗缉获了更多这种装置。

RS-804是模块化设计,因此,可以以各种配置使用无线电接收机或其模块,并且可以毫无问题地隐藏起来。 “最厚”模块的宽度为19毫米,非常适合将设备放在公文包中或家具中。 一些零件与类似的CDS-501收音机一起使用。

收音机CDS-501

收音机CDS-501CDS-501无线电模块

1.收发器RT-804

1.收发器RT-804L形收发器,尺寸100 x 188毫米。 它有两个用于连接其他模块的连接器:一个用于连接CK-42加密设备(2),另一个用于连接电池组/电源/充电器。 此外,天线连接器位于顶部。

发射器在300 MHz的微波范围内工作,发射器的RF放大器具有10瓦的输出功率。 它适合与美国卫星MARISAT和FLTSATCOM一起使用。 克格勃截获的设备已调至311.15 MHz; MARISAT卫星地球站方兴未艾。 众所周知,中央情报局使用了以下FLTSATCOM(卫星通信舰队)频率来传输数据,所有这些都是窄带FM /数据:

- 243.000-244.000 MHz

- 251.000-269.000 MHz

- 292.000-317.000 MHz

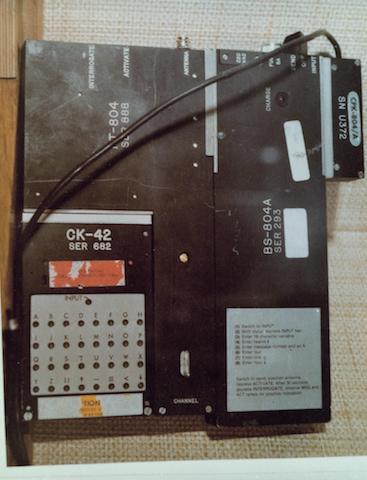

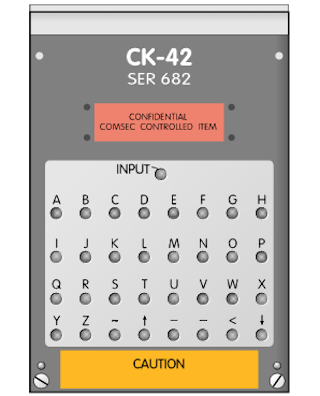

2. CK-42加密设备

加密模块或加密设备是套件中最小的部分。 它的尺寸为100 x 68 x 18毫米,重量仅为160克。 它连接到易于断开的L形收发器,从而允许从外部加载数据。 CK-42被指定为“机密COMSEC控制项目”。

CK-42将消息存储在内部存储器中,最长为1579个字符,并用19个字符的加密密钥进行了加密,此密钥在另一张纸上提供。 最有可能的是,每个消息都使用了一个新密钥。

使用小键盘,位于4行,8列的32个按钮以及顶部的单独的INPUT按钮输入消息。 由于设备尺寸小,必须使用手写笔输入数据。 在最大负载下,无线电传输发生在20秒内。

CK-42使用的加密算法目前未知。 该加密模块用作CDS-501的一部分,CDS-501是CIA设备,用于与近距离的代理进行通信。

微型电子设备SCRAC是一项技术创新,是大家族中的第一个。 名为“ Buster”的设备的早期版本已提供给苏联军事情报(GRU)将军德米特里·波利亚科夫(Dmitry Polyakov),他本人在纽约提供服务,并从联邦调查局(FBI)获得代号“汽缸”。 中央情报局希望新设备能促进波利亚科夫与他们的交流,并防止他陷入克格勃的视野。 它是一个便携式通信系统,由两个便携式基站组成,每个便携式基站的大小都像鞋盒一样,还有一个可以藏在口袋里的特工装置。 使用4平方厘米的小键盘,代理必须首先加密文本,然后输入此数字消息。 数据上传后-在“克星”中放置了1500个字符-代理应位于距离基站300米的半径内,然后按提交按钮。 基站是便携式的,可以放在窗户附近或汽车里,只应告知座席。

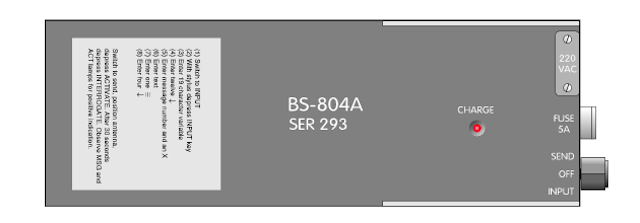

3.电源BS-804A

电源是系统的最大部分,为69 x 180毫米。 其中包括一组NiCd电池,以及一个交流电源单元(PSU),该单元也用作充电器。 该系统可以通过电池电源或交流电源运行。

电源通过左上角的连接器连接到收发器。 有一个MODE选择器:一个三位置旋转开关,可以将其设置为SEND,OFF或INPUT。 右上角是一个遥控器插槽。 图中所示的电源配置为220 V AC,这通过顶部边缘的小标签指示。

电源顶部是一个小的CHARGE指示灯,当连接到交流网络时(NiCd电池正在充电),该指示灯会点亮。 该说明手册证明了该设备易于使用。

4.遥控器CPK-804 / A小型遥控设备连接到电源右上角的插孔。 借助它,外部(有线)激活开关连接到了设备。

空中的

圆极化天线是设备中最长,最薄的组件。 其尺寸为310 x 310毫米。

ICF-2001D

ICF-2001D是便携式LW,MW,SW和FM接收器,是日本著名索尼公司(1980年)制造的最好的短波无线电接收器。 尽管它是一种可商购的产品,但它在国际间谍活动中起了重要作用。

索尼ICF-2001D

索尼ICF-2001D尺寸为ICF-2001D-29 x 16 x 5 cm,该设备由两节AA电池和三节D型电池供电。 上方是伸缩天线,前面是数字指示器。 ICF-2001也可以由外部4.5 V DC适配器(或电池)供电。 或者,您可以使用12伏适配器,该适配器允许您在汽车上使用收音机。 除了针对具有不同频率和电压标准的不同国家的至少五个型号外,该设备还有三个基本版本。 该设备完全覆盖了AM的LW和MW范围,以及FM(87-108 MHz)的VHF范围。 但是,此无线电接收机的实际“目标”是HF广播频段。 诸如Sony ICF-2001D和Grundig Satellit 2000之类的收音机在1980年代非常流行,并使得收听国际广播成为可能。

由于其相对紧凑的尺寸,较高的灵敏度和电池电量,ICF-2001D被用作冷战期间在西欧国家工作的东欧间谍的工具。 通常,诸如克格勃,格鲁吉亚(GRU)和史塔西(Stasi)之类的代理机构都会向西方间谍提供资金,以便在当地商店购买这种接收器。

间谍利用接收器收听了在短波范围内工作的东欧电台。 隐藏的数字,用于间谍的秘密消息和说明已使用一次性键盘解密。 解码消息后,他立即被摧毁-该任务被视为已完成。 邮件通过“死信箱”(旨在从代理秘密发送邮件的缓存)通过快递员发送回间谍中心。

在国际间谍活动中使用ICF-2001D的一个突出例子是2001年至2009年期间针对美国公民的一系列案件。 在针对古巴进行美国间谍活动的受害人家中,联邦调查局发现了Sony ICF-2010(美国版本的ICF-2001D)。

第一个案件是针对安娜·贝伦·蒙特斯(Ana Belen Montes,1957年2月28日)的案件,该人曾在美国军事情报局(DIA)工作,并担任古巴高级分析师。 从1985年到她在2001年被捕之间,她一直在古巴一边监视,设法将大量文件和机密军事情报传送给了古巴人。

在2001年9月21日被捕之前,联邦调查局发现在搜寻Ana的公寓时在笔记本电脑上使用一次性Pade(OTP)的证据。发现一个索尼接收器,该接收器用于从调谐到7887 kHz的古巴电台接收一次性Pade(OTP)消息。安娜收到了古巴情报局(CuIS)的明确指示,要求在使用后销毁笔记本电脑上的数据-但她没有做到这一点。结果,FBI设法获得了OTP消息。《间谍艺术》的作者基思·梅尔顿(Keith Melton)研究了全世界的情报历史,她写道,她使用了索尼ICF-2010(相当于美国的ICF-2001D)。在2010年的一份详细文件中,研究员Dirk Rymanants解释了由于古巴程序存在缺陷,联邦调查局如何设法破解了不可破坏的OTP密码。在承认间谍罪后,蒙特斯于2002年10月被判处25年徒刑,没有假释的可能。通讯失败,入侵了古巴间谍机构的完善体系

美国是古巴情报局(CuIS)的主要外部目标。因此,毫不奇怪,美国CuIS招募和控制的CuIS员工和代理商是FBI反情报工作的重要目标。近年来,联邦调查局发现了一些重要行动。在这些情况下,链接恰好是座席如何接收其操作消息的事实。为什么,尽管古巴人使用了坚不可摧的密码系统,但联邦调查局还是设法解密了其中的一些操作信息,并随后在法庭上提供了证据。CuIS消息传递过程中的错误是对秘密特工的起诉,逮捕和定罪的原因。因此,安娜·贝伦·蒙特斯(Ana Belen Montes)(和几个特工)被联邦检察官指控,她的案子是:“蒙特斯使用加密的消息和她从古巴收到的指示与古巴情报机构进行了通信,而传输则使用了短波频段。”尽管使用了一种常见的方法来从CuIS代理那里获取即时消息和指示,但这并不是导致调查,监视以及最终逮捕间谍的原因。运营中的错误在这些问题上起着决定性的作用。因此,被认为是完全安全的密码系统成为“指控者”,并提供了间谍活动的证据。间谍本身绝不是愚蠢的人,而是受过教育的知识分子。那么,这个完美的系统是如何工作的,是什么导致了它的失败呢?CuIS与美国代理商进行通信的常用方法是使用位于古巴的功能强大的短波发射机来传输加密的消息。消息是由语音或使用摩尔斯电码规定的一系列数字。安娜·贝伦·蒙特斯(AnaBelénMontes)1985-2001

古巴高级分析师安娜·贝伦·蒙特斯(Ana Belen Montes,1957年2月28日)在美国情报局(DIA)工作了16年,当时她因涉嫌对古巴人进行间谍活动而于2001年被捕。 FBI在她的东西中找到了Sony ICF-2001D接收器,一台Toshiba笔记本电脑以及OTP密码的证据。安娜·贝伦·蒙特斯(Ana Belen Montes)就读于弗吉尼亚大学,获得了国际关系学位,并在约翰·霍普金斯大学获得了硕士学位。 1985年,她开始在华盛顿司法部工作。她对美国对拉美国家政策的坦率见解和言论引起了古巴官员的注意。 Montes很快被CuIS招募。 1985年,蒙特斯向情报局(DIA)申请了职位。多年来,她一直是古巴问题的首席分析师,有权访问机密信息。1996年,其中一名雇员告诉安全部门,他认为Montes可能与古巴情报部门有关。此案仅是“谴责”,但四年后,联邦调查局开始在华盛顿寻找古巴特工,同一名官员联系了联邦调查局,并开始了调查。同年,Ana收到了CuIS的购买笔记本电脑的指示,她收到了计算机软盘,用于解码CuIS的无线电信息和邮件。一个短波收音机被用来收听古巴Atencion电台广播的消息。使用CuIS的软盘在计算机上将传输的数字解密为可读文本。每个无线电消息由150组组成,每组五位,这是一种典型的“ Atencion”格式。Montes还收到了用于加密接收到的消息和机密信息的软盘。她将加密的消息保存在其他软盘上,然后将它们自己(或通过其他人)传送给她的“指南”。每次指示她在便携式计算机上解密或加密某些内容时,都会指示她使用WIPE程序(删除安全文件)。为了组织“磁盘交换”会议,她使用电话卡呼叫了寻呼机(使用了预定义的寻呼机代码来发送特定的消息)。联邦调查局设法收集了足够的证据来反对安娜。在搜寻Montes的公寓时,发现了一台笔记本电脑,并复制了他的硬盘。在分析硬盘副本时,已删除信息的很大一部分已还原。FBI找到了有关如何接收加密消息的指令片段。很显然,Montes收到了消息并在她的计算机上对其进行了解密。

古巴高级分析师安娜·贝伦·蒙特斯(Ana Belen Montes,1957年2月28日)在美国情报局(DIA)工作了16年,当时她因涉嫌对古巴人进行间谍活动而于2001年被捕。 FBI在她的东西中找到了Sony ICF-2001D接收器,一台Toshiba笔记本电脑以及OTP密码的证据。安娜·贝伦·蒙特斯(Ana Belen Montes)就读于弗吉尼亚大学,获得了国际关系学位,并在约翰·霍普金斯大学获得了硕士学位。 1985年,她开始在华盛顿司法部工作。她对美国对拉美国家政策的坦率见解和言论引起了古巴官员的注意。 Montes很快被CuIS招募。 1985年,蒙特斯向情报局(DIA)申请了职位。多年来,她一直是古巴问题的首席分析师,有权访问机密信息。1996年,其中一名雇员告诉安全部门,他认为Montes可能与古巴情报部门有关。此案仅是“谴责”,但四年后,联邦调查局开始在华盛顿寻找古巴特工,同一名官员联系了联邦调查局,并开始了调查。同年,Ana收到了CuIS的购买笔记本电脑的指示,她收到了计算机软盘,用于解码CuIS的无线电信息和邮件。一个短波收音机被用来收听古巴Atencion电台广播的消息。使用CuIS的软盘在计算机上将传输的数字解密为可读文本。每个无线电消息由150组组成,每组五位,这是一种典型的“ Atencion”格式。Montes还收到了用于加密接收到的消息和机密信息的软盘。她将加密的消息保存在其他软盘上,然后将它们自己(或通过其他人)传送给她的“指南”。每次指示她在便携式计算机上解密或加密某些内容时,都会指示她使用WIPE程序(删除安全文件)。为了组织“磁盘交换”会议,她使用电话卡呼叫了寻呼机(使用了预定义的寻呼机代码来发送特定的消息)。联邦调查局设法收集了足够的证据来反对安娜。在搜寻Montes的公寓时,发现了一台笔记本电脑,并复制了他的硬盘。在分析硬盘副本时,已删除信息的很大一部分已还原。FBI找到了有关如何接收加密消息的指令片段。很显然,Montes收到了消息并在她的计算机上对其进行了解密。便利性和速度与安全性。

但是出了什么问题?使用计算机作为通信代理是CuIS的第一个主要错误。没有计算机受到100%的保护,因为信息通常存储在临时文件或交换文件中。即使删除后,数据仍保留在硬盘驱动器上。尽管CuIS的指示表明必须使用WIPE程序,但是Ana似乎并没有持续启动该程序,或者在某个时候该程序无法正常运行。但是,不能将其称为代理错误;而是CuIS处理错误。提供最高级别的预防措施,而不是依靠代理严格遵守安全程序是CuIS的直接任务。而且,将计算机用于间谍秘密目的已经不是一个好主意。即使代理完全“清理”了计算机,您可能会忘记完全删除软盘或闪存驱动器上的信息。进一步分析发现第二个CuIS错误。硬盘驱动器中包含150个组的数据,每个组5位数字。结构相同的拦截消息已经存储在FBI档案中,因此确定此信息来自Cuban Atencion站并不困难。尚不清楚为什么CuIS偏爱“软件”而不是最可靠的手动加密系统。多年来的“手动”数据处理过程已经证明了一次性填充的优势-销毁(例如燃烧)证据的简便性和安全性,无迹可循。使用数字媒体,过程要复杂得多。而且手动解密的过程非常容易学习和使用。要解密由150个组组成的消息,将花费不超过30-40分钟。安娜·贝伦(Ana Belen)的案例清楚地说明了如何将使用铅笔和纸的完全安全的加密方案转换为不安全的计算机应用程序。当然,古巴情报部门并不十分了解从手动加密到软件加密的过渡需要解决许多新问题以确保方法完全安全的事实。这是无法破坏的方法及其在PC上不安全应用的无能为力的生动示例。在本文的第1部分中,加密博物馆的资料来源,Ram Krasilnikov“燕尾服中的鬼魂”。卢比亚卡反对美国外交间谍。“安德烈·特洛伊茨基(Andrei Troitsky)“间谍的标志”。感谢您与我们在一起。你喜欢我们的文章吗? 想看更多有趣的资料吗? 通过下订单或将其推荐给您的朋友来支持我们,为我们为您开发

的入门级服务器的独特模拟,为Habr用户提供

30%的折扣: 关于VPS(KVM)E5-2650 v4(6核)的全部真相10GB DDR4 240GB SSD 1Gbps从$ 20还是如何划分服务器? (RAID1和RAID10提供选件,最多24个内核和40GB DDR4 RAM)。

戴尔R730xd便宜2倍? 仅

在荷兰和美国,我们有

2台Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD 1Gbps 100电视(249美元起) ! 阅读有关

如何构建基础架构大厦的信息。 使用价格为9000欧元的Dell R730xd E5-2650 v4服务器的上等课程?