我叫肯·威斯汀(Ken Westin),我将告诉您成为一名专业的网络跟踪者

(网络跟踪是指使用互联网来搜索个人,人群或组织) 。

我是GadgetTrak的创始人,在该公司中,我是一名黑客兼兼职首席执行官,并且是技术工具的开发人员,以恢复人们偷来的设备。 我还创建了一个搜索引擎来搜索图像中的EXIF数据。

我目前不在GadgetTrak工作,目前是Tripwire Inc.的高级安全分析师,参与了许多调查,从社交网络和其他来源收集信息,并将坏人送进监狱。

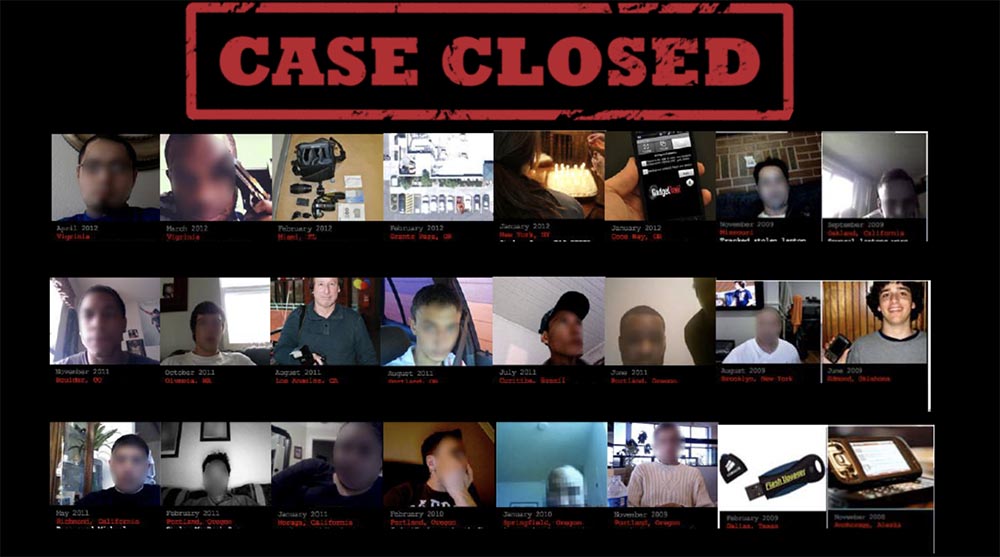

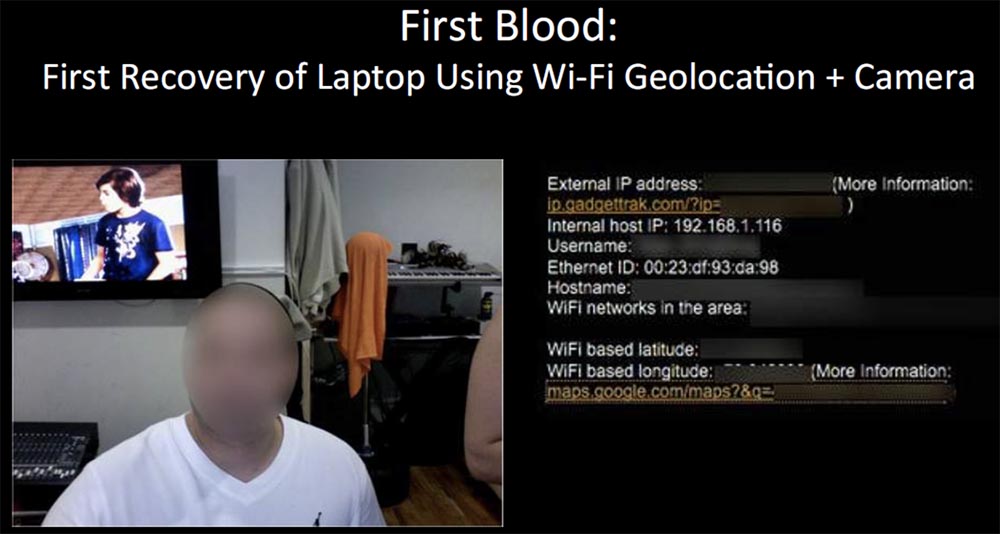

这张幻灯片显示了“耻辱之墙”-这些是我参加的真实调查中真实人物的照片。 您会看到网络摄像头拍摄的许多照片,我故意模糊了攻击者的脸,以使他们保持匿名。 其中一些照片是从我返回的设备上拍摄的,而不是由网络摄像头拍摄的。

有趣的是,在我去警察局找回被盗设备的一半以上时间里,他们要求我帮助他们进行其他操作。 我有很多次碰巧在毒品,暴力盗车,笔记本电脑盗窃等问题上提供帮助。 其中一些案例与使用特洛伊木马程序有关,特洛伊木马程序使用了病毒漏洞,监视人的恶意程序,我将在演示过程中更详细地讨论这一点。 我开发了一些工具,这些工具有助于在保持隐私的同时关注入侵者。

您可以想象,我的工作中有一部分人批评那些不了解我所使用的间谍方法来解决犯罪并防止其造成严重后果的人。

屏幕上显示了一张幻灯片,其中引述了Black Hat会议的评论:“我认为您应该注意自己乐于演示的技术应用的道德方面。”

我想指出的是,市场上提供的许多应用程序能够比我用来返回被盗设备的应用程序执行更可怕的信息操作。

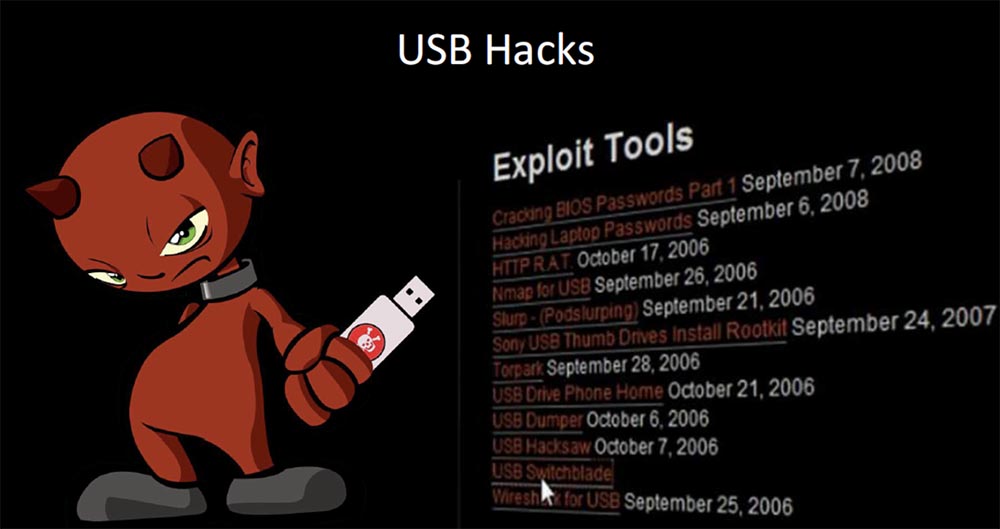

在一家专门阻止USB设备的公司工作时,我开始使用我的工具。 很久以前,2006-2008年。

当时,我的安全影响类似于网络管理员试图保护其Web服务器和站点管理的方式。 我真的很想知道这些基于USB的工具如何用于侵入网络。 您知道从外部访问网络非常困难,但是作为一个懒惰的黑客,您可以使用USB设备来破解系统并窃取数据。 因此,我开始使用这些工具,甚至创建了网站

usbhacks.com ,在那里我开始发布一些工具,并且站点用户社区开始发展。 与社区中的一些成员一起工作真的很有趣,法律的两面都体现出对我的发展的兴趣。

然后,我第一次收到联邦调查局的打来的“电话”,但他们仍然认为我的目的是做好事,而不是伤害。 当时,没有人讨论或分发这种用于安全测试的工具。 但是现在,借助此类工具,网络管理员可以真正检查其网络,以了解他们将如何响应此类黑客工具。

许多安全研究人员仍然要求我提供这些工具,因此,我提供了指向我的网站

usbhacks.com/USBHACKS.zip的链接,您可以在其中下载它们,只需配置防病毒程序即可阻止这些程序。 您可以通过更改一些脚本来使它们适应您的需求,它们仍然可以使用。

在研究了这些USB设备之后,我考虑了如何使用它们,使它们更友好,如何用有用的东西替换恶意的“特洛伊木马”软件。

通常,您使用自动运行功能插入USB闪存驱动器,运行二进制文件,并且可以收集很多信息。 如果可以拦截哈希,则可以做很多事情。 要返回被盗的东西,我想您知道这一点,可以获取一个IP地址,可以找到内部网络地址,可以通过该IP地址确定地理位置并找出它位于哪个城市。 但是,更有用的信息是计算机的名称和使用此系统的用户的名称。

我免费在线发布了我的工具。 实际上,这是我硕士文凭的一部分,也是我建立的系统的一部分,我很好奇人们会怎么做。 令我惊讶的是,有多少人对我的资源感兴趣,并使用了网站主页上发布的小工具。 在2-3天之内,大约20,000人在那里注册。 您可以想象所有这些都通过中央服务器,您可以激活远程跟踪,因为在连接设备后,它将数据发送给所有者。 我设法收集了有关小工具可使用的设备的大量信息。

幻灯片显示了发送给用户的信件的文本。

“主题:小工具盗窃:检测到设备。

您报告为丢失或被盗的USB闪存驱动器已连接到PC,我们能够从系统中提取以下数据进行调查:

-公共IP地址:xxx.xx.xxx.xxx,

-主机:xxx.xx.xxx.xxx,

-内部IP地址:xxx.xx.xxx.xxx,

-计算机名称:XXXXXXXXX,

-用户名:xxxxx

国家:美国

州:俄勒冈

城市:Thialatin,

邮政编码:97062

区号:503

纬度:45.3653

经度:-122.758”

这不仅与USB设备有关,而且我发现我的小工具可与外部硬盘驱动器和GPS设备配合使用,因为它的发生就像更新地图一样。 他使用iPod,如果在这段时间内他们没有设法更改平板电脑上的软件,则足以将USB闪存驱动器连接到它并获得访问权限。 所有这些都非常有趣。

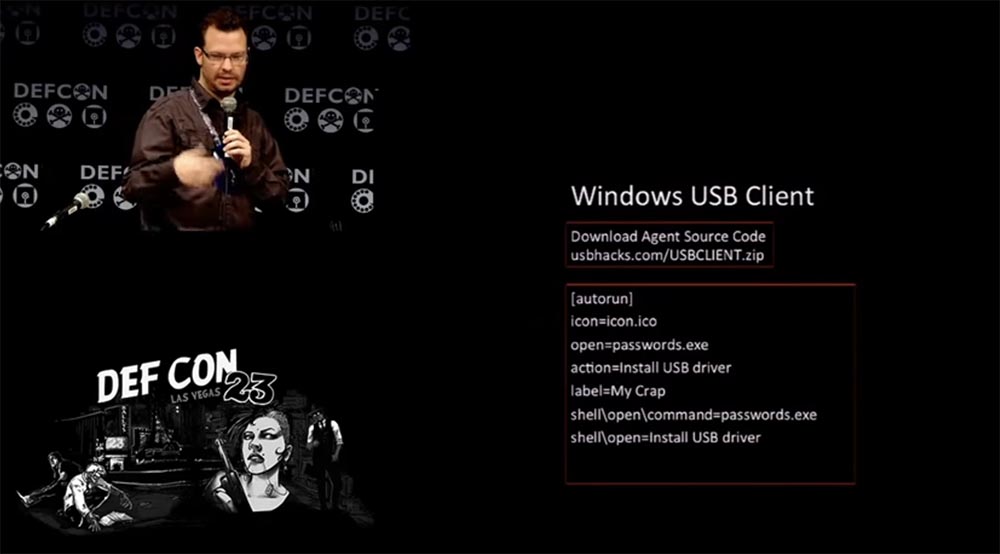

我还为Windows创建了USB客户端,其代码在此幻灯片中给出,您可以从

usbhacks.com/USBCLIENT.zip下载。

它是用C ++编写的,具有自动运行功能,并使用了当今存在的Microsoft产品漏洞。 您会在各种机构和医疗中心看到运行Windows XP的计算机仍然容易受到此类攻击。 我将在后面给出一些示例。 而且,尽管我们都知道USB设备的脆弱性,但即使在今年的BlackHat会议上,也有许多人“将”大量闪存驱动器“扔”了起来,并成为此类间谍设备的受害者,并借助这些设备从系统中窃取了数据。 而且我不确定如果它是你们中的一员,那么他会不会抓住这个机会。

我发现的另一件事是获取IP地址的问题。 此类攻击的作者归因于中国,但很难明确说明它的发明地。 您知道,执法机构不喜欢弄乱文件,但是当他们不得不处理IP地址时,他们必须草拟大量文件才能收到法院命令,以从Internet服务提供商(ISP)接收此信息。

此外,在犯罪期间无法确切识别谁在这台计算机或被盗设备的前面。 您可以确定IP的所有者,但他会说:“那不是我!”,您将不会证明任何东西。 此外,它可以更改IP地址或使用匿名器。 由于通过代理服务器的连接,确定IP地址不是特别准确。

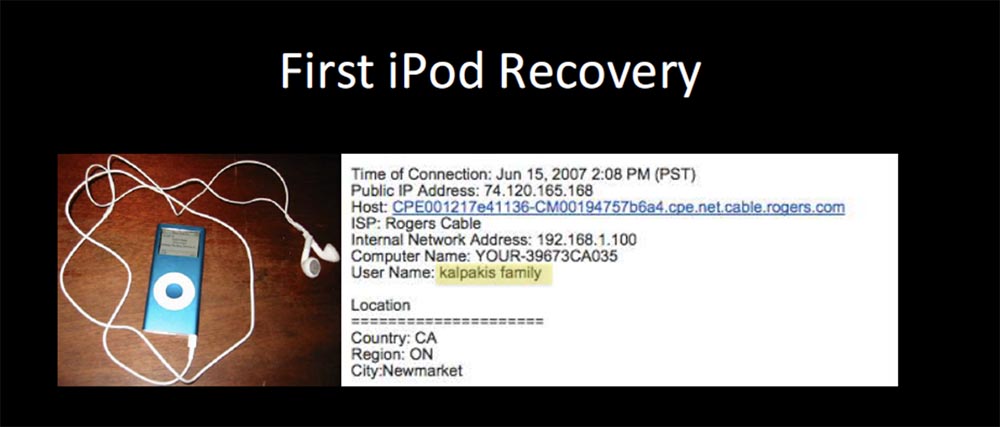

通常,确定IP的过程需要花费大量时间-从2周到3个月,这是一个非常大的问题,因此,在搜索被盗设备时,您需要迅速采取行动,尤其是在小偷试图保护它们免受检测的情况下。 应当指出,通常,参与寻找被盗设备的公司会使用更多的“大胆”调查方法。 以下幻灯片显示了我搜索的iPod。

有很多孩子在平板电脑上安装了我的小工具。 曾经有人在学校偷过这样的平板电脑,当他回到家并将其连接到计算机时,我的设备迅速确定了所有必要的数据,很幸运的是,用户的名字是“ Kalpakis family”。 由于学校只有一个孩子有这个名字,所以学校设法将iPod还给了他。

我的想法的意思是,如果可以追踪被盗的设备,那么许多人将拒绝窃取此类设备。

我还发现,所有这些设备都可以与捕获热图像的高品质红外摄像机配合使用。 我求助于该公司的建议是为它们制作一个特殊的软件代理,我们可以用它来保护这些摄像机,每个摄像机的成本约为3000美元。 这非常简单,因为相机将图像记录在SD卡上,所以我写了一个特殊的代码来刷新相机。

保护的含义是,如果有人从相机中弹出一张旧卡并插入一张新卡,则相机固件中记录的代码将自动安装在该新卡上,这将有助于阻止它。 这不仅有助于寻找被盗的红外热像仪,而且还可以控制其非法出口到国外。 例如,如果发现这样的相机连接到伊朗某处的计算机,则相机的卖方将遇到大问题。

另外,软件代理允许使用带有IR图像的文件作为密码,例如猫的照片。

此外,我将告诉您如何尝试为Apple产品创建类似的客户端。 困难在于Mac OS X上没有自动运行功能,但您可能会愚弄人。 我喜欢利用的最大漏洞是人的贪婪和愚蠢。 我使用了Apple脚本,您可能会问为什么? 由于这些脚本更受信任,因此它们适用于“ apple”轴的大多数应用程序。 我试图欺骗一个iTunes应用程序。 我将木马放在.mp3文件中。 但是事实是OS X具有此功能:如果尝试通过在末尾编写.mp3来更改应用程序扩展名,则系统会自动将.app扩展名放在文件末尾,以便用户知道这实际上是一个程序,而不是音乐文件。

因此,我不得不使用象形文字之类的东西-宽度为零的符号,为此我选择了土耳其字母“ organic”,系统在文件末尾保留了.mp3,而没有尝试提供“ tail” .app。 以下幻灯片显示了我的脚本中使用的代码。

使用iTunes应用程序时,它可以使您获取有关系统,用户名,计算机名称的信息以及其他信息。 该脚本使您可以找到所有正在运行的应用程序,这很酷,因为您可以编写将内置于其中的多个脚本并尝试窃取数据。 我让iTunes收集了我需要的数据,并将它们作为音乐文件发送到我的URL,这样我就可以听音乐并对它进行“不良”处理。

很棒的是,您可以使用Apple脚本制作Shell脚本,但是如果决定在系统上运行它们,请务必小心。

请注意,USB设备仍然是攻击的载体。 众所周知,在他们的帮助下,Stuxnet病毒进入了伊朗的核设施系统,并以同样的方式传播到俄罗斯的设备。 恶意软件-W32.Gammima AG蠕虫-在2008年使用USB设备侵入了国际空间站(ISS)。

2012年,位于工业和关键任务站点的ICS-CERT计算机事件响应中心报告说,在一名员工带来感染了该病毒的闪存驱动器后,美国的两家发电厂受伤。 2015年黑帽大会上指出,许多使用Windows XP的计算机仍然容易受到此类威胁。

IP地址是检测丢失的一种方法,但是我必须处理来自许多其他来源的信息。 这张幻灯片显示了您在许多电视节目中看到的“疯狂墙”,在这些电视节目中,警察试图解决谋杀案。 他们拥有所有证据,并且正确地绘制了所有这些线,试图将证据联系起来。 这是我遵循的一种思考过程。 我还使用了诸如Multigo之类的工具,它极大地自动化了此过程。 我不确定您是否曾经使用过它,这是一个非常大的工具,您可以为其编写所有专用模块来帮助您完成许多工作。

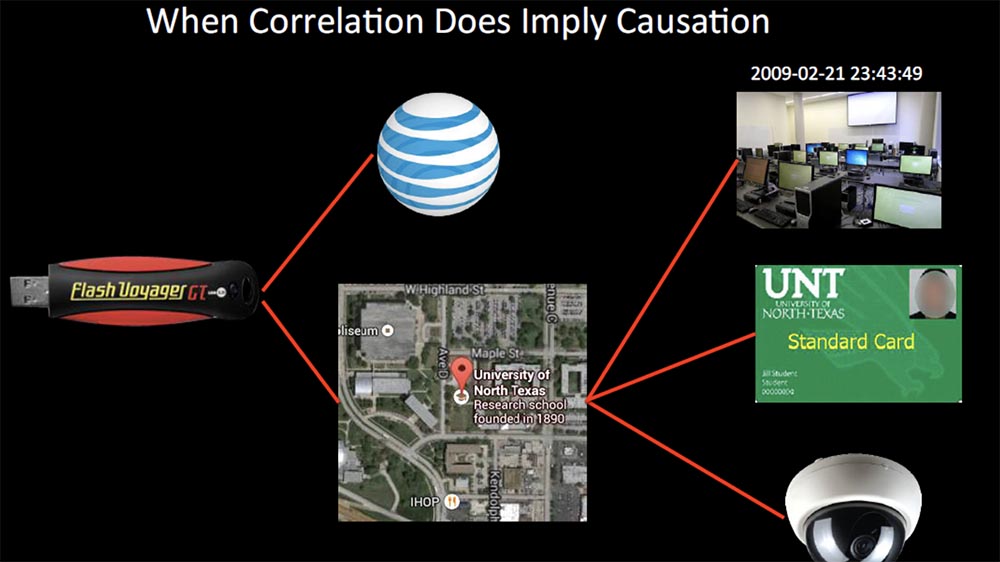

我曾追踪一个丢失的“闪存驱动器”。 我们能够获得源IP地址,该IP地址表示一个奇怪的用户名,该用户名使我们无法识别一个人。 我们想将其与AT&T订户数据库中的名称进行比较,但是您知道AT&T的名称如何,在三个月内我们可能会找不到这个“闪存驱动器”。 她从一位教授那里被盗,并包含有关重要研究的数据,但我们不能说服警察在这次调查中使用他们的所有资源。

因此,我们开始监视大学与特定计算机实验室之间的任何连接,这很有用,因为我们还从内部网络收到了信息。 她允许我们继续进行调查。 利用我们拥有IP地址和时间戳的事实,我们访问了大学的计算机安全部门,并确定了网络上计算机的内部地址。 但是,这是一台“访客”计算机,不允许识别已登录的ID学生。 我开始提出问题,发现要访问计算机,必须扫描学生证,并且安全系统具有与此有关的记录。

我们将其与时间戳相关联,并获得了所有在盗窃过程中在这个房间里的人的名单。 我们了解到,一年前,这个房间里有几台台式设备被盗,然后在这里安装了监控摄像头。 并非所有人都知道许多此类相机都存储数据,这些数据也记录在日志文件中。 我们发现谁和教授一起在这个房间里,并且知道此时保安不在房间里。 结果,我们将“闪存驱动器”还给了教授,我们什至没有时间擦除上面的信息。

我还想找到帮助归还笔记本电脑等被盗物品的方法。 现有的所有搜索工具主要基于确定IP地址和用户标识,这花费了大量时间。 引入了更具侵入性的实现方法,打开了系统的后门,这使得安装键盘输入拦截器成为可能。 但是,由于这些方法需要更改原始软件,因此在许多情况下,使系统更容易受到真正黑客的攻击。

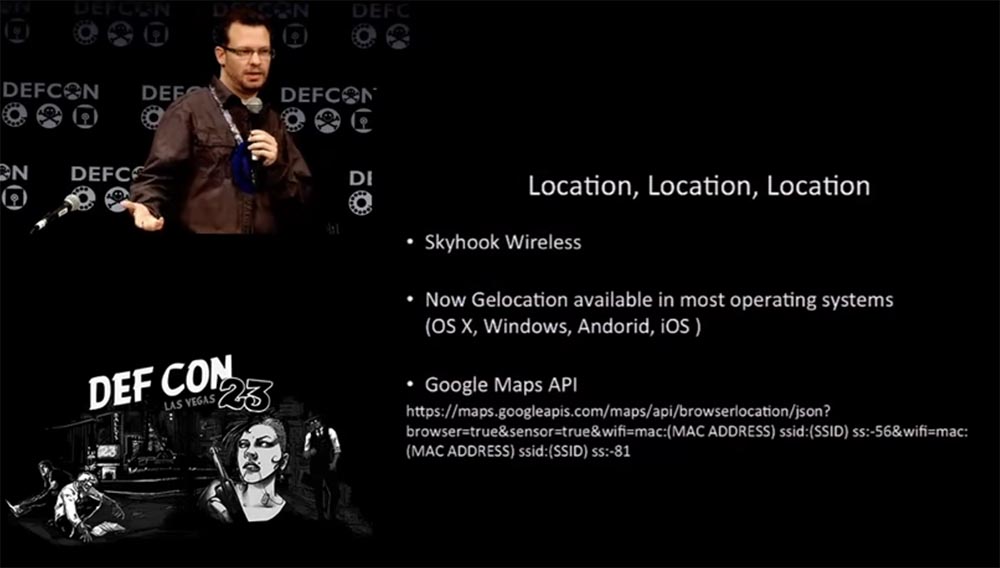

我得出的结论是,您不应该诉诸这种极端的措施,但是您需要为此调整笔记本电脑中现有的设备。 例如,我将结合使用内置网络摄像头和基于Wi-Fi的地理位置。 您知道,有一家公司为MacBooks提供相机,但是没有人使用Wi-Fi。 当第一部iPhone问世时,它已经使用了该功能。 我使用的是Skyhook系统,事实证明可以对其进行部署,以便我们可以使用摄像机信息进行地理位置定位。 因此,这是一种“游戏转换器”,尤其是对于执法机构而言。

但是,该系统的操作存在一些困难。 因此,当您在远程服务器上激活跟踪时,它将检查此设备是否已被盗并收集大量证据。 例如,要跟踪具有IP地址更改的便携式计算机到另一个网络的移动,请检查登录事件,注意在网络上注册设备的位置已更改,然后发送信息。

但是当时我不想打扰,例如将照片发送到服务器,因此您可以直接进入Flickr照片托管,在该处注册一个帐户并获得对所有数据的控制权。 同时,您会收到这样的消息:“我们确定照片中上图所示的人试图获得对您计算机的未经授权的访问。 以下信息是从丢失的MacBook中收集的。” 随后是有关使用地理位置获得的外部IP地址,内部主机,用户名,以太网ID,主机名,Wi-Fi网络名称和访问点坐标的数据。

, , .

, , , Wi-Fi, , 30 , .

, Skyhook wireless, – OS X, Windows, Android, iOS. , , Google Maps API. , .

Wi-Fi -. -, , «», , .

: «, , 10-20 ». : « ?» : « !», : « , !». - . , , -. «»: , , . , «», , , .

, « » . 3 , .

, . , . , , , . 4 5 . , , . , , , . 10 20 , , . , , , , , , .

. , «» , Russia. , «Russian pride». , , , .

, , . , , . 6 7 , , . , , , .

, . 2- , , , . , , , , .

. Myspace , Scion, , «» . eBay, .

, , . , , , , . .

, , , . , – , , . .

, . .

. , – . , , , , , , , . , , . , , , , , . . , .

, , IP- . , , . , , - , . , , .

, , , , , . « 8», .

:

. Washington Square Mall, . Sprint , , $500, .

, , , . GPS, . , , .

, « », , , , . , .

, , .

, , .

. , , , .

, , , Samsung Epic. , , Washington Square Mall, , .

, GPS , , EXIF , . , , .

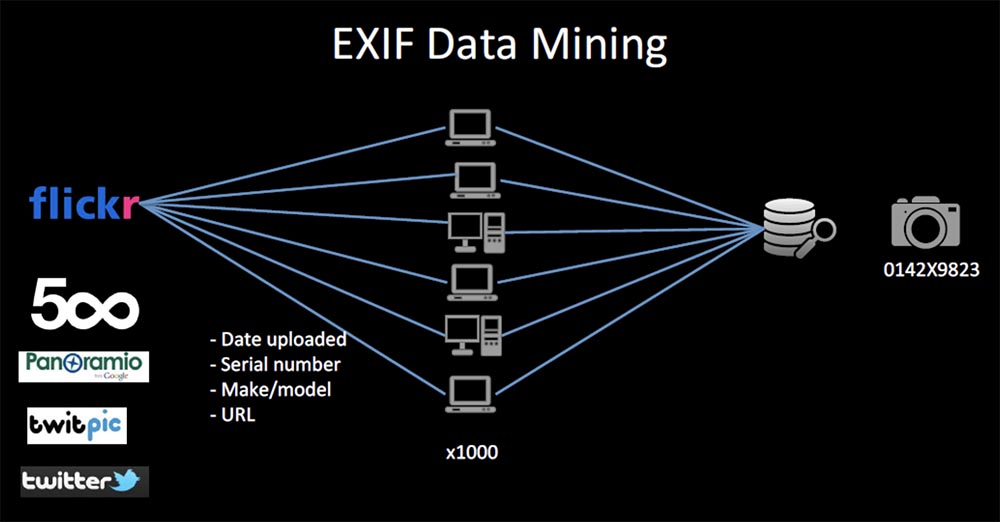

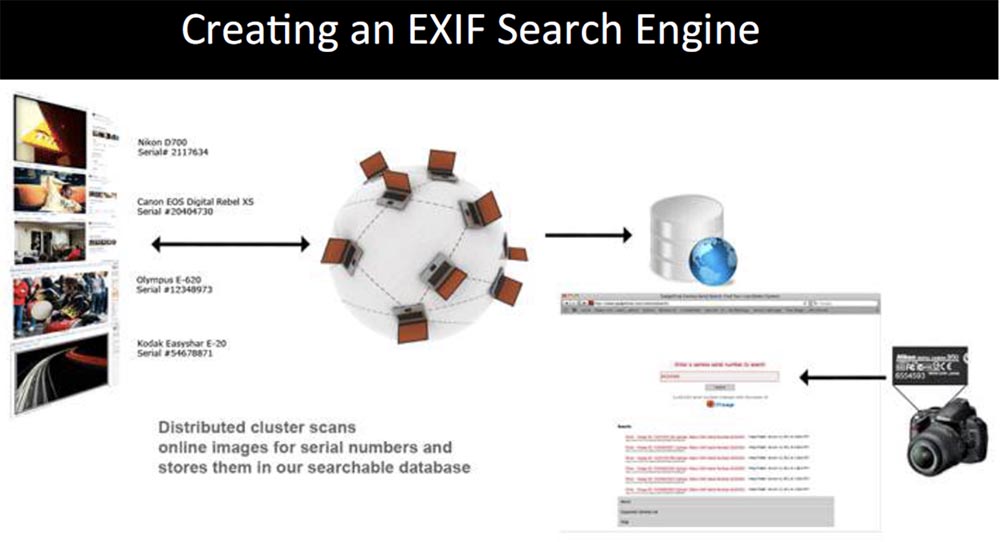

, , . EXIF , GPS- , , EXIF , . EXIF

www.sno.phy.queensu.ca/~phil/exiftool . ,

exifscan.com , EXIF. , EXIF . .

, , , . EXIF , , , . , , , , 10 .

, . , - Flickr, , .

- , , CP usage. , , . , - SETI.

Flickr API Flickr, IP . IP-, . , Yahoo, 200 Flickr. , EXIF 4- .

, . .

, «» EXIF, , , .

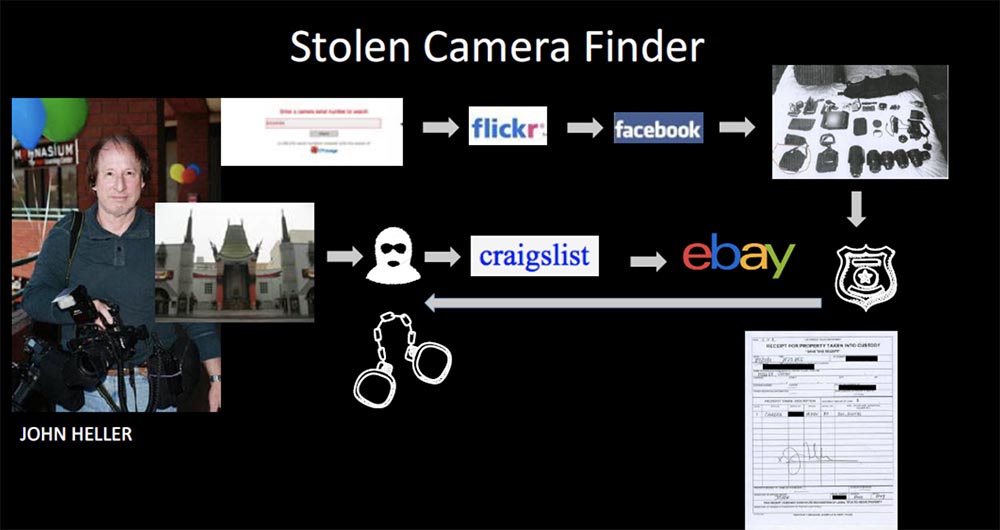

, , 3 - Flickr, , . , . , $9000 , .

, 3 , Flickr , , Facebook , . -, , Craigslist, eBay , , . , eBay, . Craigslist , , , , , .

, .

, Craigslist ( Crimelist). - , , . , , , .

, , , . , , , , 110 .

, .

(3).

, . , , , , , , . , .

, « », , . , , , .

, - , . , , . , - SMS-, , , , 20 , .

感谢您与我们在一起。 你喜欢我们的文章吗? 想看更多有趣的资料吗? 通过下订单或将其推荐给您的朋友来支持我们,

为我们为您发明的入门级服务器的独特模拟,为Habr用户提供

30%的折扣: 关于VPS(KVM)E5-2650 v4(6核)的全部真相10GB DDR4 240GB SSD 1Gbps从$ 20还是如何划分服务器? (RAID1和RAID10提供选件,最多24个内核和最大40GB DDR4)。

戴尔R730xd便宜2倍? 仅

在荷兰和美国,我们有

2台Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD 1Gbps 100电视(249美元起) ! 阅读有关

如何构建基础架构大厦的信息。 使用价格为9000欧元的Dell R730xd E5-2650 v4服务器的上等课程?