在第二千个开头的邪教电影“ Password” Swordfish中,有才华的黑客需要在一分钟内找到密码。 朋友帮他做这件事,他小心翼翼地在他的太阳穴旁握着一把手枪和一个躲在桌子底下的气质金发女郎。 如果附近没有这样的朋友,并且我需要输入密码,该怎么办? 例如,在渗透测试期间...

一个小但重要的警告:如果本文中建议的方法未作为安全测试项目的一部分使用,则您的行为很容易属于《俄罗斯联邦刑法》第272条(非法访问计算机信息)。

为了提出有效的密码猜测策略,道德黑客应设法吸引用户和管理员的注意。

哪些因素会影响我们选择密码?

您可以至少命名以下三个:

- 容易记住;

- 限制系统施加的密码选择;

- 在活动中使用此密码的人数。

用户可以轻松记住哪些内容?

考虑最容易让我们记住的事情:

1)在我眼前是什么。

在我们眼前,显示器,笔记本电脑,计算机鼠标和键盘的商标以及“ password:”字样经常出现。 据说,希拉里·克林顿(Hillary Clinton)的竞选活动经理选择像“密码”这样的琐碎密码对美国大选的结果造成了灾难性的影响。

2)那很重要。

对一个人来说很重要:

- 美好的回忆和相关的日期:例如,婚礼的日期;

- 关系:亲人的名字。 拿破仑会选择一个可爱的约瑟芬;

- 所有权:汽车品牌。 詹姆斯·邦德(James Bond)不会改变自己,选择阿斯顿(Aston),如果这样做,那么宝马(BMW)。

- 感情:宠物的名字。 伦内贝格(Lenneberg)的埃米尔(Emil)会让他的小朋友的名字永垂不朽:svinushok;

- 梦想:在特定的地方度假。 电影中的气质女孩很可能会选择美妙的巴厘岛。

- 工作:组织名称或其类型。 雷曼兄弟将做出一个明确的选择-银行。

- 爱好:体育,收藏,音乐。 好吧,谁不喜欢甲壳虫?

3)手指记住的内容:

- 键盘上的几何图形:qwerty;

- 字符序列:12345678。

4)什么样的系统/站点:

- 系统名称;

- 与业务流程自动化相关的单词。 例如,在2015年夏季,喜欢通过Ashley Madison网站寻找热门卫星和伴星的用户的密码泄露。 密码中经常会遇到一些选项,例如:67lolita,68cougar,love69pussies,lovesex。

2014年,Gmail,Yandex和Mail.ru密码大量泄漏。 varagian在文章“分析泄漏的Gmail,Yandex和Mail.Ru中的密码”中分析了密码列表,您可以看到用户完全根据考虑的方案选择了密码。

密码保护限制如何影响用户的密码选择?

为了保护许多系统中的用户,开发人员提供了一种密码策略机制,不幸的是(不幸的是,对于道德黑客而言)这种密码机制并不总是使用。 考虑这些限制以及创意用户如何实施/管理它们。

典型的密码策略限制:

- 密码长度(通常至少为8);

- 在各种寄存器中使用字符;

- 使用字母和数字的组合;

- 使用特殊字符;

- 禁止使用以前的密码。

密码长度超过8个字符并不难,但是在不同的寄存器中使用字符已经很困难,因为您需要记住密码中的哪个字符是大写的。 最明显和可能的解决方案:选择第一个或最后一个字符。

如果系统强迫您添加数字,那么这里的用户更具创造力:

- 将数字添加到开头或结尾。 通常,从1到4。 因此,它可能只是一个数字,如通用密码“ Password1”中的数字,如果为两位,则用户很可能选择年份或年龄,如色情示例中的密码“ 68cougar”中所示。 如果有三个数字,则它们可以简单地是序列“ 123”。 如果用户想添加4位数字,则将是完整拼写的一年:“ Alexander2018”。

- 用相似的数字替换字母:A = 4,E = 3,I = 1,O =0。特别是有创造力的用户可以充分使用l33t

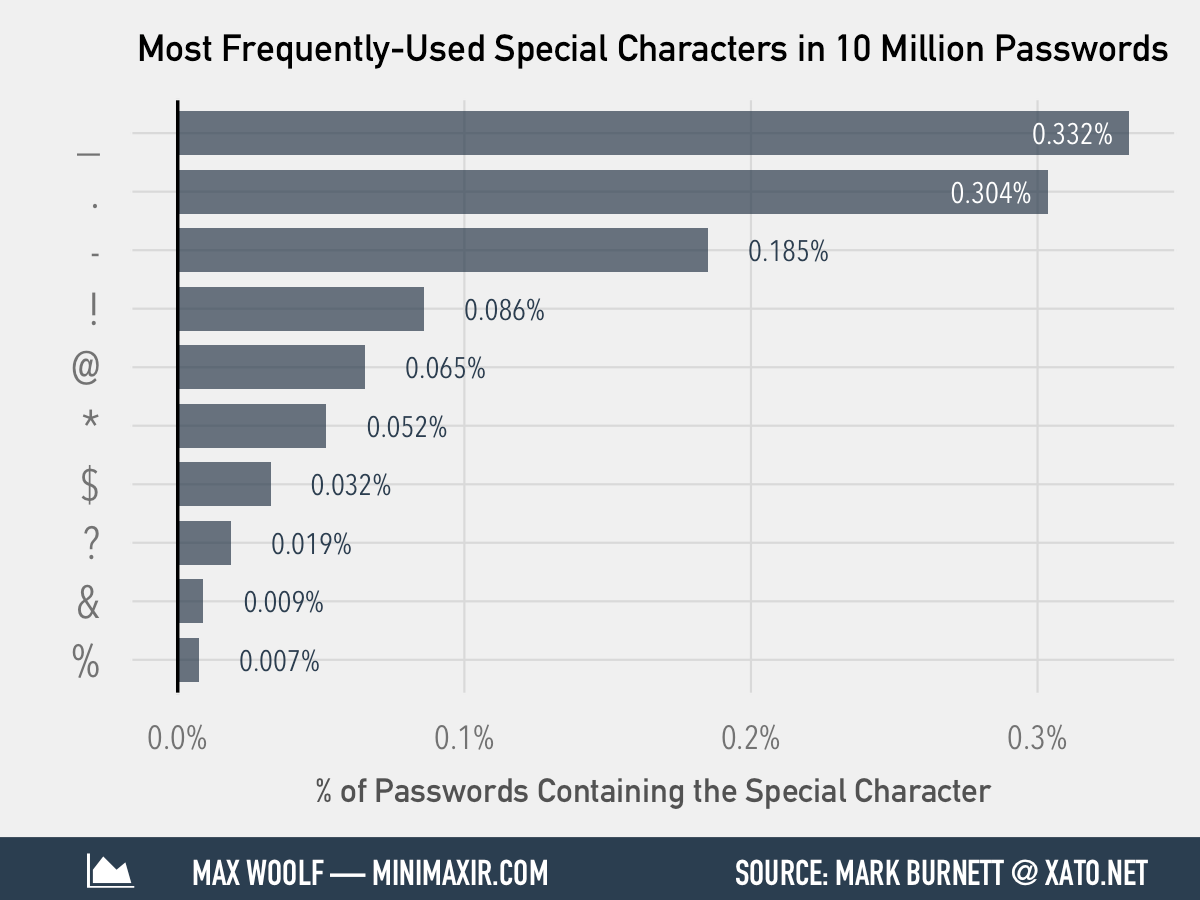

如果必须使用特殊字符,通常,用户使用最著名的特殊字符之一,如以下插图所示:

没有什么比禁止使用旧密码更令人讨厌了,并且用户学会了通过进行最小的更改来规避此限制,例如,将密码末尾的数字增加1:它是“ Alexander2018”,后来变成了“ Alexander2019”。

了解了用户的这些小技巧后,对于道德黑客来说,缩小密码候选单词的范围非常简单。

密码用户数

如果密码将由许多用户(例如系统管理员或教室中的学生)使用,则通常不会使密码变得非常复杂(例如,与帐户名匹配),并且通常采用供应商设置的方式默认情况下。

密码策略

在处理了用户密码选择的细微差别之后,我们还可以在渗透测试期间制定密码选择策略。

我们确定了初始条件:

- 我们进行渗透测试(仅是道德黑客行为);

- 有些系统具有用于登录密码对的授权机制;

- 我们要在最大数量的系统中折衷最大数量的用户帐户。

- 我们仅考虑在线密码选择(我们不考虑破解哈希)。

步骤1.定义用户帐户名

为了获得成功的授权,一个密码通常是不够的;您还需要知道帐户名。 我们将弄清楚如何获得它。

选项1.使用系统中的漏洞获取帐户列表。

例如,可以将Windows域控制器配置为允许匿名用户检索用户帐户列表。

任何人都可以检查其域控制器是否有此机会,例如,使用Scanner-VS的rpcclient命令行实用程序:

- 我们已连接到域控制器,并在输入密码的请求上按Enter:

rpcclient -U“” IP_controller_domain_address - 运行内置命令enumdomusers

rpcclient $>枚举用户

选项2。根据“情报”和分析形成清单。

用户名,即使在小型组织中,也是由管理员根据某些标准设置的。 最常见的选项:名称的第一个字母+姓:adorofeev,也是一样,但是通过a.dorofeev,全名+姓:alexander.dorofeev。 另外,内部帐户的名称通常分别与电子邮件帐户重合,生成用户名的规则可以简单地通过“ google”出现在Internet上的员工的地址来确定,并且可以基于可从内部电话目录获得的员工列表来创建完整列表,以及社交网络。 在极端情况下,您可以根据创建帐户名称的最常见规则来组合最常见的名称和姓氏。

选项3.最常见的帐户和默认条目。

许多系统都有默认帐户。 至少,这是管理员或管理员。 在某些系统中,它们有很多,因此在Oracle DBMS中,您可以找到SYSTEM,SYS,ANONYMOUS,CTXSYS,DBSNMP,LBACSYS,MDSYS,OLAPSYS,ORDPLUGINS,ORDSYS,OUTLN,SCOTT,WKSYS,WMSYS,XDB。 因此,有必要查看要测试的系统管理员的手册。

通常,在系统中,存在非常容易计算的帐户,例如,如果公司有一个培训班,那么拥有教师帐户和学生帐户的可能性就很高。 以及在其中没有创建测试帐户的几个系统中?

步骤2.初始选择密码

了解我们计划在经过测试的IT基础结构中的哪个系统上使用哪些帐户,我们可以确定攻击的系统顺序:

| 不行 | 系统类别 | 帐目 | 密码 |

|---|

| 1个 | 域控制器 | 员工账户,行政,典型。 | 最常见的。 |

| 2 | 业务应用 | 员工账户,行政,典型。 | 最常见的。 |

| 3 | 数据库管理系统 | 员工帐户,管理的,典型的,默认的。 | 最常见,默认情况下

|

| 4 | 特殊系统和服务:备份,ftp等 | 管理,默认情况下。 | 最常见,默认情况下。 |

| 5 | 有源网络设备 | 管理,默认情况下。 | 最常见,默认情况下。 |

如果系统在几次失败的尝试后启用了帐户锁定(通常选择数字5),并且测试时间受到限制,并且我们无法设置两次尝试重置计数器之间的超时时间,那么“遍历”所有用户是有意义的,检查以下可能的密码:

步骤3.扩大影响范围

取得帐户密码后,道德黑客要做的第一件事就是登录并查看他可以访问的内容。

如果可以访问文件系统,则需要搜索以下文件:

- 可能包含有关IP地址和帐户信息的配置文件;

- 系统备份,用于“滚动”到新计算机上的OS映像。 您通常可以从中提取密码哈希;

- SQL脚本通常还包含有用的信息。

由于一个用户(包括管理员)喜欢在不同系统上使用相同的密码,因此必须检查一个系统的所选密码和帐户是否包含其他密码。

道德黑客的注意事项:在大型组织中,经常有测试环境使用从作战系统数据库的不太旧的备份中恢复的数据。 同时,测试环境通常没有得到很好的保护,例如,可能有多个管理管理员帐户和简单的密码。 这种系统的妥协导致测试专家可以访问用户密码哈希,这通常与战斗系统有关。

在线密码工具和词典

在线密码猜测的经典工具是thc-hydra命令行实用程序 ,对于喜欢舒适的道德黑客和管理员,我们的Scanner-VS complex提供了具有直观界面的此功能:

同样,成功猜测密码的关键在于编写正确的词典的有效性,但这存在问题。 现代家庭安全分析工具随附的词典并不总是包含真正有用的单词集。 例如,包括附带一个免费实用程序的标准词典。 当然,解决方案很简单,但不是很有效。 您如何想象一个俄罗斯用户选择诸如足球,可爱,马加达或野马之类的密码。 在普通的俄罗斯城市中,有多少快乐的福特野马车主? 有时它们包括一本很棒的字典,主要基于默认情况下留下的密码,但是完全忘记了普通用户及其喜欢的密码。

我们决定纠正这种烦人的情况,并编译了密码列表,现在不仅对我们的Scanner-VS安全测试中心的用户可用,而且对解决方案网站上“ 密码”部分的每个用户都可用:

密码列表:

- 前157

- 前25名

- 数字序列

- 日期

- 键盘顺序

- 常见的男性名字

- 普通女性名字

帐户清单:

- 自定义男士:名字+姓氏的首字母

- 自定义男装:名字的第一个字母+句号+姓氏

- 自定义男装:名字+点+姓氏

- 自定义女性:名字的第一个字母+姓

- 自定义女性:名字的首字母+点+姓

- 自定义女性:名字+点+姓

结论

电影“ Password Swordfish”中的黑客很幸运,尽管分心和混乱的工作方式,他仍然能够获取密码并保持生命。 使用结构化方法,道德黑客会增加渗透测试成功的机会,并减少对运气的依赖。 只要人们选择了密码,此方法便会起作用。