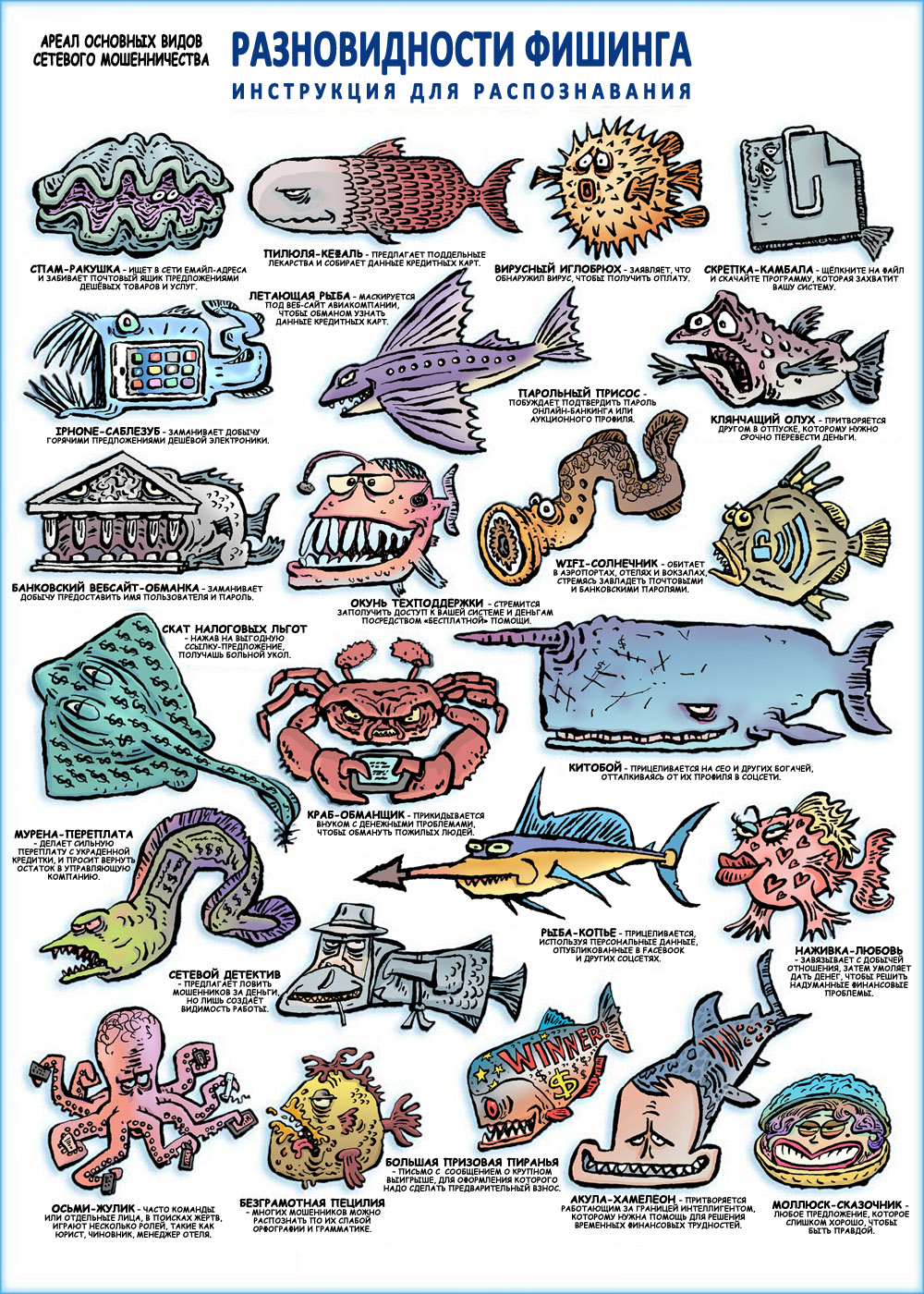

我和我的侄子决定为打击网络钓鱼做出贡献,并准备了一份备忘录。 它是免费分发的。 您可以下载并打印它,然后将其挂在办公室中; 在社交网络中发布,添加到小册子或书籍中。

提醒一下:

现在,说明为什么网络钓鱼仍然很重要,以及为什么将来仍会如此。

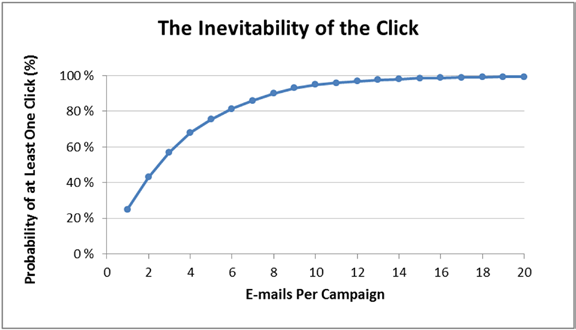

网络钓鱼和“点击”的必然性

在2013 Verizon报告中,给出了以下数字。 如果将网络钓鱼电子邮件发送给六个收件人,则至少有一个收件人将遵循恶意链接或打开恶意附件的可能性为80%。 对于10个收件人,此概率增加到90%,而对于20个收件人,则增加到几乎100%。

向大企业的员工发送数千甚至数百万个网络钓鱼电子邮件对于反派来说是微不足道的任务。 即使安全系统阻止了其中的95%,某些网络钓鱼电子邮件仍将到达潜在的受害者手中。 根据更高的数据(来自Verizon),其中一些潜在的受害者肯定会意识到自己的潜力(即,他们将单击恶意链接或打开恶意附件)。 结果,恶棍将能够破解至少一个工作场所,依此类推。 为网络攻击做好准备。

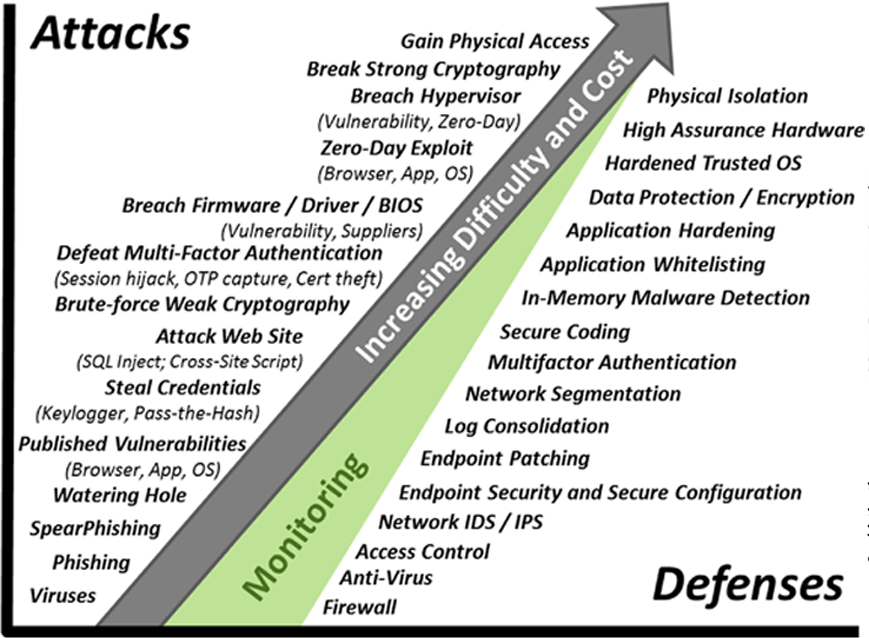

网络攻击和网络防御的复杂化进程

对于每种补救措施,潜在的恶棍都有一种特殊的实用程序,技术或程序,可让您克服这一特殊的补救措施。 该图(摘自《企业网络安全:如何建立成功的防御高级威胁的网络防御程序》一书)显示了网络安全防御的复杂程度,以及反派分子用来克服这些防御的复杂策略的相应进展。 不存在“理想的”和“坚不可摧的”防御。 保护只应足够好-将潜在的恶棍置于骇客对他来说变得不合理地昂贵的情况下。

同时,重要的是要了解,在绝大多数的网络攻击中,恶棍使用相对简单的武库:针对性的网络钓鱼,已发布的漏洞,盗窃登录名和密码,入侵网站。 他们很少使用先进的武器库。 他们不需要负担诸如零日漏洞利用,黑客管理程序,黑客强大的密码学以及获得物理访问权之类的高级任务。 因为更简单,更便宜的更简单方法仍然有效。

因此,在设计企业的网络防御时,在投资购买高级安全设备(如加密保护措施和具有保证安全性的硬件)之前,请确保基本安全设备能够正常运行。 首先,网络钓鱼保护。 否则,这些投资将无用。

您可以在此处下载有关网络钓鱼类型的备忘录。