大家好!

我想提出在OSINT中收集子域的主题。 有很多工具可以自动执行此任务。 我会告诉你我遇到的那些事情。 Group-ib.ru被用作目标域。

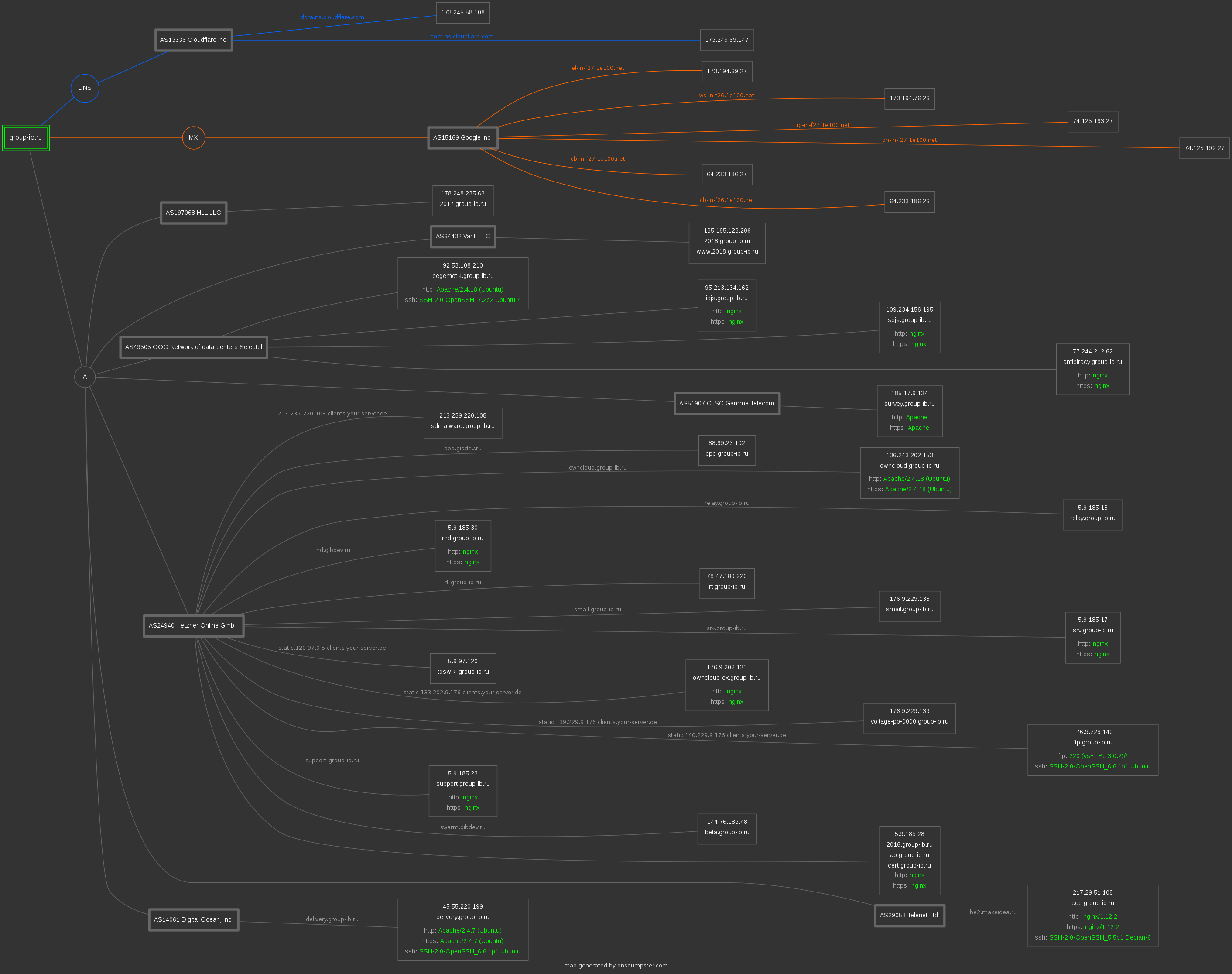

DNS转储

来自黑客的公共Web服务。 智能界面和许多好东西。 绘制可以显示给客户的地图。 显示DNS服务器,MX,TXT,A记录。

地图:

找到的域:28

敲门

蛮族字典子域,支持Virustotal搜索。

它无法快速运行。

找到的域:28

子清单3r

它使用多种服务来搜索子域,Subbrute也包含在字典中以用于蛮力。

找到的域:107

细分

粗暴字典,使用开放DNS解析器以避免查询数量的限制。 它的运行速度不是很快,但效果还不错。

发现域名:我没有等待完成,但是值得等待。

收割者

一种流行的处理器,几乎可以查找所有内容-人员,邮件,子域,虚拟主机。 我还没有学会找到生活的意义。

找到的域:142

阿马斯

OWASP中的一个堆积式工具。 根据开发人员的说法,Amass会从各种公共资源中收集数据,进行递归暴力破解,搜索Web存档,并使用目标域的变体。 还可以收集有关子网和AS的信息,并可以构建卡。 以我的经验,所有这些宏伟的工作都是不稳定和弯曲的。

找到的域:在被动模式下-56。在主动模式下,Amass掉错了。

副发现者

定位为子列表的后继者。 它是用go编写的,因此您需要自己编译它或从docker运行它。 它具有模块化结构,因此您可以根据需要添加自己的东西。

找到的域:66

结果如何? 解决任务有很多方法,它们都给出不同的结果。 为了获得最大的效率,您可以尝试所有方法并合并结果。 您也不应忽略手动方法-您经常会找到机器找不到的东西。 每个人都写道,关于如何在Internet上完成此操作。

以及您如何寻找子域?