我总是对这里的人数感到惊讶,特别是考虑到我与菲尔·齐默尔曼(Phil Zimmerman)的比较,因此感谢您招待我的自我。 我是Renderman,如果你们中至少有三个不认识我,我会说我已经在DefCon演讲了10年。 我喜欢这个地方,这些家伙,这是我们的家人,这是我感到正常的唯一地方。

我今天的演讲叫做“我如何接管你?” 让我列出方法。” 该主题诞生于多伦多的SECTOR会议上。 您知道工作空间正在变得越来越移动和无线。 您可以在机场,酒店,拉斯维加斯的任何地方看到它。 人们不断在智能手机的屏幕上打字,交谈,这是我们时代的普遍景象,在每个公司中都有类似的事情。

移动用户远离计算机网络运营商BOFH的监视(并且不受惩罚),因此,如果他们做的一些愚蠢的事情侵犯了您的安全,您将无法到达他们。 它们可以位于地球的另一端,但同时会损害您的网络,因此需要注意此问题以保护您的公司和您自己。

我们大多数人被迫远行来到这里,我认为我们中间没有很多当地人,所以您经常会遇到这种情况。 无论如何,这并不是一个详尽的清单,但是我将尽力充分揭示这个话题。 无线信息,零时差问题之类的东西没有什么新鲜的,但是我会尽力向您传达一些想法,使您思考如何组织移动工作区。

这就是鲍勃。 鲍勃从事小部件的国际销售。 鲍勃环游世界。 Bob是您最糟糕的IT噩梦。

他认为自己是精通技术的高级用户,他足够了解访问色情网站的知识。 他是如此先进,以至于如果您从桌面上删除所有图标,他将确保这样做会删除所有他的程序。 我相信你们所有人都遇到过这样的人。

鲍勃是国际小部件的最大敌人,同时鲍勃也是最坏的情况,因为鲍勃因为自己的迟钝而破坏安全的能力比任何罪犯都要危险得多。

所以,让我们来鲍勃。 我们不想碰他,我们只是照顾他在世界范围内旅行时所使用的无线连接,从而掌控他的力量。

无聊的黑客在国际机场花费了大量时间,从一次在挪威的黑客大会到在多伦多的Sector会议。 他们总是在机场看到像鲍勃(Bob)这样的人,并且无聊地看着所有这些看起来如此诱人的笔记本电脑和蓝牙设备。 这就是为什么我们将从Wi-Fi开始。

鲍勃拥有一台笔记本电脑,上面装有来自公司的大量机密信息,他通过机场,火车站,酒店和星巴克餐厅的访问点将其连接到网络。 您知道这样的人经常在商务旅行中连接到Internet,以查找CNN新闻,股票报价或查看其电子邮件。 我们的Bob可以连接到他在全球Internet上找到的所有内容。

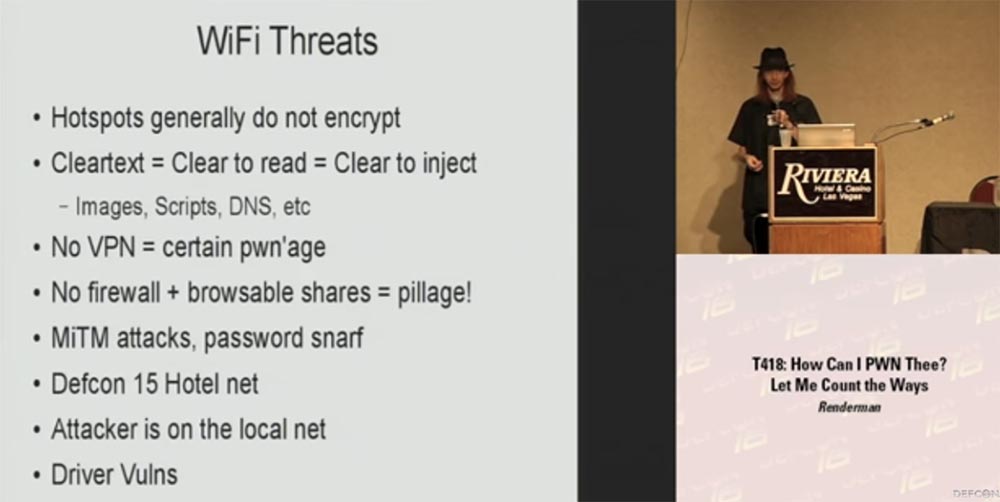

您知道公共场所的连接点不会加密纯文本。 该文本易于阅读,并且在大多数情况下也很容易在文本中嵌入恶意内容,例如图像,脚本,DNS查询等。

如果您未在设备和访问点之间使用VPN或某种加密层,则会被捕获。 您可能会遭受包括转发电子邮件在内的任何转发信息的泄露,恶意信息可能会输入到您的数据中。 没有防火墙,可以查看发送的信息-认为您已经被抢劫了! 告诉我,你们中的哪个在家有接入点? 很好,但是您知道您正在连接到本地网络,并且正在连接到LAN内的任何计算机。 但是,如果您连接到酒店的接入点,则没有网络,并且如果没有防火墙,则可以吸收来自连接到同一网络的其他人的计算机的所有垃圾。 如果不使用加密,则通过这些无线连接进行“中间人”攻击和密码盗窃。

去年,这家酒店有大约20个接入点,但是DefCon刚开始,其数量就增加到150个。这是一个赌博城市,我不知道这样做的目的-减少连接到假接入点并保护自己的机会,或者您只是想减少自由交流的障碍。 但是您甚至不需要连接到互联网,上帝知道在其中有多少过滤器会变得脆弱-我可以坐在我旁边,仅使用智能手机或平板电脑的软件发送一个“魔术”包,这将使我可以根目录访问您的设备。

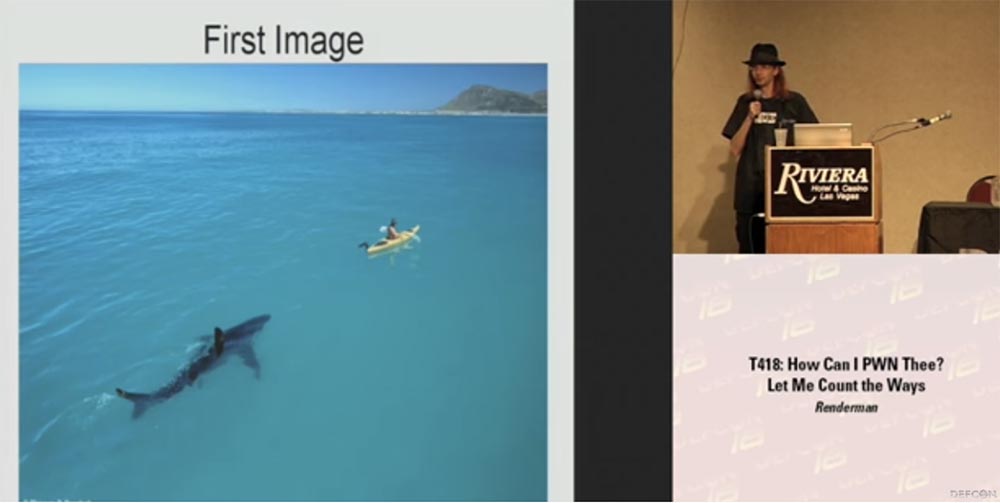

顺便说一句,我在2月的一次安全会议上在挪威,那是最糟糕的一次飞行,历时48小时。 让我们一起来看看我们拥有哪些安全知识以及人们多年来一直在使用什么知识,我们全心全意地认为应该如此。 这是我第一次离开北美大陆。 在挪威,我使用Airpwn实用程序进行了一项实验,该实用程序用于在无线网络上传输和拦截数据包。 以我为例,我使用了这个很棒的Airpwn小工具来注入“替代”图像,以测试其他大洲的人们的观察程度。

假设您转到Google主页并收到针对主图像的HTTP请求,并且当远程服务器收到响应后,它将向您返回该图像。 如果我在房间里,我可以在Google请求返回之前作为访问点进行应答,这样客户端可以更快地接收我的图像,而来自真实服务器的其余数据包将被简单地丢弃。 这样,我可以用自己的图片替换Google徽标。

这首先显示在第10届或第11届DefCon上,在那里人们用Goatse图片替换了飞行中的图像,在会议现场上有一些很好的图片和视频。

在这次会议上,有数百人使用3种类型的无线网络:开放式,加密的WPN和WPA。 在挪威,我从开放的网络开始。 下一张幻灯片显示了第一张图片,没什么特别的-10英尺的皮划艇和12英尺的鲨鱼,我不知道您对当今主题的类比有多细心。

因此,我投入了这张图片,看着人们的反应。 他们在自己的设备上打开一个新站点,所有屏幕上的所有图片都显示相同,就好像某人有鲨鱼恋物癖之类。 大厅里引起了一定的混乱,但是没人知道发生了什么。

然后,我决定提高利率,因为当我感到无聊,疲倦和喝醉后,我就会变得很有创造力。 因此,我用自己的照片向他们的设备中注入了第二张照片,希望有人能够理解正在发生的事情。 然后终于到了他们。 我仍然没有看到它,但是有几个人向我跑来,他们在屏幕上显示了我的相貌图片,而不是公司邮件徽标,并问我用笔记本电脑做了什么,他们对我做了什么,我破解了什么。

我回答了-来我的演讲,我会向你解释一切。 这只是非常有趣。 想象一下,我们有一个与销售人员一起的房间,并且您知道他们将向您展示他们的东西,请访问公司的网站,真是太可惜了! 总的来说,我不得不感谢工作人员没有开除我,也没有因为这个想法对我太生气。

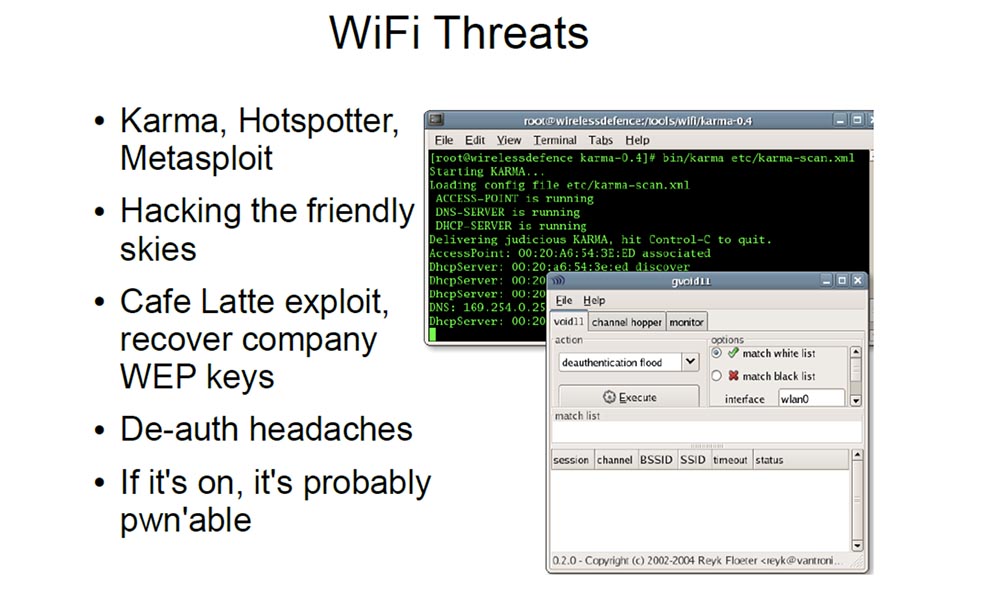

以下幻灯片显示了Wi-Fi连接可能受到的威胁。 我认为大多数人会在有免费互联网接入点的机场和其他公共场所碰到他们。

这些都是Karma,Hotspotter或Metasploit之类的东西,它们接受来自客户端设备对访问点的请求,然后说:“哦,这就是我!”并且可以将您的笔记本电脑变成可以响应任何网络连接请求的通用访问点。关于什么是SSID。 几年前,Nomad在Shmoocon会议上做了一个非常有趣的演讲,题目是“哈克友好的天空”。 原则上,他找到了一种使自己的设备成为信标的方法,该方法找到任何网络的请求并将其切换到自身。 他创建了一种特殊的临时分散无线网络模式。 这是一个未加密的网络,它拦截充当某种身份验证的数据包,并且客户端设备在其中动态连接,从而形成自己的无线网络。

因此,在所有这些长途飞行中,经济舱的您都可以使用所有昂贵的笔记本电脑与商务舱的人员联系,并查看他们将键入和查看的所有内容。 您可以浏览他们的公司信息,他们计算机上的目录,并为自己找到一些有趣的东西。

我不知道您是否看到Nomad的模样,这真是一个穿便装的普通小伙子,想象一下他来到了一个如此酷的商人面前对他说:“嗨,鲍勃,你好吗? “会计朱利安怎么样,您收到了这是一个新项目的注释吗?” 这位商人目瞪口呆地看着他,说道:“你到底是谁?你怎么知道这一切?”

去年创建的CaféLatte漏洞利用程序可以连接到您公司的网络。 如果您只是坐在咖啡馆里,即使您自己没有连接到网络,我也可以将包裹发送到您的笔记本电脑,恢复WEP加密密钥并轻松连接到公司的网络。

因此,如果我知道鲍勃出售的这些“国际小部件”在我的家乡,那么我可以攻击它们并使他们的生活痛苦不堪。 如果我知道这个商人要在这家咖啡馆吃早餐,我可以攻击他,因为他可能没有任何能够检测到笔记本电脑受到入侵的系统。 因此,我可以从那里冷静地提取密钥,然后继续攻击他的公司。 我知道网络可以在60秒内被黑客入侵。

因此,为了防止通过Wi-Fi进行攻击,您需要遵循以下规则:

- 不使用网络时关闭Wi-Fi;

- 连接到网络时,对所有连接都使用VPN,因此有很多不错的免费产品;

- 始终假设您已经受到攻击。 不要认为您周围的一切都是一个快乐的无线世界。 请记住,在机场贵宾室附近可能有一些无聊的黑客;

- 不要信任客户的网络,因为有些人喜欢鲍勃。 他在没有任何保护的情况下上网,检查邮件,股票报价等。 你们所有人都听说过人们上网并猛扑他们所看到的一切:“哦,瞧,这是一位新主人! 噢,波尔卡! 哦,这是卖东西的人! 看,开放发行!

- 打开防火墙;

- 小心点

TOR可以一举解决许多问题。 如果您坐在机场并使用TOR浏览器,它将加密您与接入点之间的连接。 它可以保护您的连接免受数据浏览和恶意注入的侵害。

罗杰(Roger)在挪威的一次会议上与我同在,当我进行图片实验时,他听到有事发生,但是直到他关闭Tor才看到它。

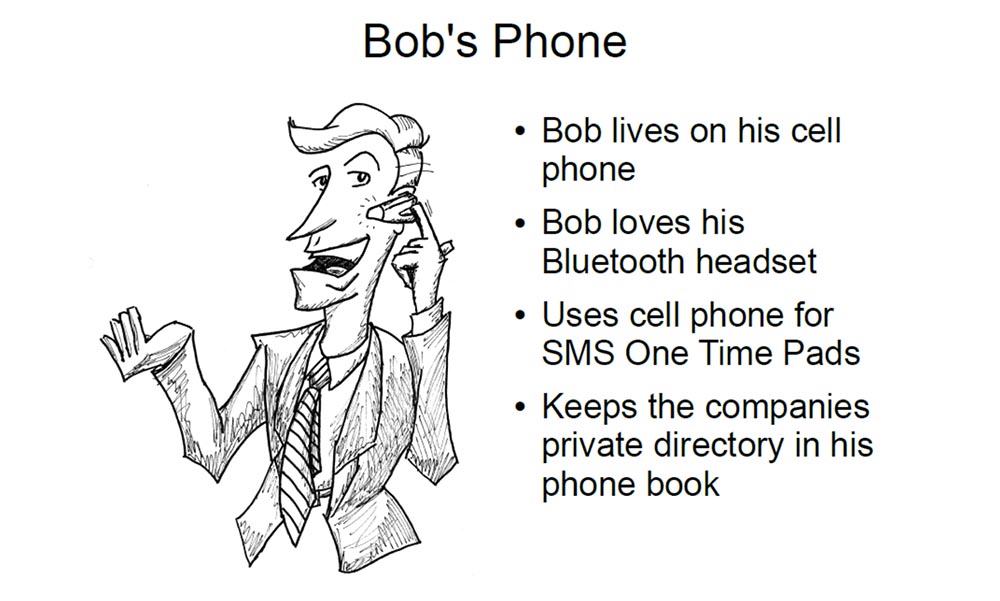

现在让我们谈谈鲍勃的电话。 鲍勃住在手机上。 我敢肯定,您可能会在办公室里看到那些没有离开电话的人。

鲍勃喜欢他的蓝牙耳机。 我有这样的耳机,可以在车上使用,很方便。 但是我讨厌这些自命不凡的人,他们的耳朵里不断闪烁着蓝色的光芒。 告诉我如何在两秒钟内接听电话?

鲍勃(Bob)使用该手机进行一次一键式短信加密(SMS One Time Pad),并带有消息加密功能。 在北美,我对此并不熟悉,但是在南非,当您进行银行交易时,您会在手机上收到一条短信-带有一次确认密钥的短信。 这是一个非常敏感的系统,从理论上讲,拥有您的银行卡号的攻击无法在没有收到这样的SMS消息的情况下对其执行任何操作。

鲍勃将私人公司的联系人存储在他的电话簿中。 使用蓝牙的任何人都可以(如果未连接到这些号码)至少查看它们并发起连接尝试。 大多数移动设备都有PIN码,但是告诉我,您中的哪个人更改了蓝牙电话上的PIN码? 好吧,你为什么现在举手? (笑声)。

因此,蓝牙连接存在以下威胁。

如果Bob的电话具有默认PIN,则任何人都可以连接到它。 如果您通过蓝牙与另一台设备建立配对连接,则可以访问整个设备,而不仅仅是接触卡。 您可以阅读和编写SMS,查看电话簿,便笺,图像。

黑客以这种方式侵入他的电话后,与底特律市长的丑闻爆发了。 他们发现在工作时间内发送了数百条SMS消息-他与情妇的往来信件,所有这些消息都已在报纸上发布。 他的律师后来说,是这些黑客将所有这些消息插入了他的手机! 但是,由于消息上带有时间戳和日期,因此很容易被驳斥,因为没有黑客会如此认真地伪造每条消息以使其可信。

您可以远程使用AT命令来传输文件,某些型号具有此属性。 您可以使用RF17通信通道连接到它们,并执行80条命令,类似于老式调制解调器的命令。

我不知道北美的情况如何,但是在欧洲,可以拨打付费电话(例如我们的900号码),您可以连接到别人的电话并让他拨打这样的号码。 因此,如果我让Bob拨出这样的号码,然后他得到了帐单,他只需要付钱就可以了,但想象一下,他将不得不向公司解释为什么他在9个小时的通话中与一个有趣的人使用公司电话夫人

现在,我将向您展示一个视频,该视频显示您使用蓝牙耳机时面临的威胁。

画外音:“专家们发现了一些最受欢迎的蓝牙耳机中的安全漏洞,未经授权的人可以通过该耳机入侵您的手机并对其进行控制。 我们的志愿者将在隐藏的摄像头上演示您的手机如何容易受到这些无声攻击。 这是蓝牙欺诈。 攻击者可以连接到您的手机并阅读其内容,例如SMS消息,电话簿联系人,甚至可以通过它拨打电话。

蓝牙黑客如何工作? 我们的志愿者将演示这一点-只需打开两部手机的蓝牙-杰西和保罗。 现在,Alex利用Jesse的电话不够安全的事实,利用他的掌上电脑查找蓝牙信号,并强迫他拨打Paul的电话。 这就是所谓的“蓝劫”。

手机中的蓝牙功能是一项非常有用的现代技术,但是,它使攻击者可以连接到手机,甚至不知道它,并且手机也不会显示您已连接到某些东西。

现在我们看到Alex设置了他的掌上电脑来搜索蓝牙信号。 他检测到这种信号,然后使用口袋里Mark的电话打了电话。 马克甚至不知道亚历克斯正在拨打付费电话0909xxxxxxxx,通话时间为每分钟半磅。 这条高级线是骗子自己创造的。 亚历克斯直接从你的口袋里偷钱,完全没有引起注意,马克在从曼彻斯特到利物浦的旅途中将损失75磅。

如果亚历克斯在这里花更多的时间,那他会很棒。 在一个小时内,他设法“捉住”了20部电话,每部电话都拨打了平均15部的收费电话。结果真是太夸张了-我们的躲闪者偷了500磅,并证明了最新技术可以用来偷钱。

保护您免受这种骗局的最简单,最好的方法是,如果您不使用蓝牙进行特定操作,则只需关闭手机上的蓝牙。 如果您在不需要蓝牙时没有关闭蓝牙,那么就有可能有人进入您的手机并将其用于自己的目的。

, , , , , , , , Bluetooth.

, Bluetooth. pin- . , pin-, , 0 0 0 0 1 2 3 4. , - . , , .

, , . Bluetooth , , , . - , .

, . , .

« », , , . .

24:00

DEFCON 16.我怎么能抓住你? 让我列出方法。 第二部分感谢您与我们在一起。 你喜欢我们的文章吗? 想看更多有趣的资料吗? 通过下订单或将其推荐给您的朋友来支持我们,为我们为您开发

的入门级服务器的独特模拟,为Habr用户提供

30%的折扣: 关于VPS(KVM)E5-2650 v4(6核)的全部真相10GB DDR4 240GB SSD 1Gbps从$ 20还是如何划分服务器? (RAID1和RAID10提供选件,最多24个内核和最大40GB DDR4)。

VPS(KVM)E5-2650 v4(6核)10GB DDR4 240GB SSD 1Gbps至12月免费,在六个月内付款时,您可以

在此处订购。

戴尔R730xd便宜2倍? 仅

在荷兰和美国,我们有

2台Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD 1Gbps 100电视(249美元起) ! 阅读有关

如何构建基础架构大厦的信息。 使用价格为9000欧元的Dell R730xd E5-2650 v4服务器的上等课程?