前几天,来自Cerfta Lab公司的信息安全专家发布了对许多黑客用户帐户Yahoo Mail和Gmail的研究结果。 事实证明,这些服务使用的两因素身份验证技术具有许多使攻击者能够采取行动的缺点。

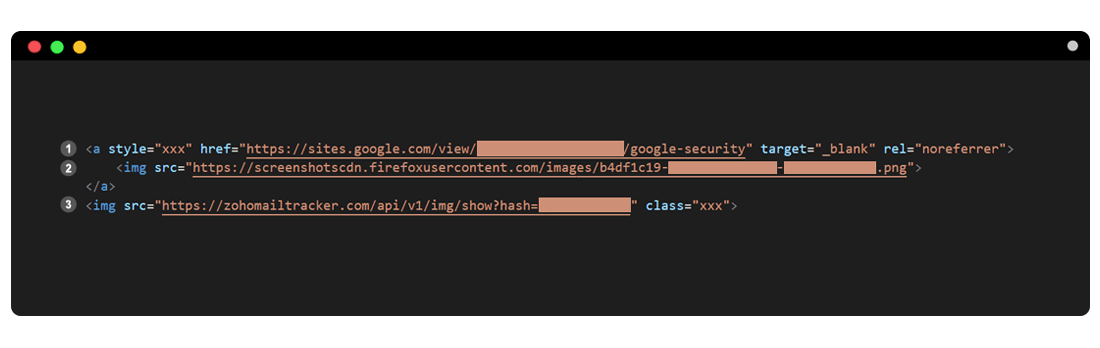

调查的作者认为,黑客入侵是在伊朗政府的命令下进行的。 整个活动的目的是信息被入侵的帐户。 攻击是使用带有隐藏图像和脚本的电子邮件进行的。

这封信本身就是关于在提到的邮件服务的用户帐户中据称检测到可疑活动的消息。 这些电子邮件是从诸如mailservices @ gmail [。] Com,noreply.customermails@gmail [。] Com,customer]电子邮件传递[。]信息等地址发送的。 因此,这些消息的不太高级的用户并不可疑。

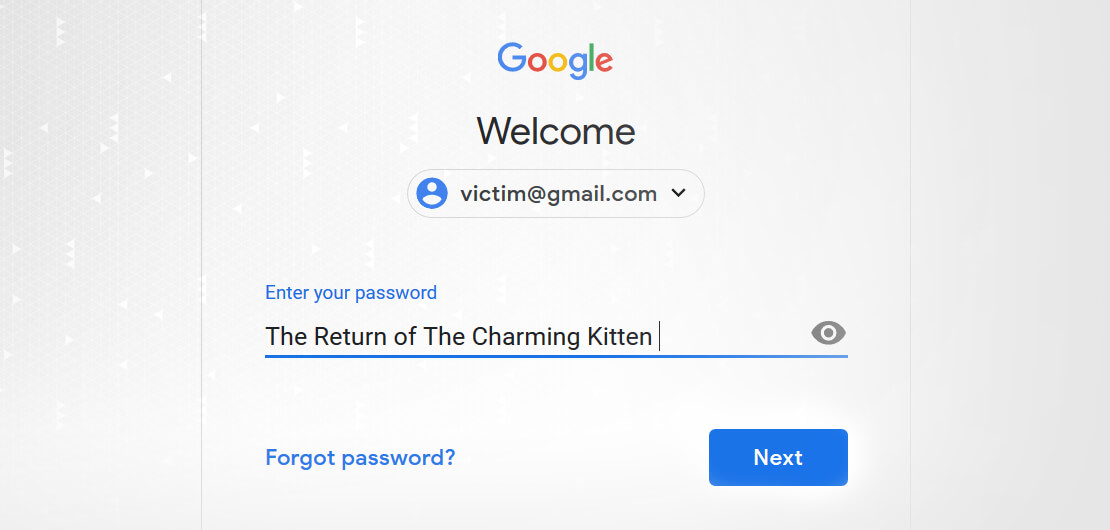

相反,许多人试图单击“保护帐户”按钮,该按钮将用户重定向到邮件服务的假登录页面。 当用户输入数据时,攻击者几乎实时地使用它们来访问真实帐户。 启用了双重身份验证的用户在电话上收到带有一次性密码的SMS,攻击者以某种方式获得了登录该帐户的机会。 他们学会了规避Google Authenticator的保护。

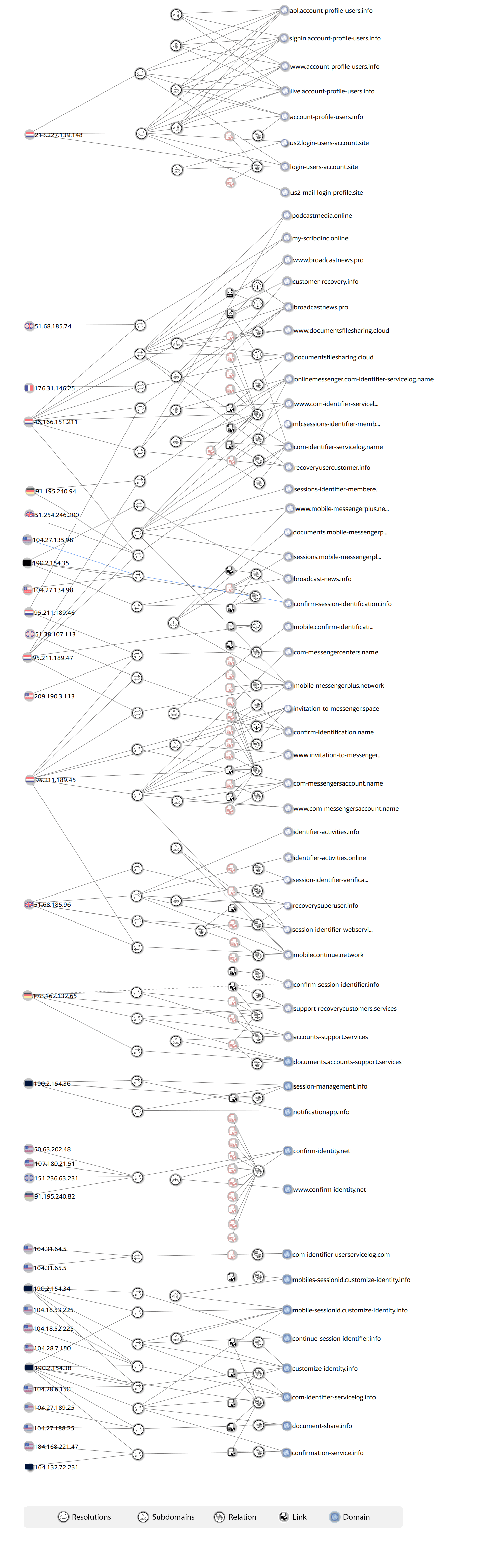

研究人员绘制了与它们关联的域和服务器的图表。

攻击者使用VPN系统和代理来隐藏其下落。 但是研究人员设法恢复了发起攻击的原始IP范围。 这些是伊朗的地址。 此外,隶属于伊朗政府的“迷人的小猫”饼干小组已经并正在使用类似的工作方法。

攻击者正在寻找的受害者首先是来自世界许多国家的记者,政客和各种公共活动家。

显然,保护自己免受此类攻击的主要方法是简单地不打开可疑电子邮件。 不幸的是,这种方法并不总是有效,因为据称Google或Yahoo撰写的一封信中许多人看不到任何可疑的东西。 使用硬键(例如YubiKey)可以帮助将USB设备连接到端口时进行身份验证。

Google进行了一项研究,研究结果明确表明USB密钥比智能手机或其他可用于两因素身份验证的系统可靠。

信息安全专家还建议您不要在发送SMS作为保护组件之一时使用两因素身份验证。