麻省理工学院。 讲座课程#6.858。 “计算机系统的安全性。” Nikolai Zeldovich,James Mickens。 2014年

计算机系统安全是一门有关开发和实施安全计算机系统的课程。 讲座涵盖了威胁模型,危害安全性的攻击以及基于最新科学研究的安全技术。 主题包括操作系统(OS)安全性,功能,信息流管理,语言安全性,网络协议,硬件安全性和Web应用程序安全性。

第1课:“简介:威胁模型”

第1 部分 /

第2 部分 /

第3部分第2课:“控制黑客攻击”,

第1 部分 /

第2 部分 /

第3部分第3讲:“缓冲区溢出:漏洞利用和保护”

第1 部分 /

第2 部分 /

第3部分讲座4:“特权分离”,

第1 部分 /

第2 部分 /

第3部分讲座5:“安全系统从何而来?”

第1 部分 /

第2部分讲座6:“机会”

第1 部分 /

第2 部分 /

第3部分讲座7:“本地客户端沙箱”

第1 部分 /

第2 部分 /

第3部分讲座8:“网络安全模型”

第1 部分 /

第2 部分 /

第3部分讲座9:“ Web应用程序安全性”

第1 部分 /

第2 部分 /

第3部分讲座10:“符号执行”

第1 部分 /

第2 部分 /

第3部分第11课:“ Ur / Web编程语言”

第1 部分 /

第2 部分 /

第3部分讲座12:网络安全性

第1 部分 /

第2 部分 /

第3部分讲座13:“网络协议”

第1 部分 /

第2 部分 /

第3部分第14课:“ SSL和HTTPS”

第1 部分 /

第2 部分 /

第3部分第15课:“医疗软件”

第1 部分 /

第2 部分 /

第3部分第16课:“侧面通道攻击”

第1 部分 /

第2 部分 /

第3部分讲座17:“用户身份验证”

第1 部分 /

第2 部分 /

第3部分第18课:“私人浏览Internet”

第1 部分 /

第2 部分 /

第3部分讲座19:“匿名网络”

第1 部分 /

第2 部分 /

第3部分讲座20:“手机安全性”

第1 部分 /

第2 部分 /

第3部分第21课:“跟踪数据”

第1 部分 /

第2 部分 /

第3部分 第22课:“信息安全MIT”

第1 部分 /

第2 部分 /

第3部分第23课:“安全经济学”

第1 部分 /

第2部分James Mickens:今天我们将讨论垃圾邮件的经济学。 在此之前,我们在讲座中讨论了安全性的技术方面。 我们研究了诸如缓冲区溢出,相同源,Tor等的原理。 讨论的背景是,我们考虑了对手如何破坏系统。 我们试图开发一种威胁模型,该模型描述了我们想要防止的事情,然后我们考虑了如何设计系统,以帮助我们防御这种威胁模型。

因此,今天我们将探讨另一种观点,那就是为什么攻击者试图入侵系统? 他为什么要伤害我们? 攻击者尝试做这些可怕事情的原因有很多。 其中一些攻击是出于意识形态原因,由认为自己是政治活动家等的人实施的。 您可能还记得Stuxnet计算机蠕虫,它表明有时政府会攻击其他政府。 因此,对于这些类型的攻击,金钱,经济并不是攻击的主要动力。 有趣的是,实际上仅通过提高计算机的安全性就很难阻止这些攻击。 而且没有财务杠杆将这些攻击者重新定向到其他活动。

但是,有些类型的攻击包括强大的经济因素,而这些是我们今天要研究的内容。 有趣的是,如果攻击不是基于黑客的经济利益,则我们不能使用任何规则来阻止它们。 有时很难理解如何阻止这种攻击,因此,正如我所说,我们只是试图使计算机更安全。

例如,Stuxnet是一个好主意。 该病毒攻击了与伊朗核研究有关的工业软件。 因此,我们都知道Stuxnet来自哪里,主要是美国人和以色列人。 但是我们可以在法庭上证明吗? 例如,谁可以说他将Stuxnet连接到我们的机器上来起诉?

因此,在此类攻击中,尚不清楚可以起诉谁-美联储,以色列或其他任何人。 此外,没有人正式宣布是他们。 因此,当您考虑如何防止此类攻击时,就会出现非常有趣的法律和财务问题。

由于经济原因,有许多类型的计算机犯罪。 例如,政府资助的工业间谍活动是上一讲中讨论的内容之一。 有时,政府试图入侵其他政府或其他行业,以窃取知识产权或类似的东西。

有趣的是,在组织垃圾邮件攻击时,您首先需要投入一些钱,然后才能赚一些钱。 垃圾邮件发送者在发送邮件之前确实需要投资基础架构。

如果您遇到这种攻击,则可以弄清楚黑客工具的财务链是什么样的,然后也许可以考虑对财务链的上链施加财务压力,以防止下链的恶意攻击或安全问题。

关键是,如果您查看垃圾邮件的内容,您将理解垃圾邮件发送者仅在垃圾邮件变得无利可图时才停止发送垃圾邮件。 世界上可悲的事实之一是,我们继续收到垃圾邮件,因为对于垃圾邮件发送者而言,垃圾邮件的价格太低,因为它们仅从点击链接和查看垃圾邮件的用户中获得2%-3%的利润。 只要发送这些消息的成本如此之低,垃圾邮件发送者即使在受害者的活动很少的情况下仍可以从此类邮件中获利。

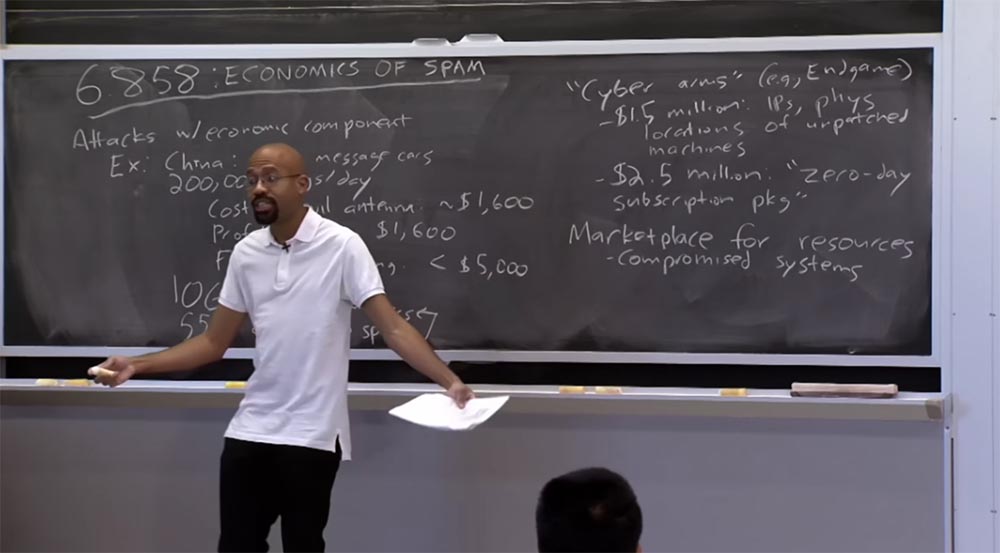

因此,今天我们将考虑包含重要经济成分的攻击。 让我举一个我刚刚读过的有趣的例子,这是在中国发生的。 他们有一个称为“文本消息传递机器”的问题。 这里的想法是,人们驾驶汽车时将天线指向侧面,并按照手机和手机发射塔之间的“中间人”方案进行操作。 他们在这样的机器中驾驶,收集手机号码,然后以短信的形式从垃圾邮件发送到同一台机器上。

以这种方式工作,这些文本消息汽车每天可以发送多达200,000条消息,这是一个巨大的数目,而且劳动成本非常低。 雇用司机,沿着路线开车,监视人流量并向他们发送垃圾邮件是非常便宜的。

让我们看看这个过程的经济性。 监视移动通信的天线成本是多少? 粗略地说,这是在上下1600美元左右的某个地方。 这些人每天可以获得多少利润? 同样,在成功的情况下,大约需要1600美元。 所以这很有趣。 这意味着您可以在一天之内收回成本,然后获得纯利润。

您可以说警察可以抓到您,然后您可能会被监禁,或者您将被处以罚款,但罚款额不到5千美元,而且这些人很少遇到。 在考虑如何经济地遏制这些垃圾邮件发送者时,我们应注意这些计算。 因此,如果垃圾邮件发送者一年被捕两次,并且一天之内退还设备成本,那么就很难弄清楚如何从财务上防止他们这样做。

有趣的是,中国暗示移动运营商也参加了该计划,因为每次发送垃圾邮件时,您都会向移动运营商发送少量资金,实际上是几美分。 在欧洲,许多移动运营商已决定,他们不需要生气的客户,因为他们会不断收到垃圾邮件。 但是许多中国移动运营商(至少是三大运营商)将这些垃圾邮件视为其收入来源。 他们真的认为这是获得额外收入的好方法。

我不知道您是否听说过,但是电信公司网络想出了电话号码的106前缀。 此前缀的最初目的是将电话号码用于非商业目的。 想象一下,您正在经营一家公司,并希望向所有员工发送一堆短信。 您可以使用这106个号码之一来批量发送所有消息,并避免蜂窝网络上的某些内置速度限制。

垃圾邮件发送者可以利用这一优势,我认为中国发送的移动垃圾邮件中有55%来自这106个号码之一。 这是财务计划工作的一个有趣例子,当时一些不正当的激励措施促使移动运营商与骗子进行共同业务。 讲义包含指向《经济学人》杂志上一篇有趣文章的链接。

有趣的是,有许多网络武器公司。 他们出售恶意软件,漏洞利用和类似软件。 残局就是一个例子。 例如,只需花费一百五十万美元,该公司将为您提供数百万台未受保护的计算机的IP地址和物理位置。 他们在Internet上有很多地方,收集有关计算机的各种有趣信息,您可以攻击或反之亦然,例如,如果您是政府或其他机构,则可以进行保护。

他们将以250万美元的价格给您提供所谓的“零日套餐”,这简直棒极了。 如果您订阅此文件,则每年将获得25个漏洞利用,并且您可以对它们进行任何操作。 最有趣的是,与这些网络武器经销商合作的许多人都是前情报人员,例如中央情报局或国家安全局。

考虑这些网络商人的实际客户是谁很有趣。 一些客户是政府,例如美国政府。 他们用这些东西攻击其他国家。 但是大多数情况下,这些产品是由公司购买的。 在讲座的最后,我们将讨论有时公司如何将网络安全问题掌握在自己手中,并组织所谓的hackback或内部hacking。 受网络犯罪分子攻击的公司在此问题上不涉及政府官员机构,而是试图与那些试图窃取其知识产权的人打交道。 而且,他们非常成功地使用了极富创造力的法律论据来证明自己的行为是合理的。 因此,这是网络战争的一个有趣方面。

观众:这合法吗?

教授:我们知道“信息想自由,伙计”,对吗? 说到这样的事情,您不应该使用“合法或非法”的术语,而只是在“阴暗”中起作用。 例如,如果我告诉你某处某处房子的门锁不起作用,而我要价20美元,那不一定是违法的。 事实证明,这些公司有大量研究这类事情的律师。 但是在许多情况下,如果您正在考虑如何做一些恶作剧,则可以在Internet上进行搜索,然后访问告诉您如何制造炸弹的网站。 发布此类信息不是非法的,因为它只是学习方面的教育。 例如,如果我是化学家怎么办? 因此,向某人提供知识并不一定是非法的。

但您说对了,这里有一些“灰色地带”,例如,这些hackback,我们将在后面讨论。 假设我是银行,不是政府,而是银行,他们砍死了我。 我并不总是具有掩盖僵尸网络之类的合法权限。 公司这样做,但法律落后于生活。 因此,如果攻击者也这样做,我们将在销售我们的产品时使用侵犯版权法。 如果他们使用僵尸网络,我们将使用IP违规法案。

假设法律实际上应该如何运作,这可能不是托马斯·杰斐逊(Thomas Jefferson)所考虑的,这是一种猫捉老鼠的游戏,我们将在后面讨论。

原则上,所有这些都意味着存在一种可供想要组织攻击的人使用的所有类型的计算资源的市场。 例如,存在被黑系统的市场。 您可以转到Internet的“暗区”,购买可能是僵尸网络一部分的所有受到感染的计算机。 您可以购买对受感染站点的访问权,并使用此类网站发布垃圾邮件或指向恶意程序的链接。

为了赚钱,您可以访问被黑客入侵的电子邮件帐户,例如Gmail或Yahoo;这些对攻击者来说非常有价值。 您还可以购买诸如僵尸网络订阅之类的东西,并在必要时使用它来组织DDoS攻击。 因此,存在一个可以购买所有这些产品的市场。

还有一个黑客工具市场,作为攻击者,您可以在其中购买现成的恶意软件工具包或使用网络武器经销商的服务,还可以访问零日漏洞,等等。

被盗的用户信息也有很大的市场。 这些是社会安全号码,信用卡号,电子邮件地址等。 因此,如果您准备进行搜索,那么所有这些都可以在Internet上找到。

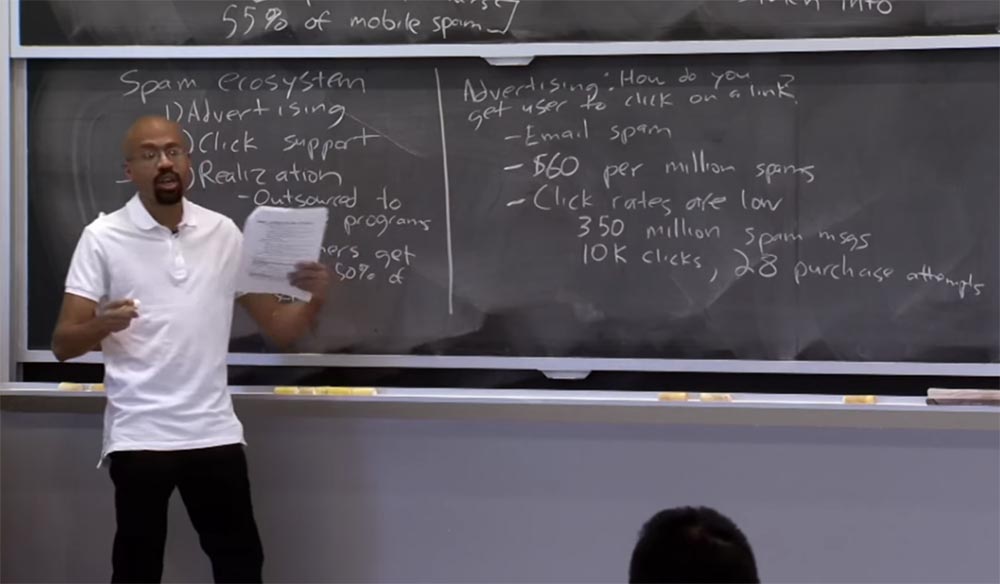

因此,我们今天将要看的演讲文章主要集中在一个方面-垃圾邮件生态系统。 特别是,作者正在考虑出售药品,假冒商品和软件。 通过这样做,他们将垃圾邮件生态系统分为三个部分。

第一部分是广告。 此过程以某种方式迫使用户单击垃圾邮件链接。 用户执行此操作后,便会出现第二部分-需要点击支持。 这意味着必须有某种类型的Web服务器,DNS基础结构等,它们代表用户所访问的垃圾邮件站点。 垃圾邮件生态系统的最后一部分是实施,实际上是允许用户在网站上进行购买的东西。 他将钱寄给垃圾邮件发送者,希望能得到一种产品,而这正是钱的来源。

因此,其中许多东西已外包给会员计划。 大多数时候,这些程序都与银行,Visa,万事达卡等一起从事售后服务。 但是,垃圾邮件发送者通常不打算处理此类困难,他们只是想创建链接,因此垃圾邮件发送者可以被视为广告的组成部分。 同时,垃圾邮件发送者自己会为交易赚取佣金,收取商品销售价值的30%至50%。

在本讲座中,我们将检查垃圾邮件生态系统的每个组成部分,了解其工作原理,然后考虑如何在每个级别上消除垃圾邮件发送者。

我们首先要注意的是广告部分。 如前所述,广告的主要思想是让用户点击链接。 这是我们关心的主要问题。 如您所知,垃圾邮件首先以电子邮件形式发送为短信。 但是,垃圾邮件发送者开始积极使用其他形式的通信,包括社交网络。 现在,当您访问Facebook时,不仅会被真实朋友的内容“感染”,还会被垃圾邮件感染。

我们的讨论是关于经济学的,因此实际发送这些垃圾邮件的成本是一个有趣的问题。 事实证明,这不是很贵-大约60美元,您可以发送一百万封垃圾邮件,因此这是一个超低的价格。 如果您立即将僵尸网络连接到该网络,则价格会更低,因为与此同时,您可以拒绝中介的服务。 但是,即使您租用市场上的一种僵尸网络系统,它仍然非常便宜。

受众:这些消息中的哪一部分真正有效? 也就是说,其中有多少个没有被邮件客户端过滤掉?

教授:这是一个很好的问题,将我带到了下一步。 例如,您发送了一百万条垃圾邮件,但它们在路径中的不同点被丢弃,落入垃圾邮件筛选器中。 人们会注意到它们并立即删除它们,因为他们知道该电子邮件中包含垃圾邮件,例如,该电子邮件带有“ $ 18”图标标记。

因此,如果您查看转换率,您会发现由于垃圾邮件过滤器和用户知名度等因素,点击率实际上非常低。 因此,发送垃圾邮件应该超级,超级便宜,因为否则您将无法获得很大的收益。 , , . , 350 - 10 000 , «» . 10 000 28 . , , .

– . , , , , «» 10 , . , .

: 10000 – 350 ? , , , .

: , , .

: , , 20% 40% , , «» . , «», .

, , . , .

: , . , , , , Gmail , , . . . , . , , , . , . , « » , . , , , , .

, , , , . , .

:

: , ?

: . , . , , Viagra Windows. , , , , . 1000 , .

, , , – . .

— IP-. , - - IP-, , . - , , DNS , . , , -, « » IP- .

, — . , , . , , . , , , , . , .

, , . , , , - , - . , .

, . , 9 , - , , - .

, . , .

, , , . , . , , ? , - Gmail 350 , .

, . , .

26:10

麻省理工学院的课程“计算机系统安全”。 23: « », 2.

感谢您与我们在一起。 你喜欢我们的文章吗? 想看更多有趣的资料吗? 通过下订单或将其推荐给您的朋友来支持我们,

为我们为您发明的入门级服务器的独特模拟,为Habr用户提供

30%的折扣: 关于VPS(KVM)E5-2650 v4(6核)的全部真相10GB DDR4 240GB SSD 1Gbps从$ 20还是如何划分服务器? (RAID1和RAID10提供选件,最多24个内核和最大40GB DDR4)。

VPS(KVM)E5-2650 v4(6核)10GB DDR4 240GB SSD 1Gbps至1月,直到 6个月的付款期

免费 ,您可以

在此处订购。

戴尔R730xd便宜2倍? 仅

在荷兰和美国,我们有

2台Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD 1Gbps 100电视(249美元起) ! 阅读有关

如何构建基础架构大厦的信息。 使用价格为9000欧元的Dell R730xd E5-2650 v4服务器的上等课程?