麻省理工学院。 讲座课程#6.858。 “计算机系统的安全性。” Nikolai Zeldovich,James Mickens。 2014年

计算机系统安全是一门有关开发和实施安全计算机系统的课程。 讲座涵盖了威胁模型,危害安全性的攻击以及基于最新科学研究的安全技术。 主题包括操作系统(OS)安全性,功能,信息流管理,语言安全性,网络协议,硬件安全性和Web应用程序安全性。

第1课:“简介:威胁模型”

第1 部分 /

第2 部分 /

第3部分第2课:“控制黑客攻击”,

第1 部分 /

第2 部分 /

第3部分第3讲:“缓冲区溢出:漏洞利用和保护”

第1 部分 /

第2 部分 /

第3部分讲座4:“特权分离”,

第1 部分 /

第2 部分 /

第3部分讲座5:“安全系统从何而来?”

第1 部分 /

第2部分讲座6:“机会”

第1 部分 /

第2 部分 /

第3部分讲座7:“本地客户端沙箱”

第1 部分 /

第2 部分 /

第3部分讲座8:“网络安全模型”

第1 部分 /

第2 部分 /

第3部分讲座9:“ Web应用程序安全性”

第1 部分 /

第2 部分 /

第3部分讲座10:“符号执行”

第1 部分 /

第2 部分 /

第3部分第11课:“ Ur / Web编程语言”

第1 部分 /

第2 部分 /

第3部分讲座12:网络安全性

第1 部分 /

第2 部分 /

第3部分讲座13:“网络协议”

第1 部分 /

第2 部分 /

第3部分第14课:“ SSL和HTTPS”

第1 部分 /

第2 部分 /

第3部分第15课:“医疗软件”

第1 部分 /

第2 部分 /

第3部分第16课:“侧面通道攻击”

第1 部分 /

第2 部分 /

第3部分讲座17:“用户身份验证”

第1 部分 /

第2 部分 /

第3部分第18课:“私人浏览Internet”

第1 部分 /

第2 部分 /

第3部分讲座19:“匿名网络”

第1 部分 /

第2 部分 /

第3部分讲座20:“手机安全性”

第1 部分 /

第2 部分 /

第3部分第21课:“跟踪数据”

第1 部分 /

第2 部分 /

第3部分 第22课:“信息安全MIT”

第1 部分 /

第2 部分 /

第3部分第23课:“安全经济学”

第1 部分 /

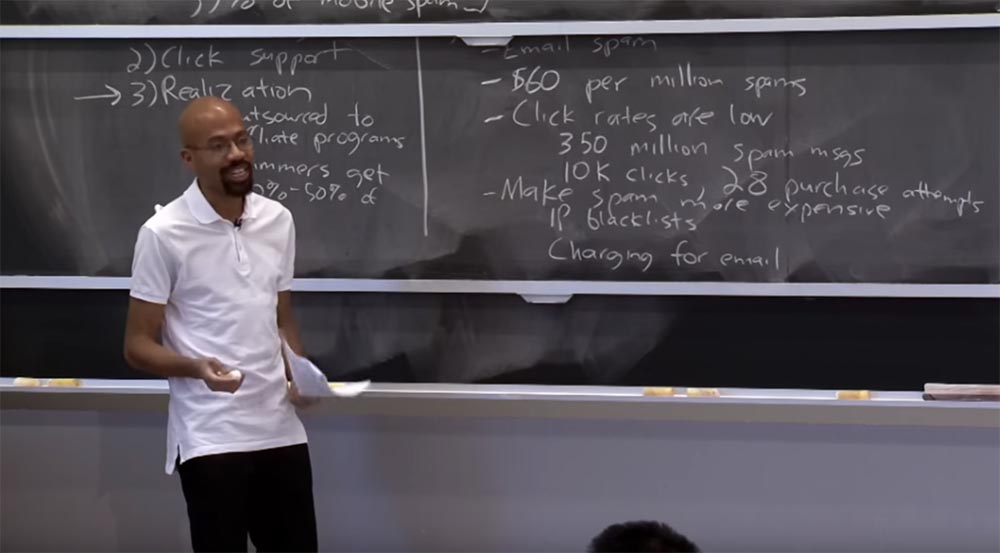

第2部分受众:垃圾邮件发送者如何处理邮件列表,尤其是庞大的列表?

教授:

教授:由于很难提供大量邮件,因此邮件列表的汇总存在问题。 垃圾邮件发送者可能需要使用启发式方法,根据列表的大小来扩展付款范围。 例如,启发式地将信件发送给1000人而不是3.5亿人或诸如此类的人会更明智。 但是您说对了,邮件列表有实际的限制是正确的。

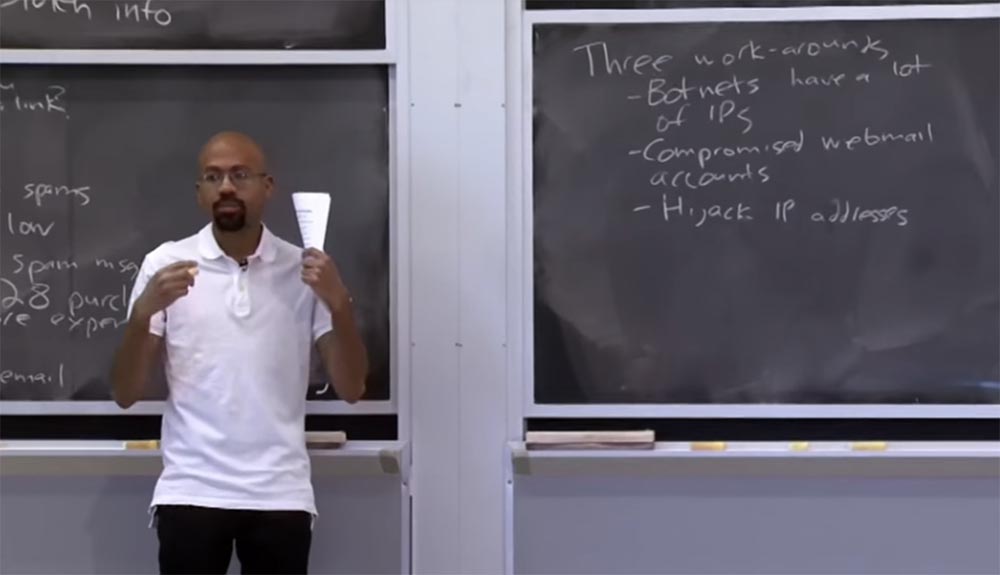

那么,垃圾邮件发送者可以采取什么措施来规避上述垃圾邮件保护方法? 攻击者有三种解决方法。

第一个是具有许多垃圾邮件发送者可以使用的IP地址的僵尸网络。 即使有人试图将IP地址列入“黑名单”,攻击者也可以在僵尸网络中整理出一堆IP地址,并绕过“黑名单”过滤。

第二种是利用被黑的电子邮件帐户发送垃圾邮件。 这是一种非常有利可图的方法,因为由于最受欢迎,因此无法将Gmail,Yahoo或Hotmail邮件服务列入黑名单。 如果将整个服务放在这样的列表中,那么您已经将其关闭了数千万人。

当然,如果这些单独的服务使用启发式分析,则可以将您的邮箱列入黑名单,这表明您向很多您以前从未通信过的人发送信件,依此类推。 邮件服务的Web服务器端有一些技术可以检测到您的可疑活动。

但是,被黑客入侵的帐户对于垃圾邮件发送者仍然具有巨大的价值,因为即使您的受感染帐户不适合群发邮件,也可以使用该帐户向您的联系人列表中的认识的人发送信件。 这使攻击者更容易进行网络钓鱼,因为人们更有可能单击他们认识的人以信件形式发送给他们的链接。 这是一个非常强大的垃圾邮件攻击工具。

第三种解决方法是从合法所有者那里捕获IP地址。 正如Mark在上一讲中提到的,有一个称为BGP的网络协议,用于控制Internet上的路由。 因此,在某些攻击中,黑客声称自己是IP地址的所有者,尽管他实际上并不拥有IP地址。 因此,与这些地址关联的所有流量都将流向攻击者,攻击者将能够使用这些IP地址发送垃圾邮件。 一旦发现垃圾邮件发送者,他将停止将BGP用于一个自治系统,而切换到另一个自治系统。

关于如何实施BGP身份验证以防止IP地址捕获的研究很多,攻击者可以尝试绕过许多不同的安全方法。 但是所有这些变通办法都不是免费的,因为攻击者必须以某种方式为僵尸网络或进入电子邮件帐户付费。 因此,任何保护措施都会增加垃圾邮件的产生成本。 因此,尽管不是理想的,但是这些保护措施是有用的。

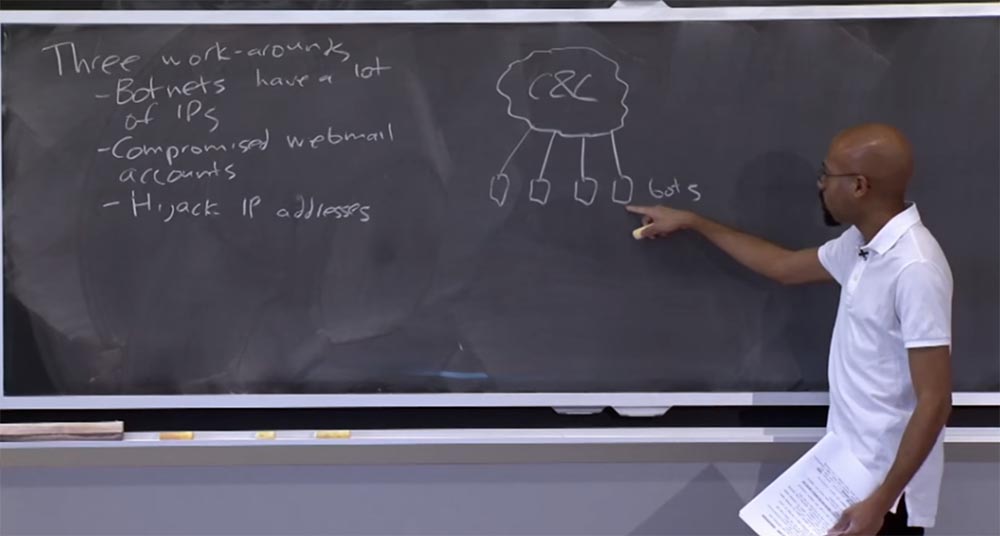

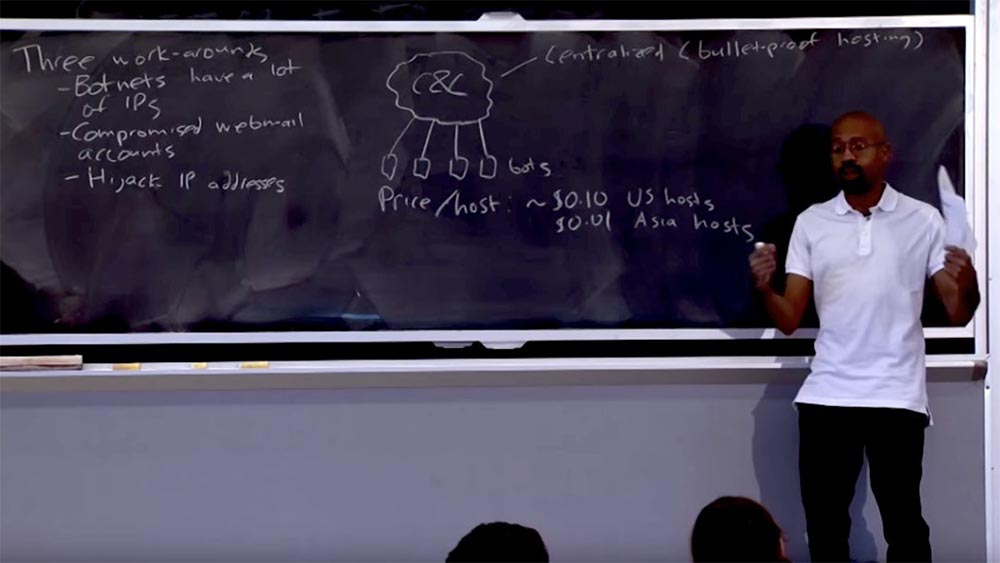

那么僵尸网络是什么样的呢? 一般而言,我们拥有一个位于其中的Command&Control基础架构的云,该云向所有下级机器人发出命令。 因此,垃圾邮件发送者转向C&C并说:“这是我要发送的新垃圾邮件”,此后,僵尸程序开始代表命令和控制基础结构采取行动,并将消息发送给一群人。

机器人有什么用? 正如我已经提到的那样,它们具有IP地址,带宽,执行计算周期,有时这些漫游器本身也用作Web服务器。 因此,这些内容对于垃圾邮件发送者非常非常有用,并且还可以用作间接寻址的一层。 间接寻址对攻击者非常有用。 这意味着,如果执法部门或其他任何人在不影响C&C本身的基础结构的情况下禁用了该层,则垃圾邮件发送者可以简单地将命令和控制基础结构附加到另一组僵尸程序,并继续其业务。

这是机器人有用的原因之一。 僵尸网络可以扩展到数百万个IP地址,因此人们将始终使用恶意软件点击随机链接。 因此,这些事情会变得非常非常大。 由于整个公司都参与了僵尸网络,因此其中可以存在数百万台计算机;因此,这些网络在技术上非常复杂。

那么,为所有这些机器人安装恶意软件要花多少钱? 必须记住,这些通常是普通的最终用户计算机。 在美国主机上,将恶意软件安装在一台计算机上的成本或每主机的价格约为10美分,亚洲主机约为1美分。 价格如此不同的原因有很多。 也许人们倾向于认为,与美国建立的联系值得更多信任。 同时,亚洲计算机更有可能使用盗版软件,而该软件没有通过安全软件包进行更新,因此在亚洲组织僵尸网络的成本要便宜得多。

您将看到一些非常有趣的统计数据,说明这些费用如何波动,因为像Microsoft这样的公司正在努力消除盗版。 但是无论如何,这是一个粗略的估计。 可以说它不太昂贵。

这个C&C中心的工作是什么? 以最简单的形式,它是一台或多台机器的集中式计算机系统。 攻击者只是在这些机器上工作,然后从那里发送僵尸网络的命令。 由于这是一个集中式系统,因此对于攻击者而言,拥有所谓的“防弹托管”将非常有用。 他的想法是在Internet服务提供商的服务器上托管命令和控制基础结构,而这些服务器忽略了金融或执法机构关闭这些服务器的请求。 确实存在“防弹服务器”。

它们的成本更高,因为在这样的业务中存在风险,但是如果您可以将C&C中心放在那里,那将是巨大的成功。 因为当美国政府或高盛银行对此类提供者说:“嘿,关闭发送垃圾邮件的那个家伙!”,他回答:“你怎么让我这样做? 我在不同的司法管辖区工作,不需要遵守知识产权法。” 就像我说的那样,这些类型的主机实际上会为在其服务器上运行此类服务的风险收取一定的费用。

启动C&C基础结构的另一种选择是P2P对等网络,它是一个小型僵尸网络。 在这里,整个管理基础结构分布在不同的计算机上,并且在任何给定的时间都有另一台计算机担当C&C的角色,向所有这些工作节点发出命令。 这很好,因为它不需要访问这些“防弹主机”之一。 您可以使用常规漫游器来构建C&C基础架构。 P2P使得难以保证位于此云中的主机的可用性,但是它还有其他优点。 通常,攻击者可以使用以下两种方法发送垃圾邮件。

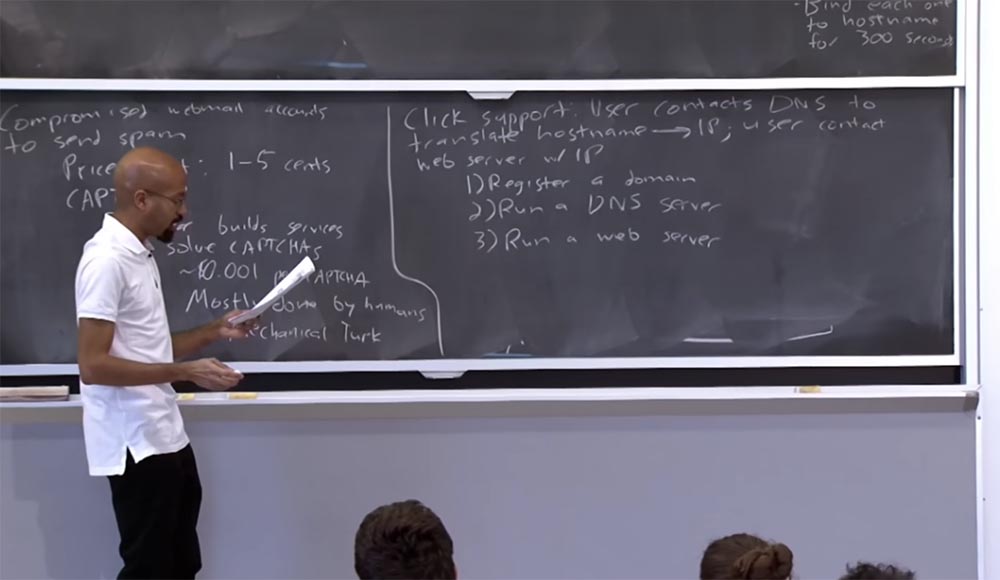

那么,如果关闭托管会怎样? 在这种情况下,垃圾邮件发送者可以做几件事。 例如,它可以使用DNS重定向请求。 假设有人通过反垃圾邮件发送者来关闭服务器。 但是,当服务器仍处于活动状态时,攻击者会创建服务器IP地址列表,其中可能包含数百或数千个这些IP地址。 之后,它将在很短的时间(例如300秒)内开始将每个地址绑定到主机名。 这使攻击者可以处理关闭服务器的后果,根据启发式方法,将其视为垃圾邮件发送者。 实际上,每隔300秒便会更改垃圾邮件的位置。 因此,间接寻址是垃圾邮件制造者的广阔前景。 正如我所说,使用间接寻址是垃圾邮件制造者逃避执法和启发式保护方法的主要方式。

有人可能想知道,如果我们仅仅破坏垃圾邮件发送者的DNS服务器,将会发生什么? 这有多难? 演讲文章指出,您可以在多个级别上对垃圾邮件发送者进行反击。 例如,您可以尝试注销攻击者的域。 例如,您说:“嘿,如果您正在寻找Russianpharma.rx.biz.org,请转到该DNS服务器并通过它进行通信!” 也就是说,只要有人尝试进入垃圾邮件发送者的DNS服务器,您就将其重定向到顶级域。 但是,困难在于攻击者可以使用方法快速将流量切换到另一个级别。 例如,它可以“滚动”用作垃圾邮件DNS服务器的服务器,即,在用于发送垃圾邮件的服务器之间进行切换,依此类推。 因此,我们看到这些人如何使用多台机器来尝试避免检测。

如前所述,您可以使用被黑的电子邮件帐户发送垃圾邮件。 如果您可以访问某人的帐户,那么您甚至不需要在用户的计算机上安装恶意软件。 无论您身在何处,都可以从自己的计算机访问其他人的帐户。 此方法最适合网络钓鱼攻击,因为您是代表其朋友信任的人发送垃圾邮件。

因此,邮件服务提供商对于防止这种情况非常感兴趣,因为如果不这样做,他们就有进入黑名单的风险。 此外,提供商需要以某种方式通过其服务获利。 他们确实需要真正的用户,他们将点击其电子邮件页面上显示的合法广告。 但是,发送垃圾邮件的用户比例越高,广告商决定使用此类电子邮件服务的可能性就越小。 因此,网络邮件提供商对防止垃圾邮件非常感兴趣。

为了检测这种类型的垃圾邮件,他们使用试探法。 他们可能会尝试使用验证码。 如果他们怀疑您连续发送了5封垃圾邮件,他们可能会要求您输入这些模糊图片之一或类似图片中的数字。

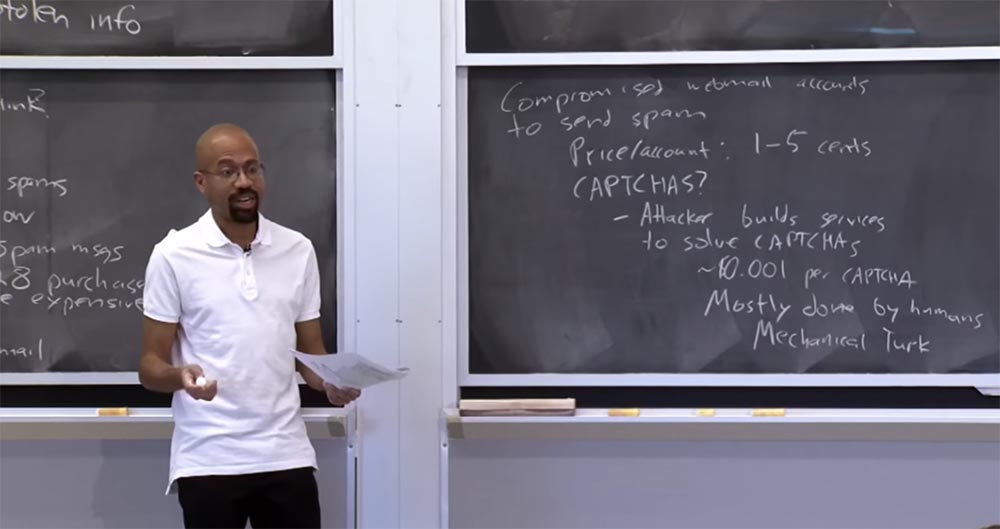

但是,这些方法中的许多方法效果都不理想。 如果您查看被黑客入侵的帐户的价格,那么作为垃圾邮件发送者,您会发现它非常便宜-每个Yahoo,Gmail或Hotmail帐户的价格为1至5美分。 它非常非常便宜。 因此,这种保护措施无法迫使垃圾邮件发送者拒绝购买被黑客入侵的帐户。 这有点令人失望,因为似乎无论我们去哪里,如果我们要购买东西或发送邮件,都必须解决验证码。 那么验证码又发生了什么,因为它必须防止恶意行为?

事实证明,攻击者可以创建服务来解决验证码,并且输入验证码的过程可以像其他所有操作一样自动进行。 事实证明,解决一个验证码的成本约为0.001美元,而这样做的延迟非常短。 因此,验证码不是防止垃圾邮件的严重障碍。 您可能会认为验证码是由计算机和软件解决的。 但实际上并非如此,在大多数情况下,由真正的人来决定验证码,攻击者可以通过两种方式将该业务外包。

首先,黑客可以简单地找到劳动力非常廉价的劳动力市场,然后利用人们作为验证码的求解器。 例如,垃圾邮件发送者全神贯注于Gmail验证码,在这种情况下,他将其发送到该人坐在的地方,他用少量钱为垃圾邮件发送者解决了该问题,然后垃圾邮件发送者将答复发送到合法站点。 您也可以使用Mechanical Turk进行此操作。 伙计们,您听说过“机械土耳其人”吗?

他非常优雅,我的意思是“优雅”是做恶的一种方式。 您可以将这些任务发布在Mechanical Turk网站上,然后说:“嘿,我只是在解决图片难题”,或类似的东西。 或者,您可以公开声明您需要解决的验证码。 您发布价格,然后市场将您与准备执行此任务的人员聚集在一起,他们给出答案,然后您发布它们。 这可以使垃圾邮件发送者的工作流程自动化,但请记住,拥有Mechanical Turk的亚马逊会收取使用费。

第二种外包方式是,垃圾邮件发送者从他需要的网站上获取验证码,并将其复制到合法网站上,在该网站上他将用户重定向。 他实际上为攻击者确定了验证码,然后攻击者使用毫无戒心的用户的劳动成果在自己的站点上输入了正确的答案。 此外,如果垃圾邮件发送者不信任他的用户,则可以使用众包来复制工作。

例如,您将验证码发送给两个或三个人,然后使用多数表决并选择多数表决接受的答案作为验证码的答案。

由于上述原因,验证码无法正常运行。 因此,Gmail或Yahoo提供商尝试尽可能多地使用验证码,以使垃圾邮件发送者的生活变得困难。 但是,问题在于验证码的频繁使用主要惹恼了受人尊敬的用户。

Gmail的两因素身份验证是垃圾邮件生成过程复杂性的一个很好的例子。 这实际上是一个非常好的主意。 如果Gmail确定您要尝试通过不知道的计算机登录Gmail帐户,则会在您的手机上向您发送一条短信,内容为:“输入此验证码,然后继续使用我们的服务”。

有趣的是,这是个好主意,但至少让我很烦。 我知道这样做是出于我自己的安全,但是我仍然很生气。 如果我不经常使用其他计算机,则我同意此类条件,否则会非常不便。

因此,人们谈论的安全性和他们愿意忍受的安全措施之间存在非常有趣的折衷。 结果,电子邮件服务提供商很难在验证码使用频率和客户便利性之间找到最佳平衡。 在继续考虑点击支持之前,您有任何疑问吗?

: , , , ?

: , , ? . , , – .

, , . , . , . , , . , , . ? , , -. .

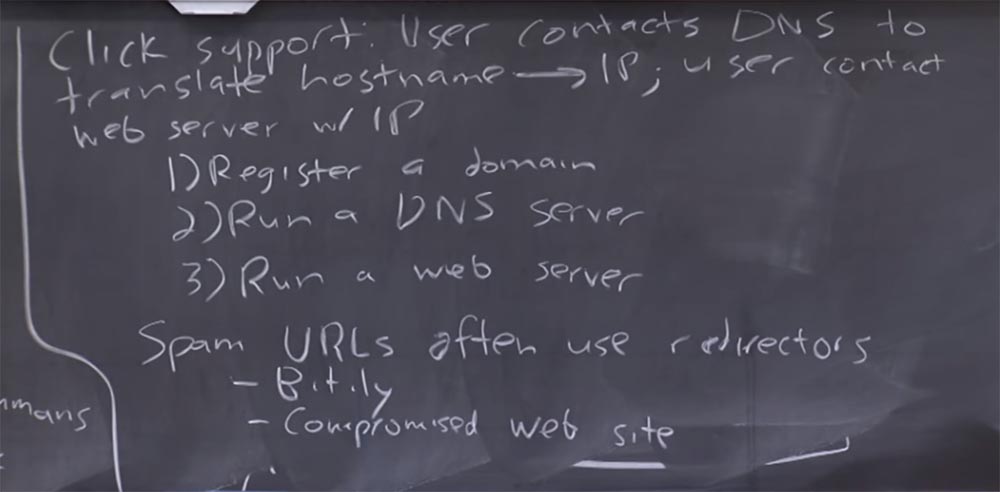

, . ? , DNS-, , , IP-. - -, IP-. , , DNS- -. , , .

, «» IP-, , , -URL? - ? - 183.4.4… russianjewels.biz?

: .

: , , , . , , . , - , . , DNS — . DNS, -, . , «» IP- -.

, , , -URL , , bit.ly. , - . HTML JavaScript, - . , . , , -, .

, , « » 10% URL, 90%. .

- DNS-, . , , , , .

, -.

. .

, ? , SPECTRE . , . - , , , . , , .

, . , , , Windows, . , - . , , . .

52:00

.

感谢您与我们在一起。 你喜欢我们的文章吗? 想看更多有趣的资料吗? 通过下订单或将其推荐给您的朋友来支持我们,

为我们为您发明的入门级服务器的独特模拟,为Habr用户提供

30%的折扣: 关于VPS(KVM)E5-2650 v4(6核)的全部真相10GB DDR4 240GB SSD 1Gbps从$ 20还是如何划分服务器? (RAID1和RAID10提供选件,最多24个内核和最大40GB DDR4)。

VPS(KVM)E5-2650 v4(6核)10GB DDR4 240GB SSD 1Gbps至1月,直到 6个月的付款期

免费 ,您可以

在此处订购。

戴尔R730xd便宜2倍? 仅

在荷兰和美国,我们有

2台Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD 1Gbps 100电视(249美元起) ! 阅读有关

如何构建基础架构大厦的信息。 使用价格为9000欧元的Dell R730xd E5-2650 v4服务器的上等课程?