在数字取证分析过程中,您可能需要找出内置组中的本地(非域)用户帐户成员身份。 例如,当您检查某些对象的ACL(仅包含本地安全组的权限)时。

我已经测试了一些系统注册表分析器,但没有找到至少一个具有这种功能的工具。 顺便说一句,如果您知道这样的应用程序,请在评论中写下它的名称。

因此,我试图了解如何手动检查用户帐户成员身份,这是解决方案。 您所需要的只是十六进制编辑器中的任何一个,当然还有耐心:)

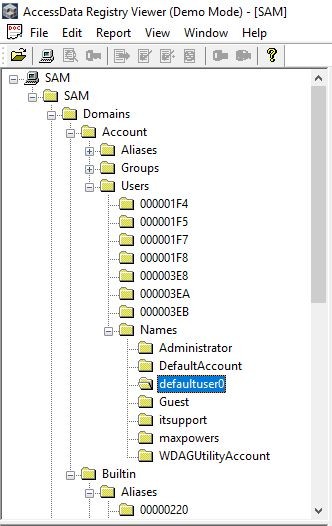

首先在十六进制编辑器中打开SAM注册表文件,然后找到本地“用户名”节点:

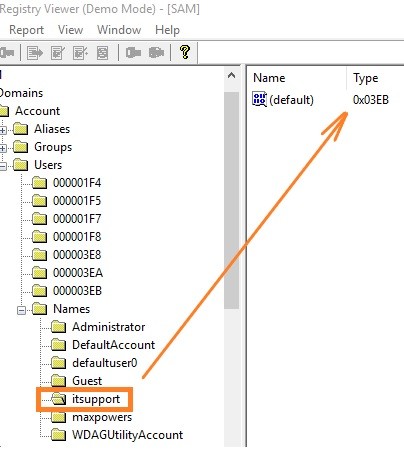

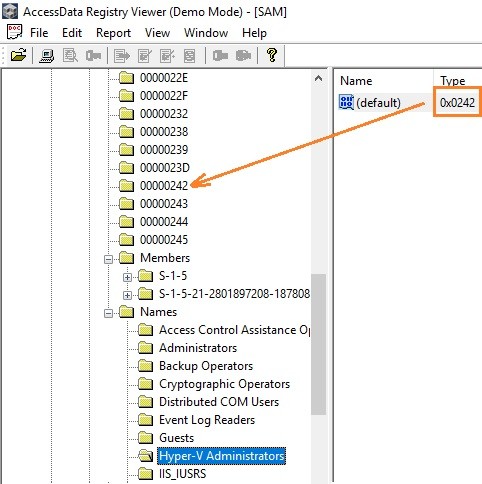

然后找到感兴趣的用户帐户,并注意其“类型”字段:

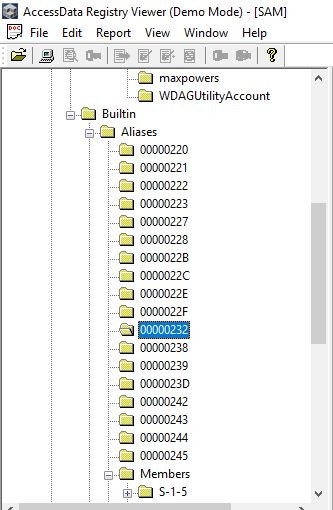

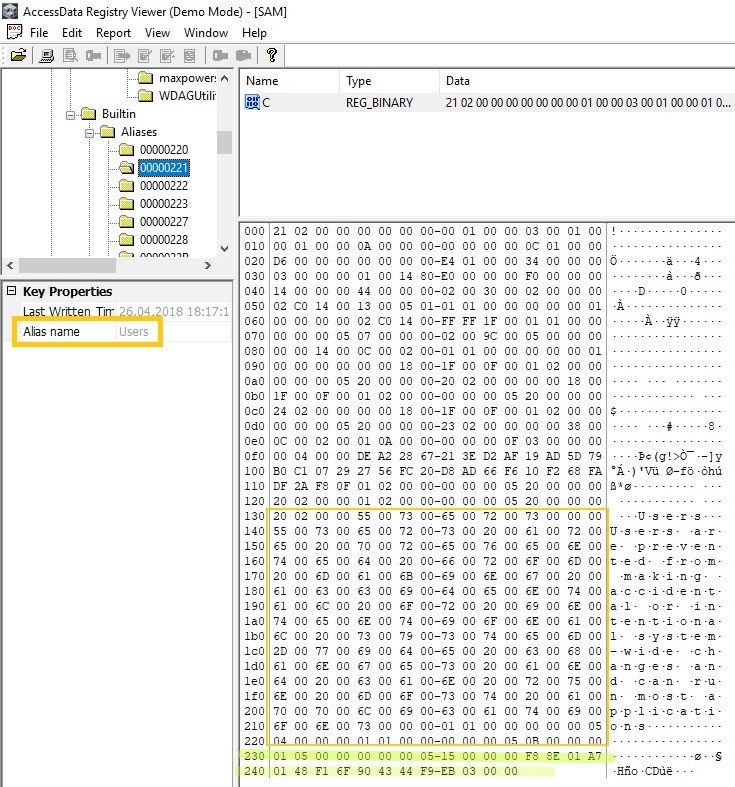

现在,您应该找到所有本地安全组都已注册的Builtin \ Aliases节点:

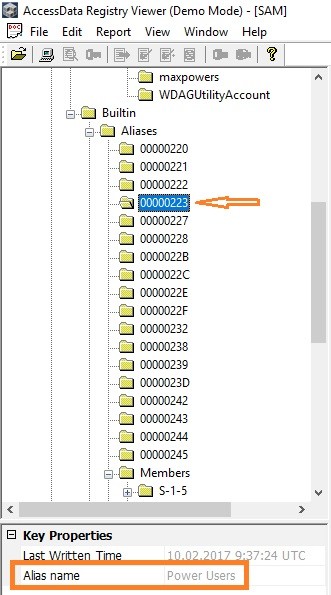

您可以一个遍历所有别名并检查其可读名称:

或者,您可以先在“内置\别名\名称”节点中通过其名称选择要查找的组,然后使用其“类型”字段在“内置\别名”节点中找到相关的组:

好的,大家快到终点了。 现在选择感兴趣的组。 在十六进制部分中,您可以看到组的ASCII名称和组描述(在橙色矩形内)。 最后几行包含有关组成员的信息(以绿色突出显示):

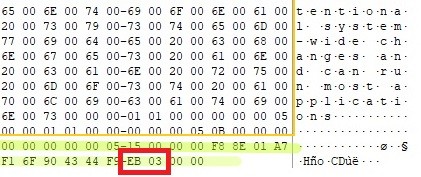

这是我们的用户! 请注意,用户别名以“ little endian”格式存储

-03 EB从右到左

谢谢您,我将很快与其他优质的数字取证内容一起回来!