就在几个月前,由于IETF在加速的时间框架(大约一年)中接受了HTTPS(DoH)上的DNS作为标准(

RFC-8484 ),引起了很多关注。 由于存在争议,有关该问题的讨论仍在进行中。 我个人的观点是,DoH有利于个人隐私(如果您知道如何使用它并信任您的DNS提供商),但这对企业来说是一个安全隐患。 TLS上的DNS(

DoT )对于企业客户而言是更好的选择,仅因为它使用了定义良好的TCP端口,但出于个人隐私考虑,由于相同的原因(容易阻止),因此效果不佳。

尽管有区别,DoH和DoT基本上解决了相同的问题-保护DNS通信。 因此,恶意行为者无法窃听未加密的DNS流量,并将其用于识别弱链接和进行攻击。 讨论了很多,但似乎一个主题被完全忘记或没有被广泛涵盖-响应策略区域(RPZ)传输。

RPZ / DNS防火墙是一项安全功能,它由多个DNS服务器支持:ISC Bind,PowerDNS,KnotDNS以及基于它们的产品。 RPZ易于实施,支持并且具有很好的可扩展性,并且对性能的影响最小,因此DNS服务器可以作为附加层包含在组织安全性中。 响应策略区域可以在本地维护,也可以从第三方提供商(如Infoblox,SURBL,Farsight等)下载。 标准DNS区域传输协议用于交付RPZ供稿。 通常,DNS区域是通过TCP传输并由TSIG密钥签名的,因此内容无法轻易更改,但是未加密,因此可能导致更严重的问题。 如果恶意行为者拦截了此流量,则将暴露被阻止的指示符(域,IP),并且可以绕过DNS安全层。 DNS RPS(响应策略服务)是一项新的ISC绑定功能,该功能可能会解决该问题,但目前它的文档记录很差并且不受其他DNS服务器的支持。

DoT和DoH RFC并不限制请求的种类,并且可以通过加密通道传输响应,因此可以将这些标准用于DNS区域传输,包括RPZ提要。

通过本博文,我很高兴地宣布

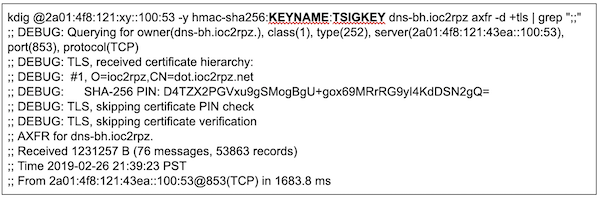

ioc2rpz本机(不需要代理或额外的软件)支持DoT,因此RPZ提要可以安全地通过不安全的通道/ Internet分发。 这是第一个版本(带有DoT),因此存在一些局限性:每个会话仅支持单个请求,并且仅支持TLS 1.2,不支持DNS通知和TLS PIN。

ioc2rpz.gui (Web界面)目前不支持DoT配置(在路线图中),但配置非常简单。 如果配置包含证书(和私钥),则服务器将检查配置并启动TLS侦听器。

更新:

您可以在

ioc2rpz.net上测试RPZ / DNS防火墙供稿。该服务由ioc2rpz提供支持。