监视组织中传播的所有信息是组织的组织和行政文档(信息安全策略和较低级别的其他内部文档)的实际实施中的主要任务之一。

防止机密信息从信息系统泄漏的系统(数据泄漏防护,DLP)通常能够解决此问题。

在当今市场上,这些系统的种类足够多,例如:SearchInform DLP,Infowatch Traffic Monitor DLP,Zecurion DLP,Symantec DLP等。 但是今天,本文将讨论SearchInform公司的产品。

SearchInform信息安全电路(CIB Searchinform)是一个严肃且高度可定制的软件包,凭借其功能和广泛的分析工具,在该领域与其他公司形成了激烈的竞争。 但是,像所有产品一样,CIB Searchinform也存在缺点之一,我们将在下面进行讨论。

图1-徽标CIB搜索信息

图1-徽标CIB搜索信息在CIB Searchinform中,信息收集的来源之一是代理(Windows / Linux)。 Windows和Linux的代理都有一个模块化的系统来收集信息,必要时可以打开或关闭它们。 我们将考虑设备模块(对外部设备,网络设备,进程等的控制)。 该产品的演示版可以通过开发人员的网站正式获得(具有全部功能)。 将使用获得的许可证密钥-EndPointController 5.51.0.9版(代理版本5.51.0.9版)实施进一步的操作。

该模块运行中的主要问题是外部可移动设备上的信息加密算法。 考虑CIB Searchinform中加密算法的操作原理。

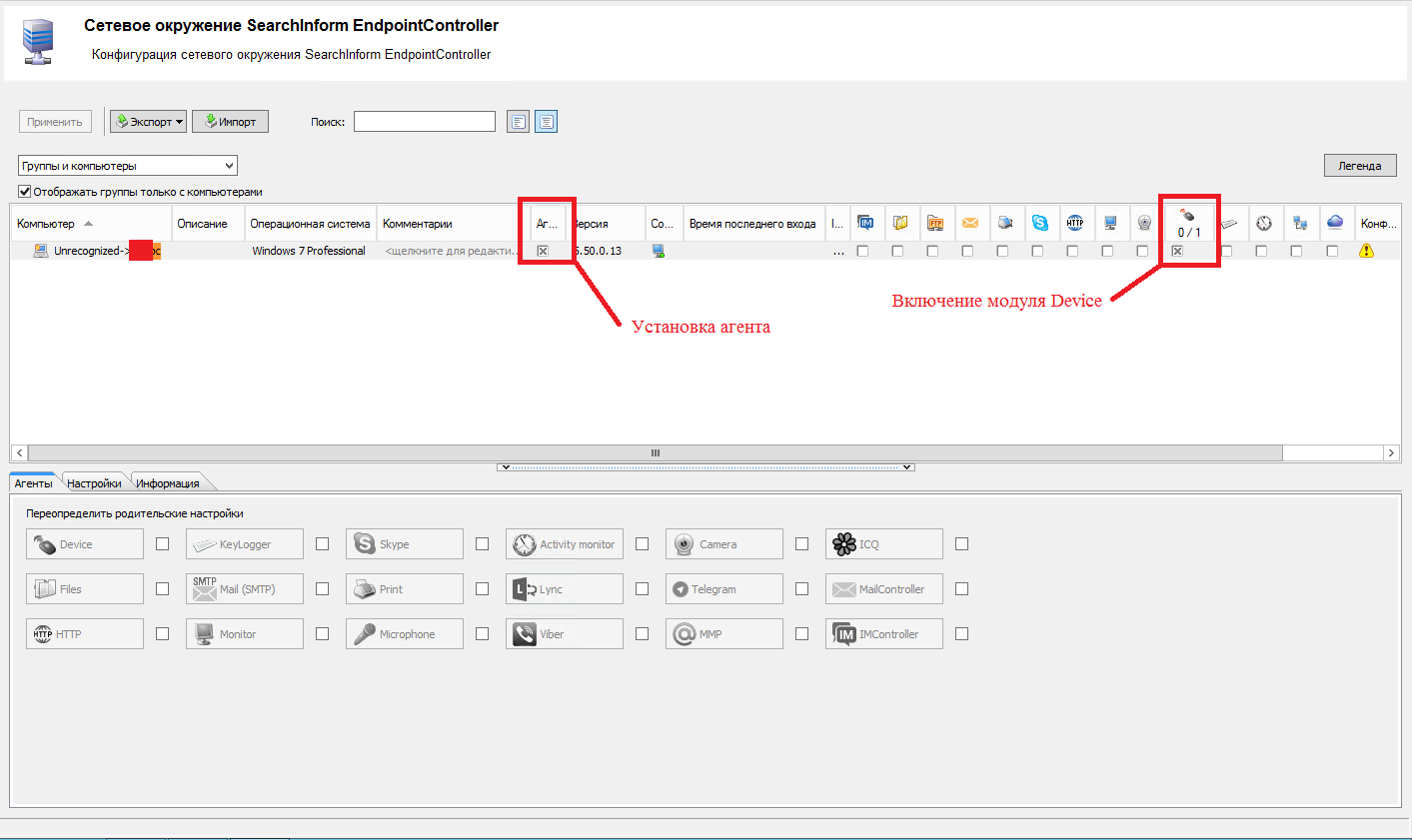

我们将代理安装在工作站上,并在EndPointController 5.51.0.9的“网络环境”部分中设置用于监视工作的外部设备(设备模块)。

图2-安装和包含模块

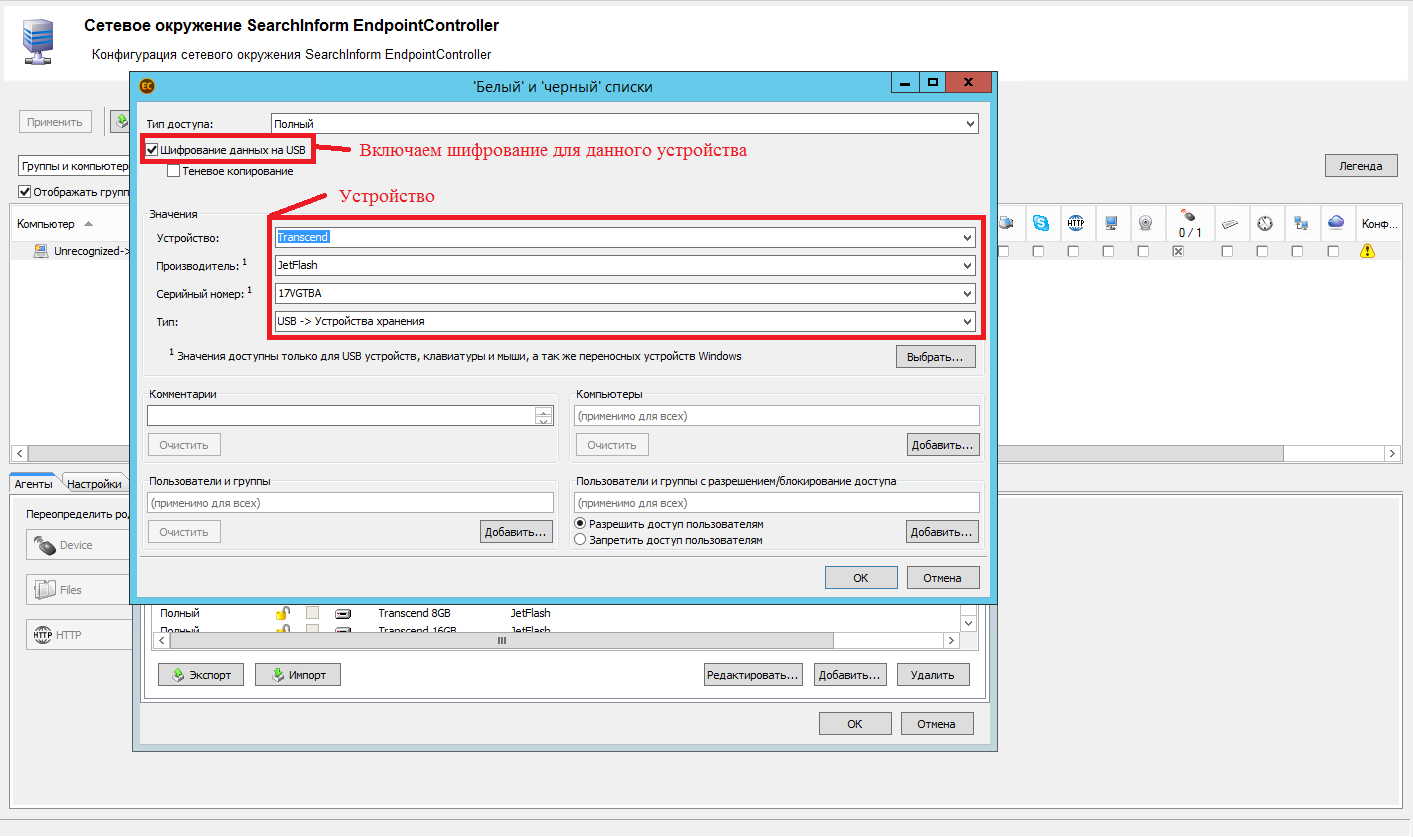

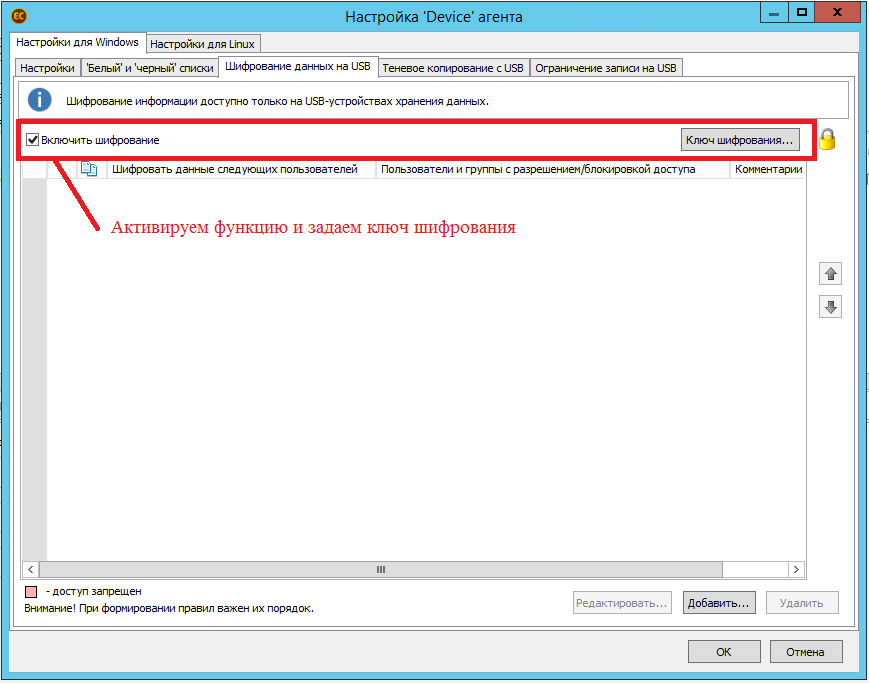

图2-安装和包含模块我们在“加密”选项卡的“设备”模块的设置中配置加密:生成密钥并为所有媒体启用加密(只能为某些存储媒体启用加密)。

图3-设置白名单

图3-设置白名单 图4-加密配置

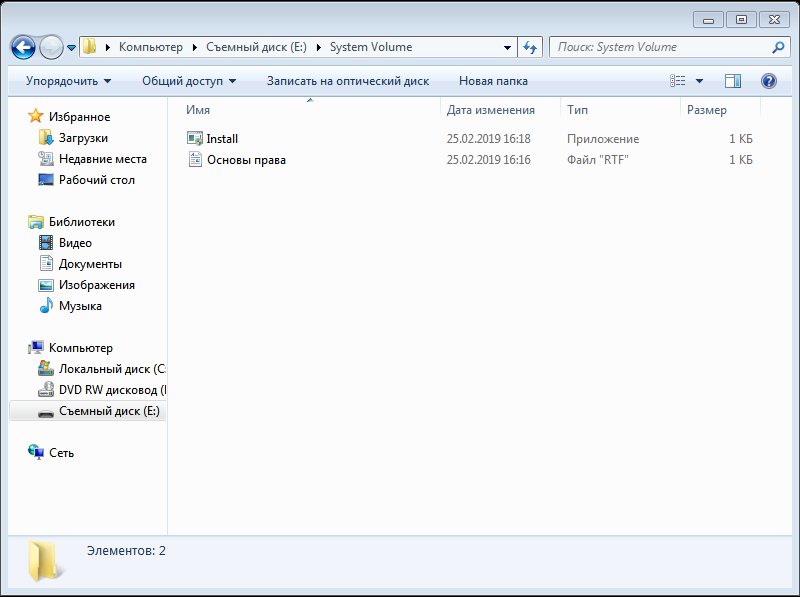

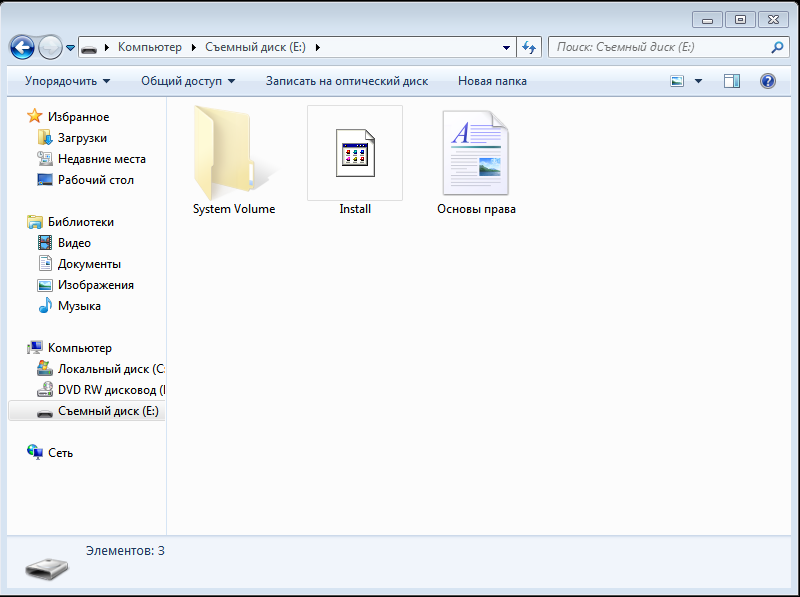

图4-加密配置现在我们开始分析该产品的文件加密算法。 将文件“ Install.exe”和“ Fundamentals of Rights.rtf”从受控工作站“ WINOC”复制到外部可移动媒体“可移动磁盘(E :)”。 如图5所示,在隐藏的文件夹“ System Volume Information”中创建了“ Install.exe”和“ Fundamentals of Rights.rtf”对象。 因此,我们可以得出结论,“系统卷信息”文件夹包含可移动媒体上的加密对象的列表。

图5-“系统卷信息”文件夹

图5-“系统卷信息”文件夹 图6-可移动存储介质的根文件夹

图6-可移动存储介质的根文件夹如您所知,信息安全建立在三个方面–完整性,可访问性和机密性。 使用此加密方法会违反这些方面,因为有关对象是否已加密的系统信息应位于对象标头本身中。

在该算法的当前构造中,可移动媒体上的System Volume Information文件夹中的对象的随机修改/删除的变体会进一步丢失原始加密的对象,以及在不受控制的工作站上修改对象本身(例如,使用网络路径E重命名Install.exe对象) :\ Install.exe“在没有代理的计算机上,而CIB Searchinform软件产品的信息文件在”系统卷信息“” Install.exe“的网络路径文件夹中” E:\ System Volume Information \ Install.exe“保持不变,因为失踪的代理人 ENITA服务信息,并打开文件已经变得不可能)。

希望开发人员在CIB Searchinform产品中加密可移动存储介质的功能中考虑到这一缺陷并更改其算法。