W3C和FIDO联盟

宣布完成 WebAuthn的无密码身份验证

标准 ,该

标准自2015年开始实施。 我们稍后会告诉您更多信息。

/ Flickr / 马克·伯内特 / CC BY (照片调整大小)

/ Flickr / 马克·伯内特 / CC BY (照片调整大小)为什么需要一个标准

弱密码仍然是公司中数据泄漏的最常见原因。 根据Verizon的说法

,他们负责大多数攻击-占案件总数的81%。 那些真正致力于密码策略的组织在此上花费了大量资源。 Ponemon Institute

声称 ,认证数据的重置和更新程序每年总计使公司损失520万美元。

如果我们谈论认证领域的一般情况,我们可以参考剑桥大学的专家数据。 早在2010年,他们分析了150个大型站点的安全策略,

发现其中57%不使用TLS。 同时,有84%的站点允许无限选择身份验证数据。

九年后,加密传播的情况有所改善,但仍然引起一些担忧-根据WatchGuard 2018年第三季度的统计数据,在10万个

Alexa顶级站点中,几乎有21%

不使用 HTTPS。

WebAuthn无密码身份验证标准在这里可以解决。 他

必须解决以上问题。 它的开发人员建议使用生物识别数据代替指纹,包括指纹,视网膜和面部。

如何运作

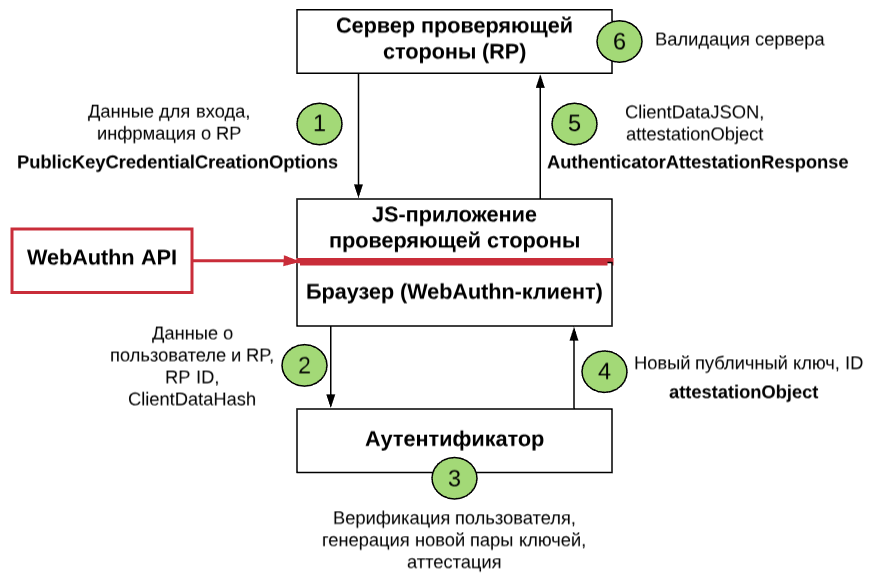

身份验证过程涉及三个实体。 首先是

WebAuthn依赖方 。 这是用户想要进入的站点。

第二个实体是

WebAuth API 。 它基于负责注册和登录的两种基本方法:

navigator.credentials.create()和

navigator.credentials.get() 。 注册新帐户时会创建访问详细信息,并将一个密钥对与一个现有的密钥对关联。 另一个-使用已知数据在网站上进行授权。 两种方法都使用安全连接来传输信息(例如HTTPS)。

第三实体是

验证者 。 它管理用户凭据,并负责生成公共帐户密钥。

通常,站点上的授权过程可能如下所示:

- 用户访问该站点并选择无密码身份验证选项(例如,使用电话)。

- 该站点向WebAuthn客户端(浏览器)发送相应的JavaScript请求。

- 浏览器联系身份验证器(智能手机),以便生成密钥并将其发送给依赖方。

- 服务器检查登录信息。

- 如果一切正常,则可以在该站点上授权用户。

为了防止网络钓鱼,该标准使用附加到特定会话的特殊交易。 如果服务器注意到标识符已更改,则它将理解该请求来自欺诈者,并且不会确认授权。

潜在和不利因素

WebAuthn

的创建者认为,新标准的实施将有助于消除密码,从而消除与密码相关的漏洞。 FIDO Alliance高级认证工程师Yuri Ackermann表示,无密码登录可保护用户免受网络钓鱼攻击,简化与站点的交互,并使生物识别技术更易访问。

在我们的博客中,我们

发表了对Yuri的采访 ,其中谈到了Web安全和无密码解决方案。

IaaS提供商1cloud.ru的开发主管Sergey Belkin表示:“ WebAuthn可以改变我们与Internet资源交互的方式。 -用户不必发明和记住密码。 但是,到目前为止,网站所有者和应用程序开发人员应开始使用该标准。 它已经由Google,Dropbox和美国银行实施。 但在无密码身份验证普及之前,这需要一些时间。”

但是,许多安全专家担心WebAuthn使用非对称ECDAA加密方案。 需要创建数字签名。 Paragon工程师

认为 ,由于存在许多潜在漏洞,因此使用基于

椭圆曲线 (ECDAA使用)的加密方法是不安全的。

Paragon还批评了该标准的创建者。 据称,他们没有向IT行业的领先密码学家咨询,而是“秘密地”领导了开发工作,没有提供进行大规模密码测试的标准。

但是尽管有上述所有情况,Paragon Initiative的代表仍然相信无密码身份验证的前景,并主张大规模实施WebAuthn。

最受欢迎的浏览器和操作系统已经

支持 WebAuthn。 该标准的完成只是迈向无密码系统普及的第一步。

我们在公司博客中写的内容: