Rostelecom对2018年在俄罗斯互联网部分进行的DDoS攻击进行了研究。 根据该报告,2018年不仅DDoS攻击的数量急剧增加,而且其攻击能力也急剧增加。 攻击者通常将重点放在游戏服务器上。

2018年DDoS攻击总数与去年相比增加了95%。 攻击次数最多的是11月和12月。 许多电子商务公司在年底获得了可观的利润,即 在新年假期及其前几周。 在此期间的竞争尤其加剧。 另外,在假期,在线游戏中的用户活动达到峰值。

Rostelecom在2017年记录的最长攻击发生在8月,持续了263小时(近11天)。 在2018年,记录发生在3月并持续280小时(11天16小时)的攻击中。

去年,DDoS攻击的能力急剧上升。 如果在2017年这个数字没有超过54 Gb / s,那么在2018年,最严重的攻击已经以450 Gb / s的速度进行。 这并不是一个孤立的波动:在6月和8月,一年仅两次该指标显着下降到50 Gbit / s以下。

谁最容易受到攻击

2018年的统计数据证实,DDoS威胁与关键业务流程取决于在线服务和应用程序可用性的行业最相关-首先,这是游戏领域和电子商务。

游戏服务器上的攻击份额为64%。 据分析人士说,情况在未来几年将不会改变,随着电子竞技的发展,人们可以期望对该行业的攻击数量会进一步增加。 电子商务企业稳居“第二名”(16%)。 与2017年相比,DDoS攻击在电信中的份额从5%增加到10%,而教育机构的份额则从10%下降到1%。

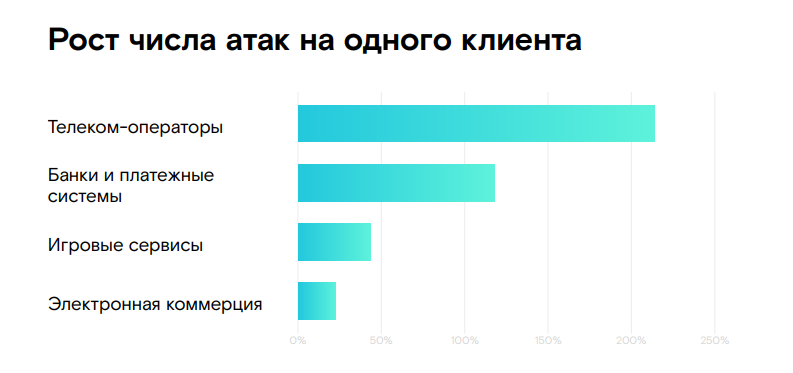

可以预见,根据每个客户端平均攻击次数的标准,游戏细分市场和电子商务将占据相当大的份额-分别为45%和19%。 出乎意料的是,对银行和支付系统的攻击明显增加。 然而,在2016年底针对俄罗斯银行业的运动之后,2017年表现得非常平静,这可以解释这一点。2018年,一切恢复了原状。

攻击方式

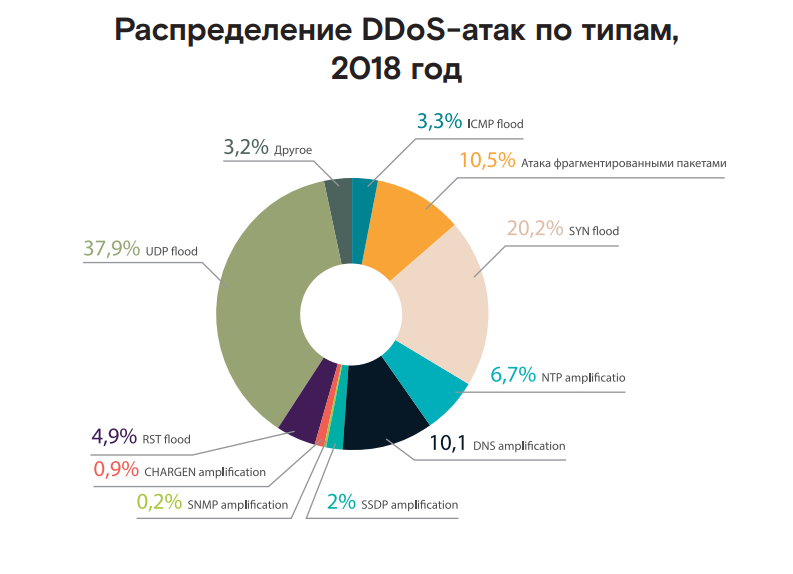

最受欢迎的DDoS方法是UDP泛洪-几乎所有攻击的38%都是以这种方式进行的。 随后是SYN泛洪(20.2%),碎片数据包攻击和DNS放大攻击所占份额几乎相等-分别为10.5%和10.1%。

此外,比较了2017年和2018年的统计数据。 表明SYN泛滥攻击的比例几乎增加了一倍。 我们认为这是由于它们的相对简单性和较低的成本-这种攻击不需要存在僵尸网络(即,僵尸网络的创建/租赁/购买的成本)。

使用放大器的攻击次数增加了。 在组织具有放大功能的DDoS时,攻击者会将带有虚假源地址的请求发送到服务器,这些服务器会以倍增的数据包来响应攻击的受害者。 这种DDoS攻击方法可以达到新的一轮并在不久的将来变得非常普遍,因为它也不需要组织或购买僵尸网络的成本。 另一方面,随着物联网的发展以及物联网设备已知漏洞的数量增加,人们可以期待会出现新的强大僵尸网络,从而可以更便宜地组织DDoS攻击服务。