Donjon是法国Ledger公司的信息安全实验室。 Ledger生产硬件钱包,用于存储加密货币所有者的私钥。 攻击者掠夺这些密钥,而硬件钱包则分别保护密钥以防泄漏。 有多可靠? 在“ Donjon”中竭尽全力,这样的问题甚至不会出现。

这些人正在为Ledger钱包所有者安息地做所有事情。

这些人正在为Ledger钱包所有者安息地做所有事情。长期以来,实验室的存在一直保密。 它雇用了八名愿意保持匿名的员工。 众所周知,他们是网络安全和智能卡的“世界级专家”。 这些“白人黑客”在Ledger的软件和硬件以及竞争对手的产品中寻找漏洞。 实验室本身位于公司的巴黎办事处。 该工作区受警报保护,只有Donjon人员才能进入。

该实验室从事各种类型的攻击的研究。 加密货币钱包所遭受

的软件攻击通常涉及调查系统和接口的异常行为。 Donjon寻找的典型示例:OpenSSL密码库中的Heartbleed错误。 这个著名的漏洞在2012年传播,包括未经授权读取服务器内存的可能性,包括私钥在内从中删除该内存。 他们仅在2014年修复了该问题,此后Google启动了“零项目”以防止类似威胁。

xkcd关于Heartbleed是什么

xkcd关于Heartbleed是什么Donjon的专家采用标准技术:逆向工程,统计分析,加密和模糊测试。 模糊测试是将随机或意外数据传输到程序。 去年10月,在他的帮助下,黑客在竞争对手Trezor公司的加密钱包代码中发现了两个漏洞。

这些是缓冲区溢出错误。 在这两种情况下,该函数均错误地指定了条件。 在这种情况下通常会发生这种情况,但是代码可以正常工作,但并不是作者想要的那样。 您可以

在Trezor博客上阅读有关此

内容的更多信息。

这两个漏洞都允许您通过浏览器攻击钱包来远程禁用钱包,而无需用户干预。 他们影响了固件版本1.6.2和1.6.3,并修复了新版本中的错误。

诚如Ledger Charles Guillaume的安全主管所说,该公司仅从头开始开发软件。 芯片和电子产品由第三方供应商提供。 因此,“ Donjon”就像中世纪的地牢一样,配备了“酷刑”工具,以便有条不紊地测试钱包中是否存在可能导致数据泄漏的物理漏洞。

对第三方渠道的攻击看起来令人印象深刻且复杂

。 此类攻击针对的是工作设备的物理漏洞。 如果攻击者偷走或找到了丢失的加密货币钱包,则他可以测量代码执行期间的电磁辐射和设备功耗的变化。 黑客使用接收到的数据绕过保护。

攻击硬件钱包进行中

攻击硬件钱包进行中实际上,这个想法使Ledger黑客成功破解Trezor One钱包PIN。 需要PIN码才能访问设备,并且它给出了15次输入正确密码的尝试。 “ Donjon”学会了五次猜测PIN。

发生了以下情况:拆解了一个具有PIN码的钱包,然后将传感器安装在其闪存中以测量功耗和电磁场。 任意数字被输入到钱包中,示波器从探针中写入数据。 数据被标记为对正确和不正确输入的反应,然后“喂”给算法进行训练。

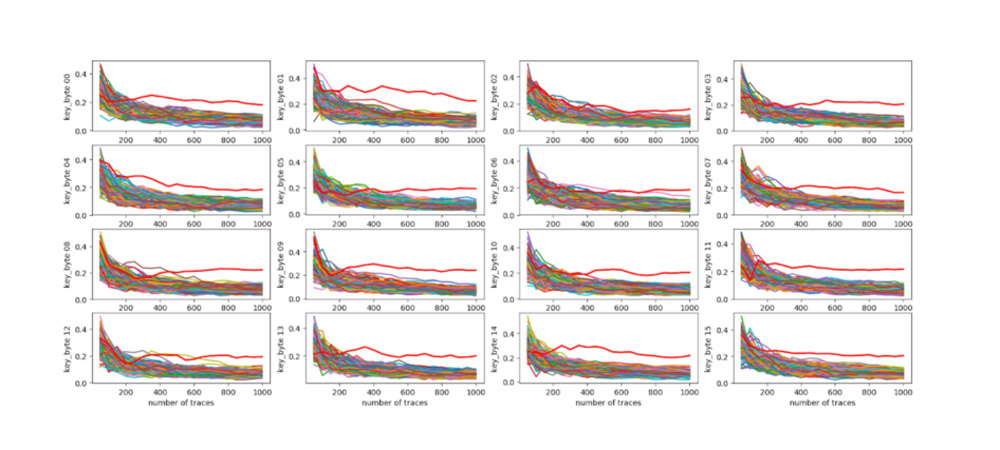

攻击结果。 未来已经来临,所以机器人会理解它们

攻击结果。 未来已经来临,所以机器人会理解它们教授了区分不同反应的算法后,研究人员将传感器放在第二个设备上。 它扮演了一个可能被盗的钱包的角色,并且输入PIN码时从其中写入的数据完全相同。 在第一个钱包上训练的算法识别出哪些数字是正确的,哪些不是,并完全猜出了PIN。

由于在每次尝试输入PIN之前都会有一个额外的延迟,因此这种破解是一项漫长的工作。 要整理所有15个代码,可能需要花费一整天的时间。 如果成功,黑客将获得对他人资产的无限访问权,因此值得一试。

实验中,Donjon再次与竞争对手分享,他们非常认真地对待他们,并完全重写了PIN验证算法。

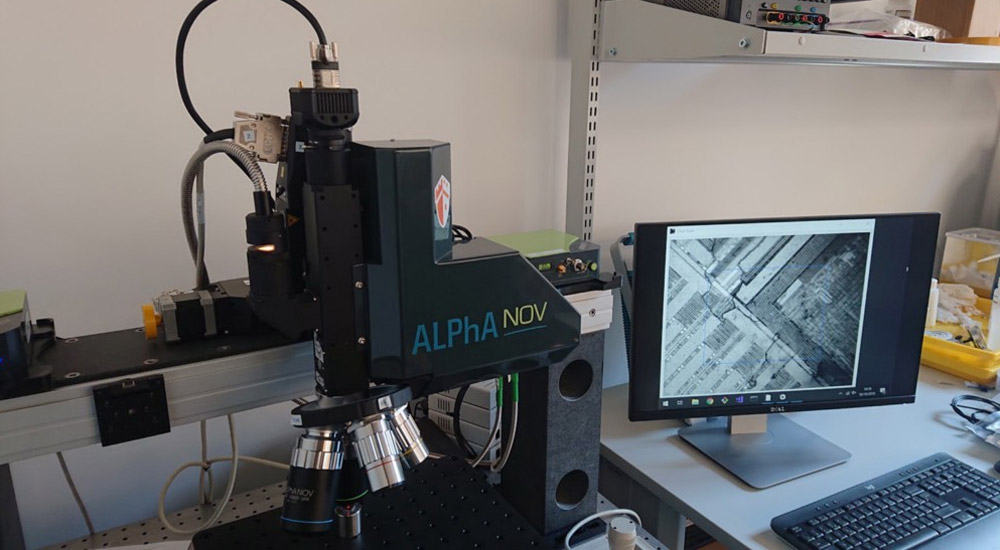

用于对计算错误进行攻击的安装

用于对计算错误进行攻击的安装Ledger黑客的另一项最喜欢的技术:

对计算错误的攻击。 这是对第三方通道的攻击的一种子类型,这意味着对设备操作的积极干预:降低和增加电路中的电压,增加时钟频率。 硬件钱包可能会受到电离辐射,激光和电磁场的影响。 攻击可以使您绕过PIN码的输入:提高电压,设备误入歧途,并且跳过检查输入数字的正确性。

有经验的破解者将能够提取硬件钱包应保护的其他数据。 例如,种子(seed)是一个助记词,可立即打开对所有资产的访问权限。 这是一个复杂但可行的过程,Donjon团队设法使用Keepkey,B Wallet,Trezor One和Trezor T.钱包来做到这一点。

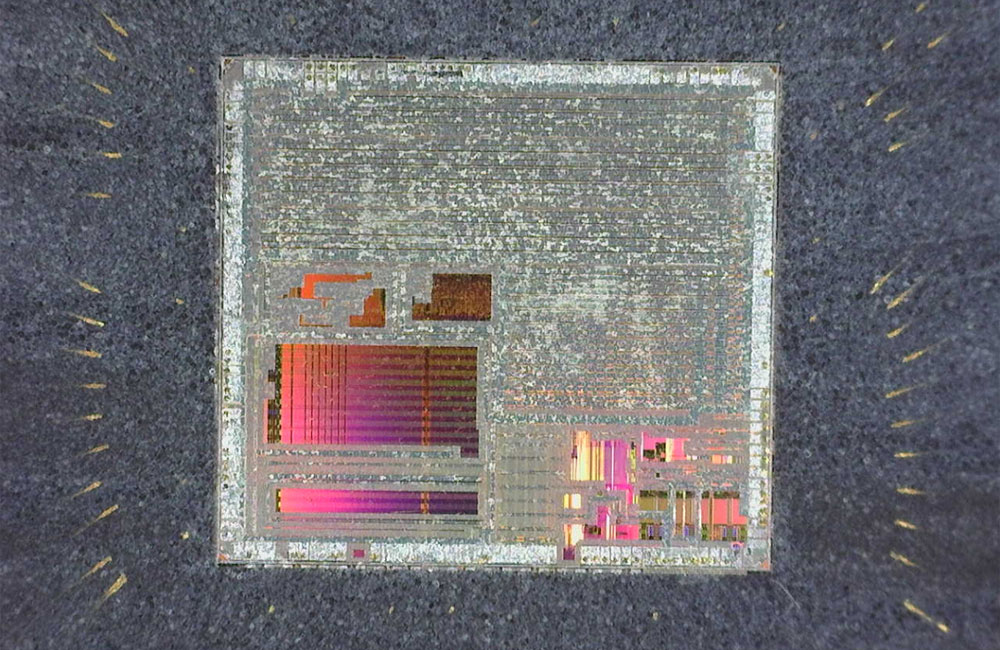

该板用于Donjon攻击加密货币芯片

该板用于Donjon攻击加密货币芯片不幸的是,Donjon没有透露最新黑客的细节。 黑客有一个非常严格的“荣誉守则”:他们首先破解设备,然后将漏洞的详细信息传递给Ledger或竞争对手,然后等待更正。 仅在此之后,才告知公众存在该问题。

黑客在2018年12月报告称,他们可以从钱包中提取种子。 漏洞仍未修复。 根据Guillaume的说法,原则上无法解决此缺陷,因此Donjon团队不会透露钱包被黑客入侵的确切程度。

为了防止对计算错误的攻击,Ledger加密钱包使用单独的Secure Element安全芯片。 这些芯片被放入信用卡,SIM卡和生物特征护照中。 他检测到未遂攻击并积极响应。 安全元素还隐藏电磁辐射和功耗,以防止攻击者“监听”自己。

准备攻击的筹码

准备攻击的筹码在许多其他加密货币钱包中,所有计算都在常规微控制器上进行。 Ledger认为这种架构是不安全的,包括因为他们自己的黑客“破解”了像坚果这样的简单芯片。 包括Trezor在内的竞争对手都反对这种说法,即对于这种黑客攻击,必须对设备进行物理访问,并需要密码学领域的专业知识。 大多数以太坊或比特币持有者更担心远程攻击,因此制造商将重点放在软件安全上。

关于黑客日常生活的xkcd

关于黑客日常生活的xkcd务实的方法目前正在奏效。 然而,Ledger正在展望未来,正如该公司确定的那样,加密货币已经有了。 一名扒手昨天从游客的口袋里掏出“闪存驱动器”,可能还没有意识到自己掌握了财富的钥匙。 一年后,他将确切知道谁出售被盗的硬件加密钱包,以供其他人破解。

随着硬件钱包的普及,不可避免地会有“市场”来转售被盗设备。 与转售被盗信用卡数据完全相同。 Ledger正在夏季准备雪橇,因此已经在测试其他具有加密技巧(使用激光和神经网络)的加密设备制造商。

Ledger Nano S钱包:认证,安全和完全安全(不包括防扳手保护)

Ledger Nano S钱包:认证,安全和完全安全(不包括防扳手保护)根据Ledger首席执行官Eric Larshevek的说法,重点不是要在竞争对手中寻找弱点,而是要增加整个区块链行业的责任。 现在,任何加密钱包的所有者都是他自己的银行和他自己的安全系统。 对于完全不对商品进行认证的公司而言,将责任转移到客户的肩膀上非常方便。

同时,Ledger Nano S钱包是市场上第一个成功通过法国国家网络安全机构国家信息安全系统认证的认证的钱包。 账本还不够。 “我相信行业需要更多的安全认证方案,” Guillaume说。 尽管没有这样的方案,但是Donjon竭尽全力确保Ledger硬件钱包尽可能安全。

由Ledger撰写。 您可以在我们的在线商店中

从法国公司购买硬件钱包 。