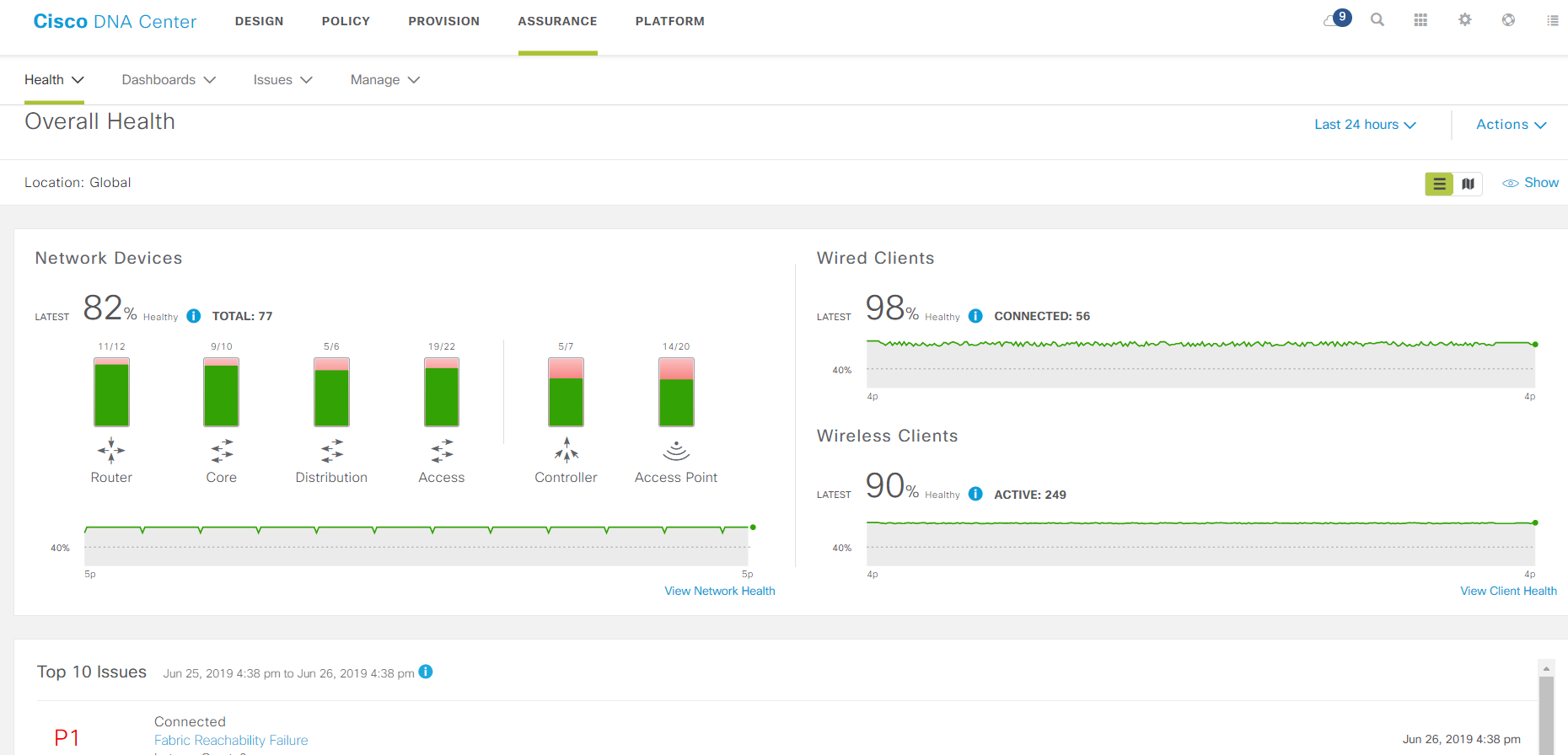

主监控页面。

主监控页面。SD-Access是Cisco构建局域网新方法的一种实现。 网络设备被合并到一个工厂中,在其顶部构建了覆盖图,所有这些都由中央组件-DNA中心控制。 所有这些都是从网络监控系统中发展出来的,直到现在,变异的监控系统不仅可以监控,还可以收集详细的遥测信息,将整个网络配置为单个设备,在其中发现问题,提供解决方案,并强制执行安全策略。

展望未来,我要说的是,该解决方案相当繁琐,在开发方面目前还算是微不足道的,但是网络越大,安全性越重要,切换到该网络越有利可图:它极大地简化了管理和故障排除。

背景-我们如何决定呢?

客户从租用的办公室搬到了新购买的新办公室。 他们计划按照传统方案构建本地网络:内核交换机,访问交换机以及一些熟悉的监控。 此时,我们刚刚在实验室中部署了带有SD-Access的展台,并设法找到了一些解决方案,并接受了思科法国办事处专家的培训,该专家非常适时地访问了莫斯科。

与供应商交谈之后,我们和客户都决定以新的方式构建网络。 我们看到了以下优点:

- SD-Access应该简化操作程序-设置端口和访问权限以连接用户。 在新解决方案中,这些设置是使用向导进行的,并且端口参数以明显的形式设置,与Administrators,Accounting,Printers组有关,而与VLAN和IP子网无关。 更容易理解,更容易出错 对于客户而言,这种简化非常重要,因为他的IT能力中心位于西伯利亚,而我们筹集的办事处也位于莫斯科。 中心会处理繁琐的任务,并且会根据其时区工作,因此,专家可以在现场解决的网络维护任务越多,中心用于专家工作的时间就越多。

- 由于采用了新的体系结构,中心以前处理过的一些现场网络任务也将可以在现场执行。 为此,以一种易于理解的形式提供了他们自己的向导和遥测数据以及通过网络的流量路径。 如果您有复杂的问题,则仍然必须深入进行调试,但是较小的问题通常是在知识较少的情况下“现场”解决的。

- 对客户而言,确保安全性很重要:SD-Access的思想包括将用户和设备清楚地分成组,并定义它们之间的交互策略,授权与网络的任何客户端连接,并确保整个网络的“访问权限”。 IT部门正本着这种思想的精神习惯于计划和维护网络。 换句话说,管理系统会很不方便,但是如果您遵循正确的方法,则管理将变得更加容易。 相反,在传统网络中,配置增长并变得更加复杂,维护它们也变得更加困难。

- 客户将不得不更新遍布全国的其他办事处。 如果在此处引入SD-Access,则前两点的强度只会增加。

- 借助交换机中的即插即用代理,还简化了新办公室的启动过程。 您无需与控制台一起走在十字路口,甚至不必走动。

我们只是在以后才看到缺陷。

规划中

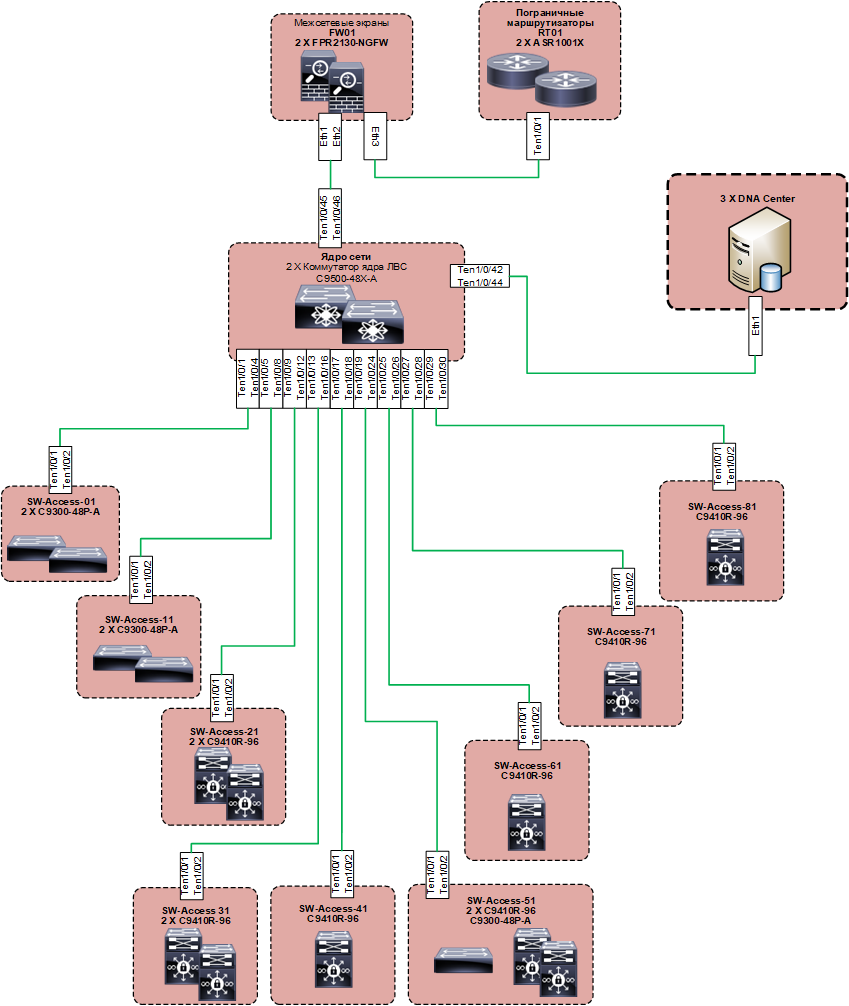

估计顶层设计。 计划的体系结构开始看起来像这样:

这下面是在熟悉的协议(基础是IS-IS)上建立的基础,但是解决方案的思想是这样的,我们不应该对其工作的精妙性感兴趣。 在LISP和VXLAN上进行覆盖。 该解决方案的逻辑意味着在访问端口上首选使用802.1x身份验证。 但是,客户最初希望所有人都能使用它。 您可以不使用802.1x而几乎以“旧方式”配置网络,然后需要手动配置IP地址池,然后再次动手操作每个端口,指定它属于哪个IP池,并像以前一样进行复制粘贴。在命令行上不起作用,一切都只能通过网络进行。 通过这种方法,解决方案的优点变成了胖子。 这样的方案只能在不可避免的地方应用,而不能在整个网络上应用。 通过SGT标签确保访问权限的使用。

我们订购了设备和软件,并且在一切进行中时,他们开始“着陆”设计以了解我们将要配置的内容。 他们面临的第一个困难是:如果较早时有必要与客户协调IP子网和一组VLAN号,以便将其集成到他采用的方案中,那么现在所有这些对我们都不感兴趣:有必要了解使用了哪些用户组和设备网络,它们之间的交互方式以及所使用的网络服务。 对于我们和客户而言,都是不寻常的。 获取此类信息更加困难。 乍一看,正是从这样的数据开始,总是有必要从网络设计开始,但是实际上,标准VLAN集几乎总是被放下,然后在管理员的the手之下将现实推向了现实。 SD-Access范例中没有选择:网络是“为企业”构建的。

时间紧缩,设备停顿了。 有必要进行配置。

我们如何实施

网络实施过程与旧方案的不同之处甚至在于规划过程。 以前,工程师将设备彼此连接,将它们彼此设置起来,然后又收到另一个工作的网段。 使用SD-Access,实现过程如下:

- 将所有网络交换机连接在一起。

- 提升所有DNA Center控制器。

- 将它们与ISE集成(所有授权都通过ISE进行)。

- 使用DNA Center,将网络交换机变成工厂。

- 描述工厂中的交换机角色(边缘节点,控制节点,边界节点)。

- 在DNA Center上配置端点和用户组网络以及虚拟网络。

- 设置它们之间交互的规则。

- 将设备组和规则崩溃到工厂。

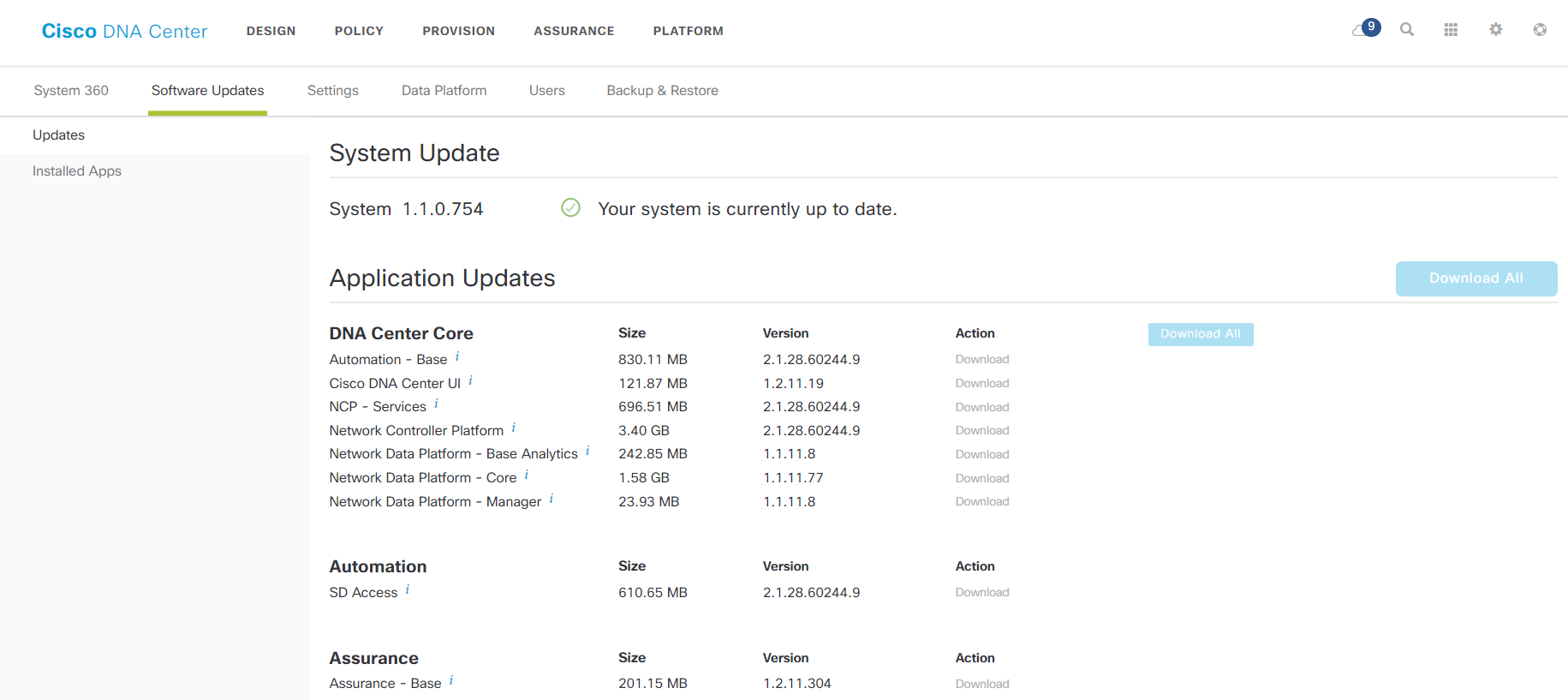

这是第一次。 此外,DNA中心的初始部署需要DNS,NTP和对Cisco云的访问才能下载更新(使用智能帐户)。 在我们的实施过程中,事实证明DNA中心非常喜欢在初始安装期间进行更新:尽管它的发生主要是在没有我们参与的情况下进行的,但花了大约两天的时间才将其所有组件更新为最新版本。

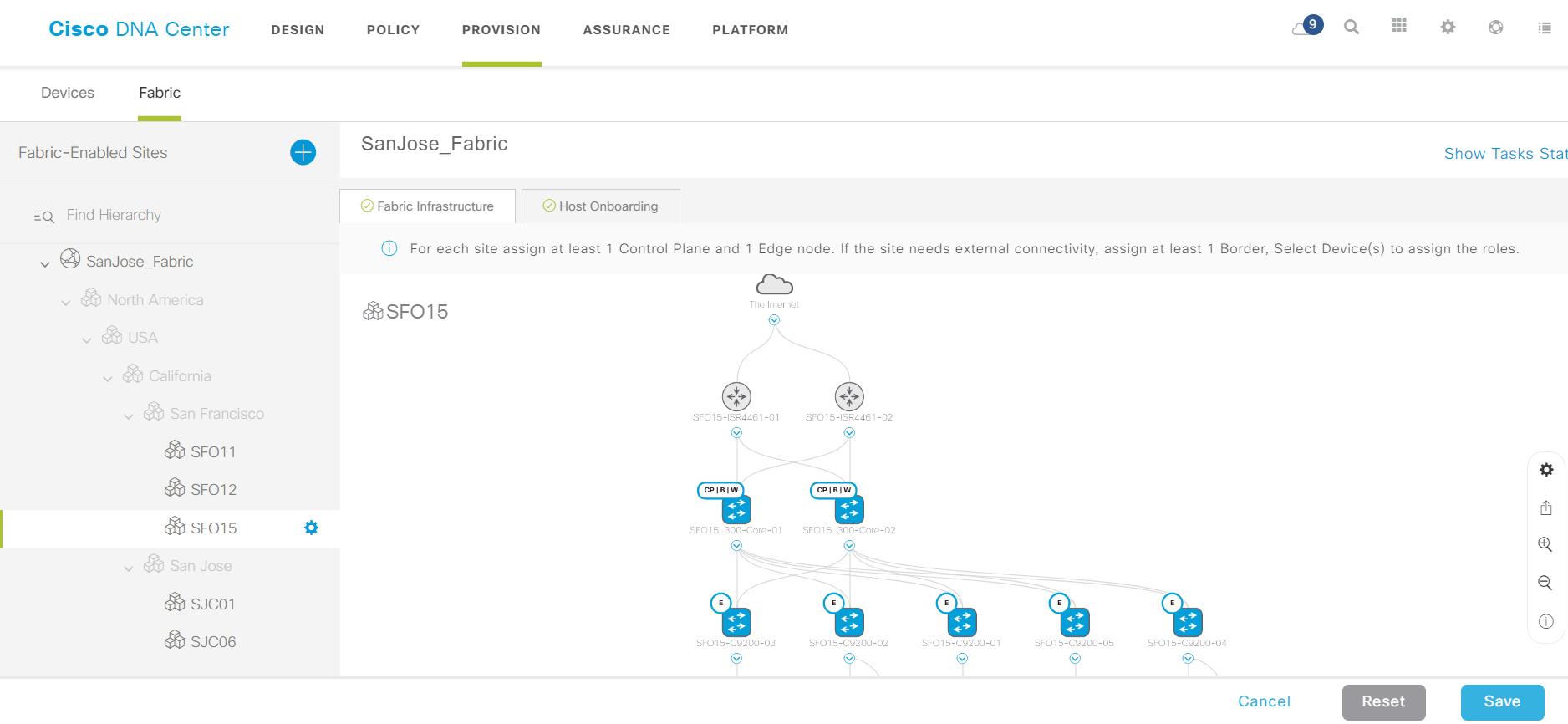

组装工厂的示例。

组装工厂的示例。当DNA Center已经开始建立新办公室时,只需重复第1、4、5和8步即可。借助即插即用代理,新交换机通过DHCP(选项)接收DNA Center地址,从那里进行初步配置并在其中可见DNA Center管理界面。 仍然需要绘制角色(Egde / Control / Border),新工厂已经准备就绪。 设备组和其上的策略可以使用旧的。

当然,当第一次面对这样的过程时,很难理解该采取哪一方面。 此外,连同SD-Access范例和相关产品,思科已经产生了许多新的术语和定义,甚至使有经验的CCIE都可以再次感到年轻。 这里是主要的:

- 可扩展组-对网络资源具有相似访问权限的设备组:相同的“管理员”,“会计”,“打印机”等。

- 虚拟网络-隔离的L2-L3网段,其中包括设备组。 本质上是VRF。 假设这些网段之间的通信将通过防火墙进行。 在需要最大访问控制的情况下,将组划分为此类虚拟网络是很有意义的,例如,您可以为视频监控系统,办公室员工及其访客选择三个不同的虚拟网络。

- 访问控制合同-组之间网络交互的规则。

- 控制平面/边缘/边界/中间节点-DNA Center工厂中不同类型的开关,具体取决于其功能:边缘节点-连接用户; 控制平面节点-提供对客户端连接,LISP Map-Server和Map-Resolve工作的监视; 边界节点-与外部网络的通信; 中间节点-中间交换机,类似于传统网络中的分布级别。

- 设备在网络上的角色(设备角色)是DNA中心根据其所看到的连接(访问,分发,核心,边界路由器或未知)如何想象设备的角色。 例如,在确定IOS的推荐版本时,此属性很有用:如果一系列交换机相同,则可以为访问开关和内核开关分配不同的推荐版本。

通常,应该为实施者和将要利用它的人正确地教授概念。 由于无知,实施者将拖出时间,然后管理员将放弃KPI。 这样您就可以没有奖金。 嗯,对于每个解决方案,客户对领导层的不信任通常都是一个问题。

由于客户不得不打电话到新办公室的事实进行介绍,我们按照以下方案进行了:

- 我们在OpenAuth模式下为所有用户创建了一个组和一个虚拟网络,而没有强制授权,仅创建了连接日志。

- 管理员将工作站,打印机等连接到网络,用户移至新办公室并开始工作。

- 接下来,选择一个用户,该用户在逻辑上应属于另一组。

- 我们在DNA中心建立了这个小组及其与其他小组互动的政策。

- 我们将用户移至该新组,并为他打开了具有授权的ClosedAuth。

- 他们与客户的专家一起确定了用户遇到的访问问题,并调整了合同设置(小组与其他人进行互动的政策)。

- 当他们确定用户可以正常工作时,他们将应该属于她的组的其余用户移到他的组中,并观察发生了什么。

接下来,需要对新组重复项目3至7,直到连接到网络的所有用户和设备都在他们的组中为止。 在OpenAuth模式下工作时,客户端设备尝试登录。 如果连接到其端口的结果成功,则应用与该设备所属组相对应的设置,如果失败,则归入交换机端口上预先配置的IP池-这是对本地网络传统操作模式的一种回滚。

当然,与任何新产品一样,我们花了很多时间来更新软件和识别错误。 幸运的是,Cisco TAC迅速提供了帮助。 一天早上,进入DNA中心的Web界面,我们发现整个网络都在说谎。 同时,没有一个用户抱怨:办公室在喝咖啡的同时上班。 翻遍日志,结果发现SNMP存在问题,DNA中心通过该问题接收有关工厂状态的信息。 网络不可见,但是可见。 轮询的一部分OID例外。

带有组件版本的页面。

带有组件版本的页面。如何利用它?

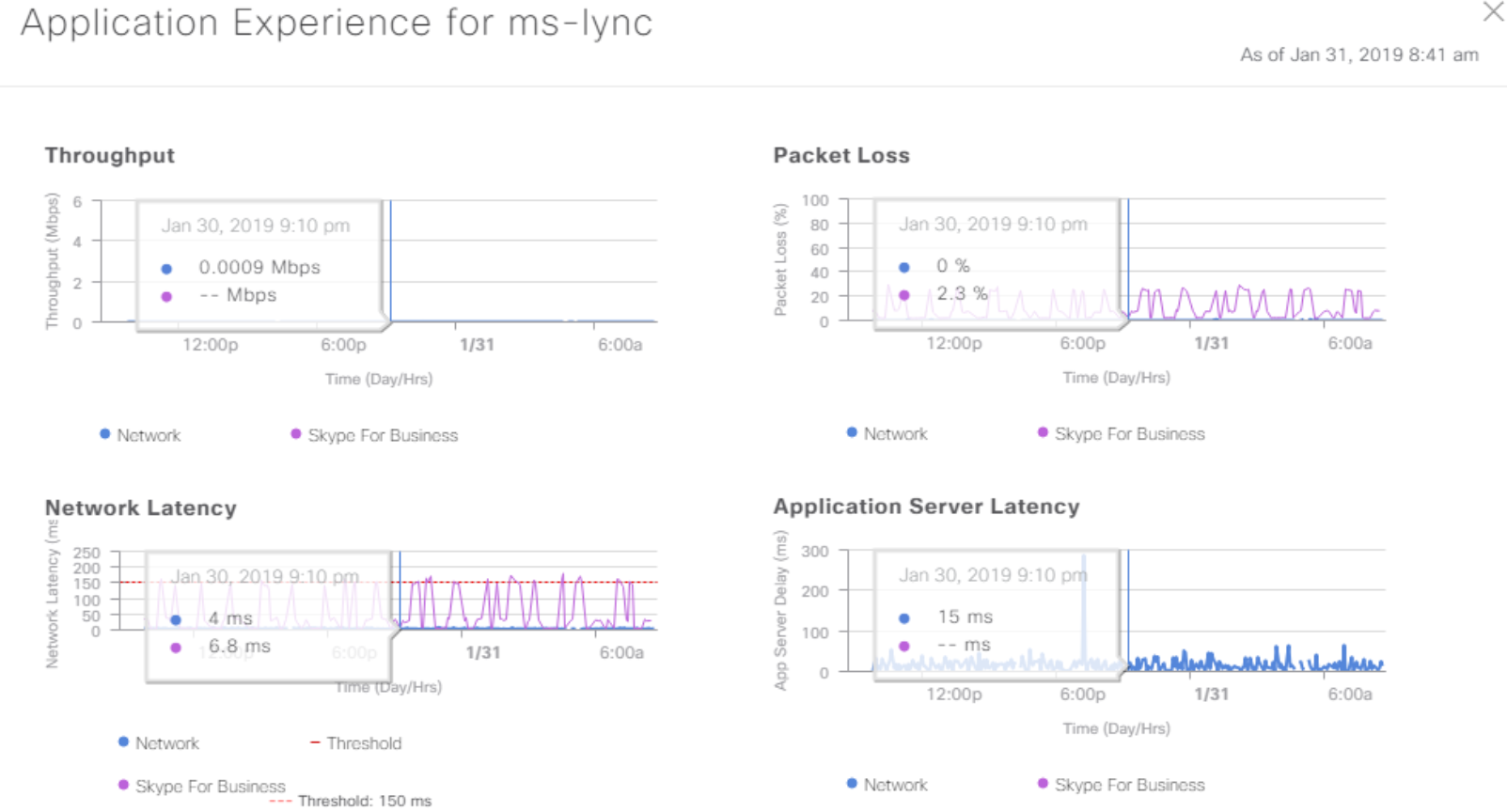

DNA中心从工厂收集了来自SNMP,Netflow和Syslog的大量有用数据,并且知道如何以一种易于理解的方式呈现数据。 在解决诸如“昨天发生的事情,许多电话掉线,尽管现在看来很正常”之类的浮动问题时,这特别有用。 您可以浏览Application Experience数据并尝试了解正在发生的情况。 因此,有机会在下一次“解决”之前解决问题。 或证明该网络与它无关。

应用程序性能数据。

应用程序性能数据。对于DNA Center显示为Alarm的许多问题,它会告诉您在哪里进行挖掘。

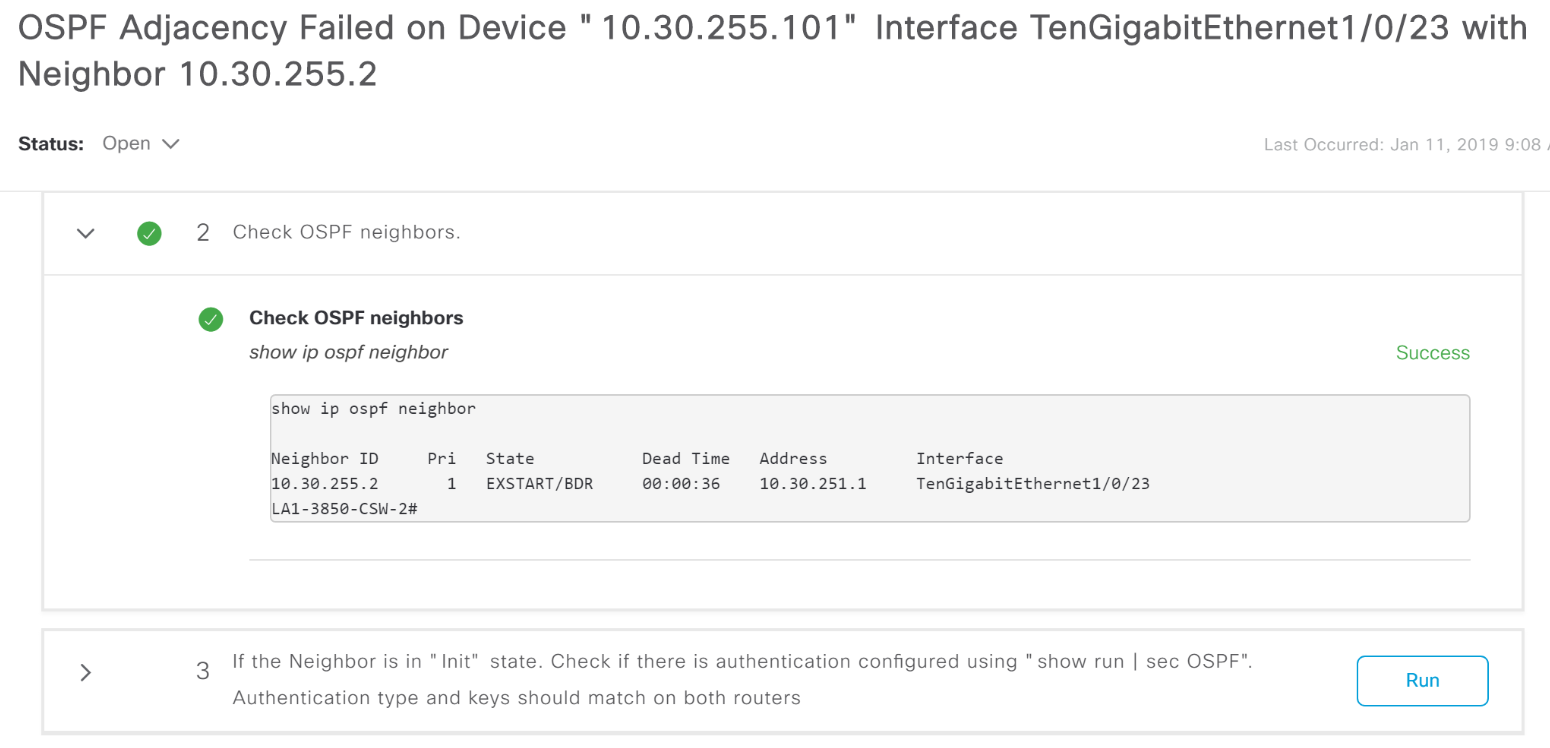

示例OSFP相邻崩溃报告,其中包含有关操作的提示。

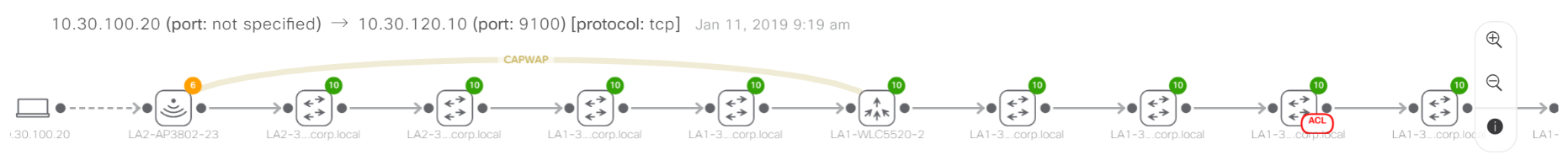

示例OSFP相邻崩溃报告,其中包含有关操作的提示。例行分析变得更加容易。 例如,如有必要,您可以快速跟踪网络上的流量路径,而无需一一爬升设备。 借助ISE的授权,DNA中心可以提取并显示客户名称,包括在有线网络上的名称:无需攀爬即可查找IP地址。

跟踪通过网络的流量路径的示例。 其中一个设备上的红色标记表示访问控制列表阻止了流量。

跟踪通过网络的流量路径的示例。 其中一个设备上的红色标记表示访问控制列表阻止了流量。您可以快速查看问题所影响的网段(DNA中心中的交换机按位置,位置和楼层细分)。

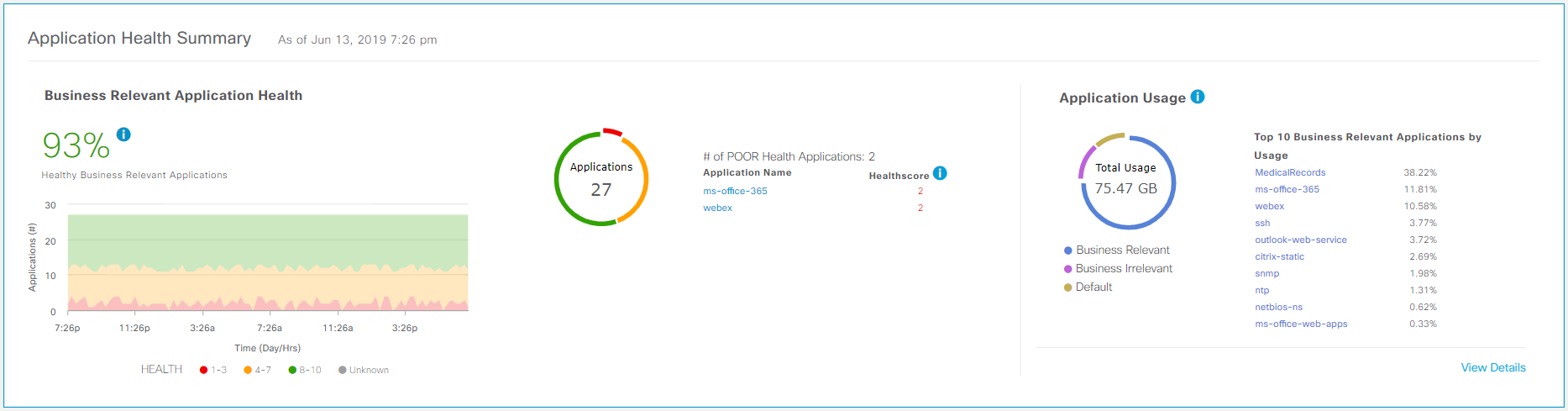

网络上应用程序的生活质量百分比的“游戏化”指标使您可以表面地评估网络的状态,并查看它是否随着时间的推移而恶化。

应用程序生活质量的指标。

应用程序生活质量的指标。和以前一样,Prime Infrastructure还提供网络设备上的软件版本控制。 DNA Center维护自己的存储库,可以在其中手动或自动从Cisco.com上传图像,然后将其部署到设备。 在这种情况下,您可以对脚本进行编程和运行,以在更新前后验证网络的正确运行。 例如,标准的预检查脚本包括检查闪存上可用空间的可用性,confi-register的状态以及是否保存配置。 可以执行此操作的设备也支持软件修补。

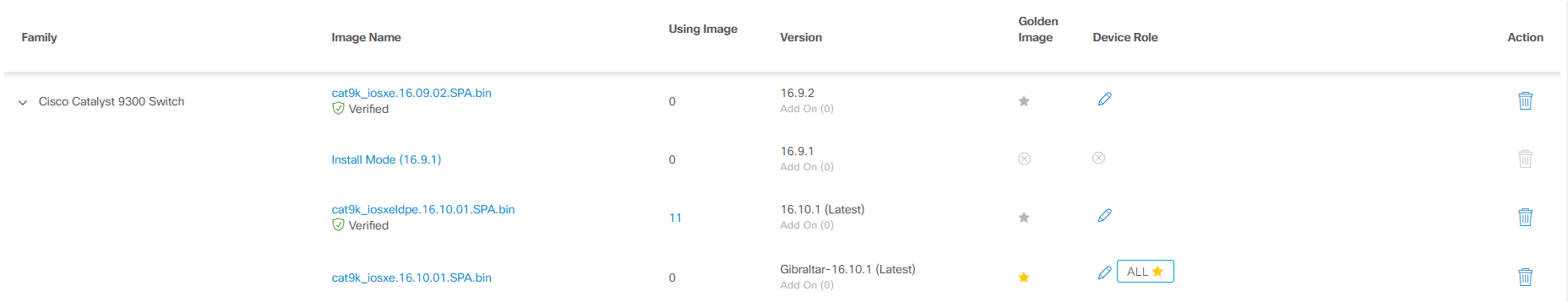

DNA中心的软件库。

DNA中心的软件库。而且,当然,仍然可以访问网络腺体的命令行。

总结

该产品是新产品,但是可以谨慎引入新方法。 由于代码的新颖性,工作中存在一些错误,但是Cisco技术支持会迅速做出响应,并且开发人员会定期发布更新。 由于网络管理方法的新颖性,操作早期阶段出现错误的可能性相当高,但是管理员逐渐习惯了它,并且与传统LAN的支持相比,错误更少。 值得事先考虑一下如何将所有内容测试并运行到用户的各个部分中,然后再将其分发给所有人(尽管您有经验,这对于实施任何IT解决方案(即使是最容易理解和证明的)都是有用的)。

有什么用? 自动化,标准操作的加速,由于配置错误而导致的停机时间的减少,由于网络故障的原因是众所周知的事实而增加了网络的可靠性。 据思科称,IT管理员每年将节省90天。 另外,安全性:使用“零信任”方法,可以避免在新闻界受到重创的重大问题,但是出于显而易见的原因,很少有人对此表示赞赏。