上周,美国食品药品监督管理局(FDA)向Medtronic MiniMed胰岛素泵用户发出警告(

新闻 ,FDA网站上易受感染的设备

列表 )。 制造商启动了一个程序,用安全的型号替换泵:在11台设备中的7台中,无法通过更新软件解决问题。

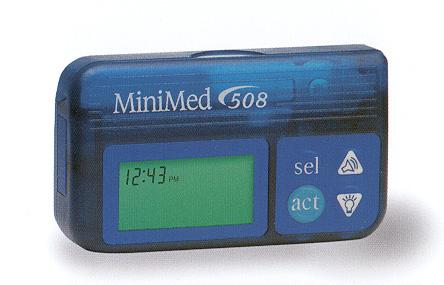

胰岛素泵用于治疗糖尿病,由控制设备,可移动的胰岛素储液器和皮下给药套件组成。 FDA报告中提到的两个系列泵(MiniMed 508和MiniMed Paradigm)具有无线连接至控制设备的能力,该控制设备在正常情况下由主治医师或患者本人用来更改操作参数。 事实证明,任何人都可以控制,足以控制无线电发射器的范围。 此类漏洞并不是第一次被发现,但是制造商和政府部门都首次尝试以协调的方式解决该问题。 反应速度值得注意:在研究人员的首次报告和正式召回之间相隔了570天。

出于明显的原因,发现问题的研究人员没有透露漏洞的详细信息,但可以通过对问题的简短描述来了解其中的一些内容。 去年3月,为MiniMed 508和Paradigm开发了概念证明,与FDA上周发布的清单相符。 根据研究结果,制造商于2018年8月

发布了警告,但当时该问题的严重程度被评为较低。 发现了两种类型的漏洞:首先,以纯文本形式在泵和无线附件(例如血糖

仪 )之间进行数据传输。 在这种情况下,存在泄露私人信息的风险。

其次,当与控制设备进行交互时,似乎已经发生了授权,但是控制器和泵的复合体受到了所谓的重放攻击。 换句话说,有可能再现由控制器发送的数据序列并引起例如胰岛素的重新给药。 但是,由于重播攻击与默认情况下已关闭的泵功能相关,因此截至去年年中,漏洞风险被评为“中”(使用CVSS v3方法为4.8和5.3点)。

过去一年发生了什么变化? 几乎在相同的设备列表(如上图)中,并非在某些设置下,但通常在所有情况下,都被认为是易受攻击的。 此新漏洞(

CVE-2019-10964 )被评为CVSS等级7.3点“危险”等级,尽管从安全研究人员的角度来看,这很可能是“老问题”,但会带来新的后果。 由于缺少与Medtronic泵交互的设备的适当授权系统,因此不仅可能发生重放攻击。 您可以将任意信息传输到泵,更改设置,并通常控制胰岛素输入的过程,从而导致用药过量和药物不足。 这两种选择对健康都是非常危险的。

FDA警告中提到的附件之一是Carelink USB设备。 实际上,这是一个无线适配器,允许您下载有关泵操作的信息,并在计算机上的专有软件中查看它。 此类医疗设备使人们的生活更轻松,无线连接使它们更加便捷。 但是在这种情况下,有必要尽可能保护数据传输:在健康方面,通常的数据泄漏也是一个问题,如果旨在改善生活质量的设备开始威胁到数据传输,那就更是如此。

美敦力(Medtronic)为必须使用易受伤害的泵的人提供了一些提示(由于该地区无法使用安全型号或出于某些其他原因)。 建议您始终随身携带该设备,不要与任何人共享其序列号(这暗示使用该序列号的简单授权和/或加密方案,但是根据研究人员的报价判断,您不需要知道该序列号即可破解)。 另外,您必须立即取消所有者不发起的任何注射,并不断监测血液中的葡萄糖水平。 另外,建议在不使用CareLink USB时将其与计算机断开连接。

简而言之,方便的医疗设备变得越来越不方便。 根据制造商的说法,没有故意利用此漏洞的情况。 这是个好消息,但更有可能是由于缺乏网络犯罪分子的动力。 但是,如果她出现了怎么办?

上周的另一个新闻是

发现了使用默认密码(例如,路由器或IP摄像机)的IoT设备上

的新攻击。 名为Silex的恶意脚本破坏了设备的文件系统,使它们无法运行。 显然,对于某人而言,金钱动机不再令人感兴趣,而这些设备(大约4000台遭受损坏的设备)仅仅是出于对艺术的热爱。 Internet的丢失和本地网络的故障是一个严重的问题,但是对医学中至关重要的物联网的这种攻击要严重得多。

免责声明:本摘要中表达的观点可能与卡巴斯基实验室的官方立场不符。 亲爱的编辑们通常建议以健康的怀疑态度对待任何观点。