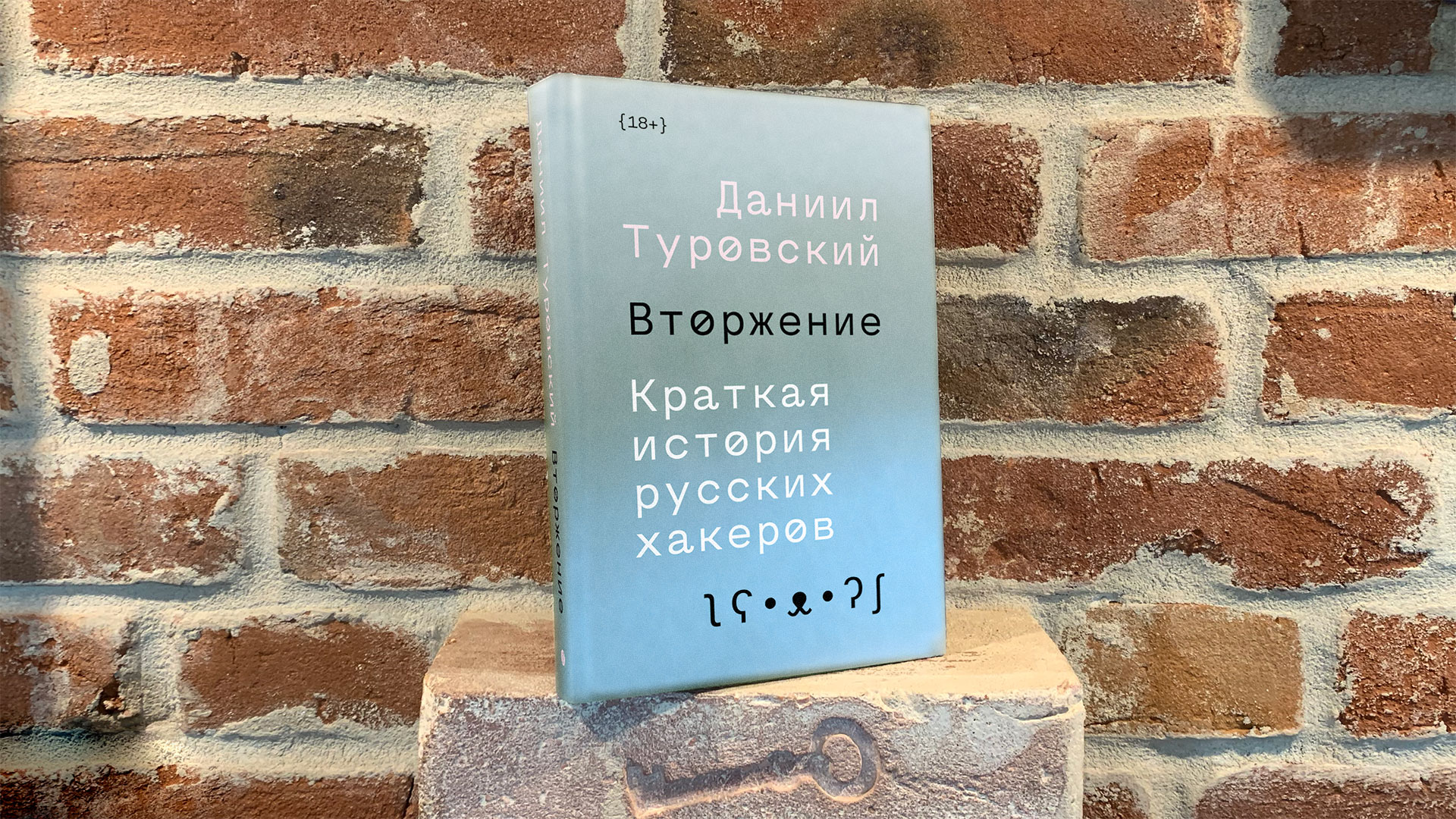

摘自《入侵。 俄罗斯黑客简史

今年五月,记者丹尼尔·图罗夫斯基(Daniil Turovsky)

的书 “入侵。 俄罗斯黑客简史。” 它包含了来自俄罗斯IT行业的阴暗面的故事-关于那些迷上计算机并学会了不仅编程而且抢劫他人的家伙。 与现象本身一样,这本书正在发展,从少年流氓行为和论坛聚会到电力运营和国际丑闻。

丹尼尔(Daniel)收集了数年的材料,一些故事

出现在美杜莎(Medusa)上,并因重述《纽约时报》(New York Times)的丹尼尔·安德鲁·克拉默(Daniel Andrew Kramer)于2017年的文章而获得普利策奖。

但是,像任何犯罪一样,黑客攻击也是一个封闭的话题。 真实的故事只会在两口之间传递。 这本书给人的印象是疯狂地夸大了不完整的好奇心-好像对于每个英雄一样,您可以添加三卷本的“它的真实状况”。

在出版商的允许下,我们正在发布有关Lurk集团的一小段摘录,该集团在2015-16年掠夺了俄罗斯银行。

2015年夏天,俄罗斯中央银行建立了Fincert,这是一个监视和响应金融和信贷部门计算机事件的中心。 通过它,银行可以交换有关计算机攻击的信息,对其进行分析并获得针对特殊服务的防护建议。 此类攻击有很多:2016年6月,Sberbank

估计俄罗斯因网络犯罪造成的经济损失达6000亿卢布-同时该银行拥有子公司Bizon,该子公司从事企业的信息安全。

关于Fincert工作成果的第

一份报告 (2015年10月至2016年3月)描述了针对银行基础设施的21次针对性攻击; 这些事件的结果是,提起了12起刑事案件。 这些攻击大多数是一个小组的工作,该小组被称为Lurk,以纪念黑客开发的同名病毒:在其帮助下,商业企业和银行盗窃了金钱。

自2011年以来,警察和网络安全专家一直在寻找该小组的成员。 长期以来,搜索一直没有成功-到2016年,该组织已从俄罗斯银行盗窃了大约30亿卢布,比其他任何黑客都多。

潜伏病毒不同于调查人员以前看到的病毒。 当程序在实验室中运行以进行测试时,它什么也没做(这就是为什么它被称为Lurk的原因-英语为“ to hide”)。 后来发现Lurk被设计为模块化系统:该程序逐渐加载具有各种功能的其他块-从拦截在键盘上输入的字符,登录名和密码到能够从受感染计算机的屏幕上记录视频流。

为了传播病毒,该组织入侵了银行员工访问的站点:从在线媒体(例如RIA Novosti和Gazeta.ru)到会计论坛。 黑客利用广告标语交换系统中的漏洞,并通过它们分发了恶意软件。 在某些站点上,黑客很短时间就与该病毒建立了链接:在其中一本会计杂志的论坛上,该病毒在工作日的午餐时间出现了两个小时,但在此期间,卢克找到了一些合适的受害者。

通过单击横幅,将用户带到漏洞利用页面,然后在受攻击的计算机上开始收集信息-主要是黑客对远程银行服务程序感兴趣。 银行付款单中的详细信息将替换为必要的付款明细,并将未经授权的转账发送到与该组关联的公司的帐户中。 卡巴斯基实验室(Kaspersky Lab)的谢尔盖·格洛瓦诺夫(Sergei Golovanov)表示,在这种情况下,团体通常使用一日游公司,“他们不在乎转移和兑现的物品”:收到的钱在那里兑现,放在袋子里,书签留在城市公园里,黑客在这里把它们捡起来。 。 该小组的成员小心翼翼地隐瞒了自己的行为:对所有日常信件进行加密,为虚假用户注册域名。 Golovanov解释说:“攻击者使用三重VPN,Thor和秘密聊天,但问题是,即使功能良好的机制也会失败。” -该VPN将会掉线,然后秘密聊天不是那么秘密,然后通过电话呼叫而不是通过电报呼叫。 这是人为因素。 并且当您收集数据库已有多年时,您需要查找此类事故。 之后,执法人员可以联系提供商,以了解谁去了这个IP地址以及什么时候去。 然后造案。”

羁押潜伏者的黑客

看起来像是一部动作片。 EMERCOM官员削减了叶卡捷琳堡不同地区的黑客乡村房屋和公寓中的锁,此后,FSB官员在里面尖叫,抓住黑客并将其扔到地板上,搜查了房屋。 之后,犯罪嫌疑人被上了公共汽车,带到机场,沿着跑道被带上,然后被带到了飞往莫斯科的货机上。

在黑客拥有的车库中,他们发现了汽车-奥迪,凯迪拉克和奔驰的昂贵车型。 还发现了一块镶嵌272颗钻石的手表。

他们没收了价值 1200万卢布的珠宝和武器。 警方总共在15个地区进行了约80次搜查,并拘留了约50人。

特别是,该小组的所有技术专家均被捕。 卡巴斯基实验室的一名雇员Ruslan Stoyanov参与了对潜伏性犯罪以及特殊服务的调查,他说,他们中的许多人正在寻找固定地点的管理人员,以选择远程工作人员。 声明中没有提到这项工作将是非法的事实,而卢克提供的薪水要高于市场薪金,并且有可能在家工作。

斯托亚诺夫说:“俄罗斯和乌克兰的每个地方,除周末外,每天早晨都有个人上电脑并开始工作。” “程序员扭曲了[病毒]下一版本的功能,测试人员对其进行了检查,然后负责僵尸网络的人员将所有内容上传到命令服务器,然后在僵尸计算机上进行了自动更新。”

该案的庭审于2017年秋季开始,并于2019年初继续进行-由于案件数量庞大,其中约600册。 一位隐瞒自己名字的黑客律师

表示 ,没有嫌疑人会与调查达成交易,但有些人承认了部分指控。 他解释说:“我们的客户确实在开发Lurk病毒的各个部分,但是许多人根本不知道这是特洛伊木马。” “有人参与了可以在搜索引擎中成功运行的算法。”

该小组一名黑客的案子被单独生产,他得到了5年的时间,其中包括因为破坏了叶卡捷琳堡的机场网络。

在最近几十年中,在俄罗斯,特殊服务成功击败了大多数违反主要规则的大型黑客团体-“请勿为ru工作”:Carberp(从俄罗斯银行帐户中偷走了大约10亿卢布),Anunak(从俄罗斯银行帐户中偷走了超过10亿卢布), Paunch(为攻击创建的平台,全世界多达一半的感染通过该平台进行攻击)等等。 这些团体的收入与军火商的收入相当,除黑客本身外,还有数十人在其中—安全警卫,司机,收银工人,出现新漏洞的网站的所有者等等。