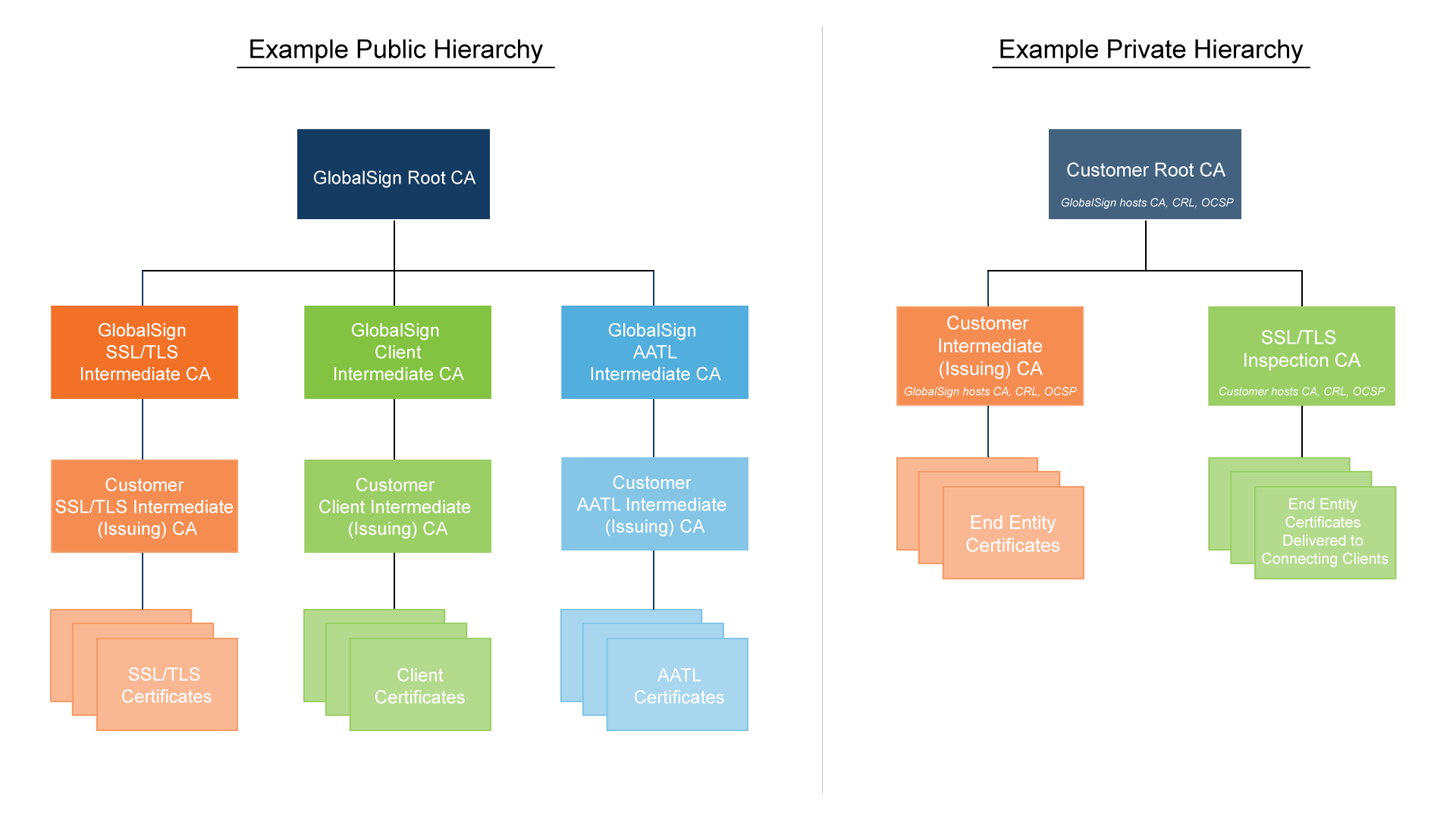

示例:1)开放信任层次结构中的中间CA,以及2)与具有自己的根CA的开放层次结构隔离的私有层次结构

示例:1)开放信任层次结构中的中间CA,以及2)与具有自己的根CA的开放层次结构隔离的私有层次结构公钥基础结构(PKI)传统上是分层的。 在其中,证书颁发机构(CA)通过从属关系连接。 所有用户都信任相同的根(头)CA,并且每个较低的CA都从属于层次结构中的较高CA。

但是,如果我们要使用自己的CA创建

私有PKI基础架构 ,该怎么办? 实际上,在某些情况下,这种中间或部分层次结构在实践中非常方便。

创建中间或私有层次结构的典型原因

- 客户认证

使用基于中间CA的证书进行客户端身份验证很方便。 如果您有专属的从属CA,则可以限制提供对系统访问权限的证书数量。 在这些情况下,通常使用私有信任层次结构。

- 品牌推广

对于向其客户提供证书或将其包含在所提供的服务包中的公司,他们自己的专用CA的存在使您能够提供一些其他的品牌机会。

- SSL / TLS检查/解密

为了使SSL验证程序解密和重新加密内容,它必须能够根据需要颁发证书。 这意味着您需要在公共信任层次结构之外的自己的从属CA。 在这种情况下,根CA位于GlobalSign上,中间CA位于客户端的证书验证设备上。

- 特殊目的证书

在私有层次结构中颁发的证书可以支持旧版应用程序和独特的配置,例如更长的有效期和更小的密钥大小,根据CA / Browser Forum的基本要求,公共信任证书中不允许这样做。 但是,如果您只需要专用SSL / TLS证书,而没有完整的专用CA,则可以使用IntranetSSL服务。

- 自定义配置文件

您可以通过根据需要更改密钥扩展策略,证书策略,证书吊销列表(CRL)的分发点,制作短期证书等来为特定任务配置从属CA。

住宿和支持

公司可以托管和维护自己的CA或将其外包。 许多公司在没有必要资源的情况下自行进行大型PKI系统的部署(内包)。 由于该过程需要投资,因此最好在当下以及未来几年,使用新技术的经济效果,初始成本和系统运行成本方面预先评估您的物质资源和财务能力。

在进行了这样的评估之后,一些组织可能会得出结论,即他们不需要公钥基础结构,在这种情况下,最好使用其他安全工具:例如VPN或文件加密程序。 代替整个PKI基础结构,有时仅启动证书服务器会更容易,这解决了未经授权访问Web内容的问题(IntranetSSL,请参见上文)。

中级或私有等级

在开放式层次结构中,所有CA都隶属于根CA,后者的公钥嵌入在公共应用程序(例如Web浏览器)中。 在这种情况下,浏览器可以自动检查由整个层次结构中的所有CA及其发行者颁发的证书的有效性,这是无可争议的优势。

开放式层次结构通常用于需要与非关联方进行信息交换或对其进行身份验证的情况。 在这种情况下,第三方受信任方是外包CA。

在私有层次结构的情况下,最终用户将公司根CA的公共密钥手动添加到应用程序中嵌入的受信任密钥列表中。 在这种情况下,使用密钥的所有责任在于用户。 私有层次结构更适合封闭社区,例如公司门户网站的用户。

典型的中级或私有层次结构示例

- 专用的私有根CA和层次结构(私有PKI)

GlobalSign可以创建和托管私有层次结构,包括根和中间层。 它们建立在用于支持开放层次结构中自己的根CA的相同安全基础结构上。

- 企业私人中级CA,证书颁发中心

品牌中间CA是专门为特定客户创建的,在开放层次结构中具有对根CA的信任链。 这些中间节点也可以由GlobalSign托管和维护,从而减轻了内部团队管理PKI和专家知识的负担。

- 共享开放根CA(托管PKI平台)

尽管在某些情况下需要专用的根CA和层次结构,但是大多数组织可以使用PKI管理平台(Managed PKI)上的专用服务来满足证书的法规要求。 多合一证书管理门户提供高级账单,用户管理,报告等。

- 共享专用根CA(IntranetSSL)

通过PKI管理平台可以使用IntranetSSL ,它为内部服务器和应用程序提供了一种经济有效的方式来颁发和管理SSL / TLS证书。 这些证书是由GlobalSign公共的非公共证书颁发机构颁发的,因此,它们可能包括CA / Browser论坛禁止在公共证书中使用的配置(例如,有效期三年以上,内部服务器名称或保留的IP地址)。

- 物联网信任根

物联网信任根与传统信任根具有相同的灵活性,但针对物联网的特定要求而量身定制。 根据所需的信任级别,可以使用专用的私有层次结构,专有的可公开访问的中间CA,开放或私有层次结构中的根中心来保护IoT设备,平台,网关和网络。

- 特殊信任等级

GlobalSign支持几乎任何层次结构配置。 如果您需要的模型不是上述模型,或者尚不清楚哪种体系结构最适合特定的生态系统,那么最好与专家和顾问进行讨论,以构建满足特定需求的信任体系结构。

对于上述任何示例,可以将CA支持外包。 仍然可以进行品牌宣传,但是层次结构是由GlobalSign在经过验证的硬件和软件的安全数据中心中托管和管理的。 陪同工程师将为非标准方案提供帮助。

似乎将信任等级赋予外包,会降低安全级别,但实际上却是另一回事。 这样可以确保根据最新的行业最佳实践对所有CA组件进行适当的保护和配置。 另一个好处是节省了内部团队支持PKI的成本和资源。 仅在极少数情况下(例如SSL验证/解密),中间链接才应位于客户端。