勒索软件病毒与其他类型的恶意软件一样,在过去几年中不断发展和变化-从阻止用户进入系统的简单储物柜,到“警察”勒索软件,由于虚构违法行为而使我们受到司法起诉,我们进入了加密程序。 这些恶意软件对硬盘(或整个磁盘)上的文件进行加密,并且要求赎金不是为了返回对系统的访问权,而是要求用户信息不被删除,在暗网上出售或在网络上公开显示。 而且,支付赎金并不能保证收到用于解密文件的密钥。 不,这还不是“一百年前”,而是当前的威胁。

鉴于黑客的成功以及此类攻击的获利能力,专家认为,将来他们的频率和独创性只会增加。 据Cybersecurity Ventures称,2016年勒索软件病毒大约每40秒攻击一次公司,2019年每14秒攻击一次,到2021年这种频率将在11秒内增加一次攻击。 值得注意的是,所需的赎金(尤其是针对大型公司或城市基础设施的针对性攻击)通常比攻击造成的损失低很多倍。 因此,五月份对美国马里兰州巴尔的摩市政府机构的攻击造成了超过

1800万美元的损失,黑客声称赎金为76000美元的比特币等值。 2018年8月

对佐治亚州

亚特兰大政府的

袭击使该市损失了1700万美元,所需赎金为52000美元。

趋势科技专家分析了2019年头几个月的勒索软件攻击,在本文中,我们将讨论下半年世界等待的主要趋势。

勒索软件病毒:简短档案

勒索软件病毒的含义从其名称上就很清楚:威胁要破坏(或相反地,向用户发布)机密或有价值的信息,黑客在他们的帮助下要求赎金以返回对其的访问。 对于普通用户而言,这样的攻击是令人不愉快的,但不是很关键:在过去十年中丢失音乐收藏或度假照片的威胁并不能保证支付赎金。

组织的情况看起来完全不同。 业务停机的每一分钟都会造成金钱损失,因此,现代公司无法访问系统,应用程序或数据的损失就等于损失。 这就是为什么近年来勒索软件病毒的重点已逐渐从病毒的轰击转移到较低的活动,并转向对组织进行针对性袭击的组织,在这些组织中,赎金的机会和规模最大。 反过来,组织努力在两个主要领域防御威胁:通过开发在攻击后有效恢复基础架构和数据库的方法,以及采用能够及时检测和销毁恶意软件的更高级的网络防御系统。

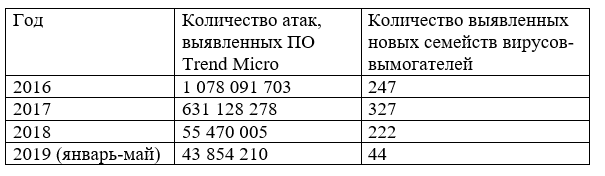

为了保持最新状态并开发新的解决方案和技术来对抗恶意软件,趋势科技不断分析从其网络安全系统获得的结果。 根据趋势科技

云安全智能防护网络的数据 ,近年来勒索软件病毒的情况如下:

2019年受害者之选

今年,网络犯罪分子显然开始对受害者的选择采取更为谨慎的方法:他们的目标是组织受到更差的保护,并愿意为迅速恢复正常活动支付大笔费用。 这就是为什么自从今年年初以来,已经对政府机构和大城市的行政部门进行了多次袭击,包括美国

佛罗里达州的莱克城(53万美元)和里维埃拉海滩(60万美元)。

按行业划分,主要攻击媒介如下:

-27%-政府机构;

-20%-生产;

-14%-医疗保健;

-6%-零售;

-5%-教育程度。

通常,网络罪犯使用OSINT方法(从公共资源搜索并收集信息)来为攻击做准备并评估其获利能力。 通过收集信息,他们可以更好地了解组织的业务模式以及遭受攻击的声誉风险。 黑客还寻找可以使用勒索软件完全隔离或禁用的最重要的系统和子系统-这增加了勒索的可能性。 最后但并非最不重要的一点是,评估了网络安全系统的状态:对IT专家极有可能击退该公司的公司发起攻击是没有道理的。

在2019年下半年,这一趋势将仍然适用。 黑客将发现新的活动领域,业务流程中断会导致最大的损失(例如,运输,重要的基础设施,能源)。

渗透和感染方法

这一领域也在不断发生变化。 最受欢迎的工具是网络钓鱼,网站和受感染网页上的恶意广告以及漏洞利用。 同时,攻击的主要“帮凶”仍然是用户雇员,他们打开这些站点并通过链接或从电子邮件下载文件,这激起了组织整个网络的进一步感染。

但是,在2019年下半年,将添加以下工具:

- 使用社会工程手段更积极地使用攻击(受害人自愿执行黑客必要的行动或提供信息的攻击,例如考虑到他正在与组织的管理层或客户的代表进行交流),这简化了从公共来源收集有关员工的信息的过程;

- 使用被盗的凭证,例如来自远程管理系统的登录名和密码,这些凭证可以在暗网上购买;

- 物理黑客和渗透,这将使黑客能够在现场找到关键系统并中和安全系统。

攻击隐藏技术

由于趋势科技也对网络安全系统的发展做出了贡献,最近大大简化了经典勒索软件病毒家族的发现。 机器学习和行为分析技术甚至可以在恶意软件进入系统之前就对其进行检测,因此黑客必须想出其他方法来隐藏攻击。

它们已经为IT安全专家和网络犯罪新技术所熟知,其目的是消除沙箱,以分析可疑文件和机器学习系统,开发无文件恶意软件,并使用受感染的许可软件,包括来自网络安全供应商的软件和各种远程服务。访问组织的网络。

结论与建议

总的来说,我们可以说在2019年下半年,针对大型组织的针对性攻击可能性很高,这些组织能够向网络犯罪分子支付巨额赎金。 同时,黑客并非总是自己开发黑客解决方案和恶意软件。 例如其中一些,臭名昭著的GandCrab团队已经

停止运营 ,已经赚了约1.5亿美元,继续按照RaaS(勒索软件即服务)或勒索软件即服务计划工作,类似于防病毒和网络保护系统)。 也就是说,今年不仅其创造者,而且“租户”都参与了成功的勒索软件和加密锁的分发。

在这种情况下,组织需要在发生攻击时不断更新其网络安全系统和数据恢复方案,因为应对勒索软件病毒的唯一有效方法是不支付赎金并剥夺其作者的利润来源。