参赛作品

有一次,在2018年夏天,我有兴趣找出对Web应用程序中的漏洞进行搜索的确切含义,然后我请一个朋友展示它的工作原理。 我们选择了由公司(由

DaOffice开发)的公司社交网络作为受害者。

新一代Intranet。 社会的。 手机版 参与。

我们开始研究,发现许多与缺乏针对XSS,CSRF等的防护有关的非关键漏洞。 但是本文根本不是关于它们的,现在,如果您的公司中有社交网络,您可以熟悉它们。

用户自我删除

我登录到社交网络,然后我们开始研究浏览器和服务器之间交换的请求。 在一段页面代码中,我的视线吸引到了一个名为“ SelfDelete”的页面(完整地址

https:// <您的社交网站> / net_home / PrivateRoom / SelfDelete )。 他们无处可在界面上找到链接/按钮,最后,我从社交网络中删除了我的帐户,然后单击了它。 事实是,在浏览器中拉起自己的cookie足以删除帐户而无需用户确认-CSRF通过GET请求进行操作。

危急等级

事实证明,对于删除而言,用户登录到该帐户并且其cookie不会被破坏就足够了,以迫使用户以任何方式通过浏览器链接。

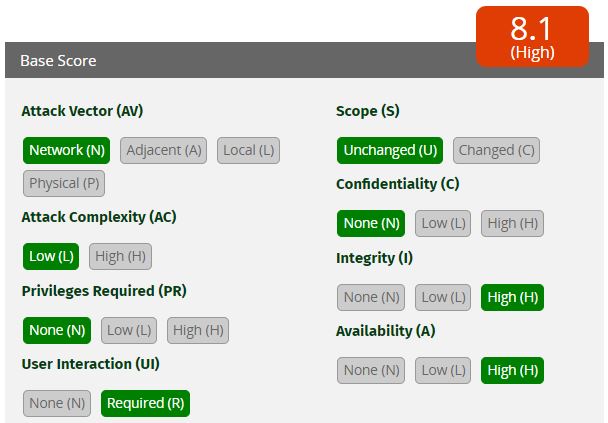

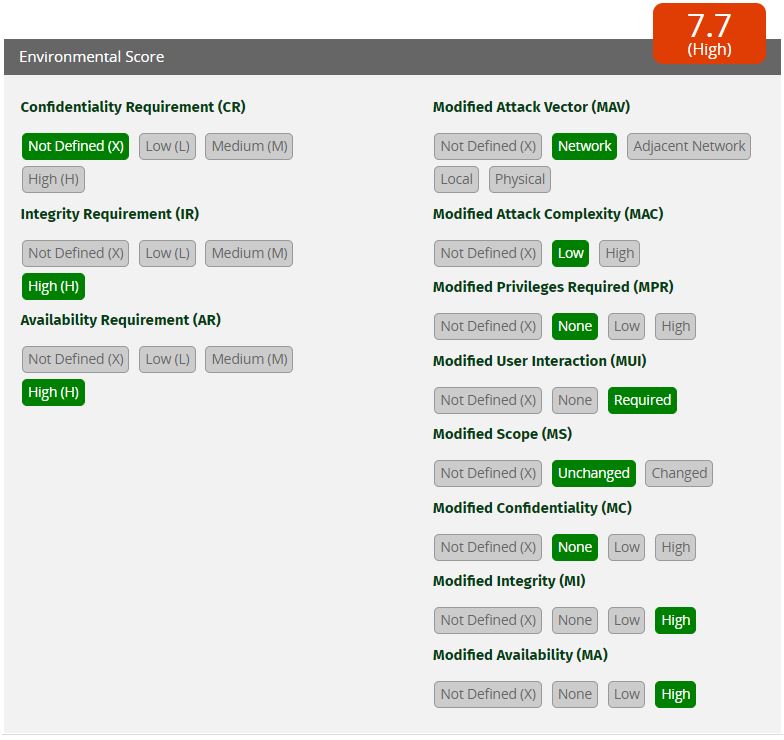

根据通用漏洞评分系统,可以按以下方式评估漏洞:

首次通话

不幸的是,开发人员网站上的联系人仅显示了电话号码,这实际上暗示了我们,他们不会回答任何有意义的事情。 因此,我们通过众所周知的内部联系人进行了联系,并收到了拒绝请求。

第二次上诉

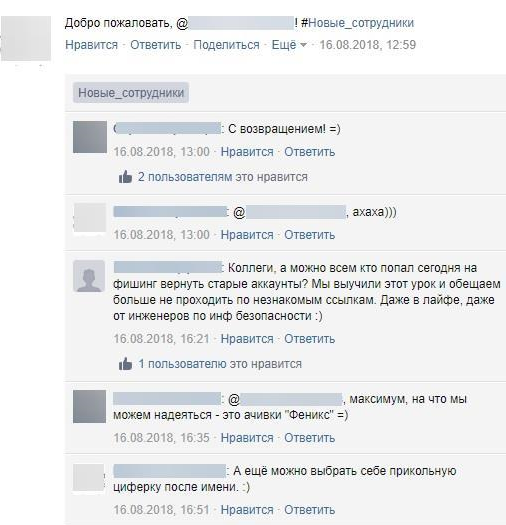

在2018年8月上旬,我们的员工“奇迹般”地了解了此链接的存在,并开始积极地共享它。 我们的用户开始在社交网络上大量重新注册,这是它的外观:

结果,通知开发人员我们的用户由于缺乏许可证而删除了同事,然后在出现免费许可证时注册了自己,开发人员继续对其进行修复,并在4个月后修复了漏洞。

遗憾的是,有些用户失去了组,内容,历史记录的管理员权限,但在用户地址中却有一个数字:

https:// <您的社交网站> / net_home /人物/ <用户名> 2在2019年,没有人听到我提出的关于在MS Yammer上替换此社交网络的建议,尽管一切都保持不变。 如果有人在

www.cvedetails.com上拥有拥有必要权利的帐户

,我建议发布带有此文章链接的漏洞。