8月下旬,Imperva

通知了 Cloud WAF (以前称为Incapsula)客户有关机密信息泄露的信息,并启动了帐户密码的重置。 事实证明,外部人员可以访问密码哈希,API密钥和SSL证书。

10月10日,公司首席执行官克里斯·海伦(Chris Hylen)和首席技术官库纳尔·阿南德(Kunal Anand)进行了

事后验尸,详细说明了这一事件。 一家专门从事数据和应用程序保护的公司怎么会这样?

总而言之,问题是由于

数据库从您自己的托管到Amazon Web Services的错误迁移而引起的。

克里斯·海兰(Chris Heilan)在他的文章中列出了迁移期间犯下的许多错误。 他们一起允许未知用户窃取admin API密钥到Amazon Web Services上生产中的帐户之一。 一项调查显示,早在2018年10月就发生了未经授权的访问。

管理员密钥使攻击者可以访问数据库快照,其中包含有关2017年9月15日之前注册的客户端的各种信息。 该信息包括电子邮件地址,哈希密码和咸密码,以及许多客户端的API密钥和由客户端提供的SSL证书。

失败的年代

根据CTO的说法,这一切始于2017年,当时该公司开始考虑切换到AWS(

关系数据库服务 ,RDS)服务,因为Incapsula系统“由于吸引新客户并满足他们的关键要求而承受着巨大压力” 。 需要向云托管过渡,以扩展业务。

但是,“在AWS评估过程中做出的一些关键决策结合起来,从数据库快照中提取信息。”

这些致命的决定之一就是快照的创建。

另一个错误是使用AWS API密钥创建内部计算实例,用户可以从外部访问该实例。

因此,攻击者能够破坏实例,窃取密钥并使用它来访问数据库快照。

尽管数据泄漏发生在2018年10月,但Imperva直到2019年8月20日才了解到该黑客事件,当时第三方从其服务器向该公司发送了一组数据,要求对该漏洞赏金计划进行奖励。 Imperva声称该第三方以前是未知的:“我们将呈现的数据集中SQL数据库的转储与快照进行了比较-并找到了匹配项。 目前,我们可以说客户数据元素仅限于WAF帐户,直到2017年9月15日为止。 我们其他产品的数据库和快照尚未过滤掉。”

根据GDPR法律,公司以规定的方式通知执法部门和相关监管机构。 数据库检查和损坏评估花了几个星期。 之后,Imperva公开披露了有关事件的信息。

Imperva强调,其自己的2017年用于监视数据库活动监视(DAM)活动的产品不支持AWS RDS(与其他任何云托管一样),因此未在内部使用。 仅在2019年,开发了适用于PaaS的Cloud Data Security(CDS),现在也用于监视Cloud WAF。

未来的教训

阿南德说,Imperva采取了一些措施来防止将来发生事件,包括:

- 增强的访问控制;

- 增加“快照”的访问检查数量;

- 停用不活动的实例(包括受到威胁的实例);

- 默认情况下托管VPN的活动计算实例;

- 监控软件并立即安装补丁;

- 凭证和密钥的定期更改;

- 改进的凭证管理

- 增加扫描基础结构的频率。

AWS管理控制台的多因素身份验证已经启用,甚至更早。 但是,根据Anand的说法,她不会阻止对API密钥的未经授权的访问。

技术总监说,由于内部控制的改进,今天不可能重蹈覆辙。 新的Imperva系统将在检测到易受攻击的数据库实例和快照的情况下立即发出信号,例如导致2018年黑客入侵的数据库实例和快照。 事实是,AWS CloudTrail和GuardDuty日志记录系统以前曾工作过,并且它们将未经授权的活动记录到了日志中,而只是没有发出信号。

根据CTO的说法,在调查事件的过程中,该公司未发现任何其他漏洞,也不知道网络犯罪分子与遭受数据泄露的客户有关的恶意活动。

“在调查开始之初,我们立即通知了客户,以便他们可以做出明智的决定并按照我们建议的安全措施采取行动。 感谢这些建议,我们的客户更改了13,000多个密码,更改了13,500多个SSL证书,并恢复了1,400多个API密钥,Anand说。 “我们的使命保持不变:代表我们的客户及其用户,领导全球保护数据和应用程序免受网络罪犯侵害的斗争。”

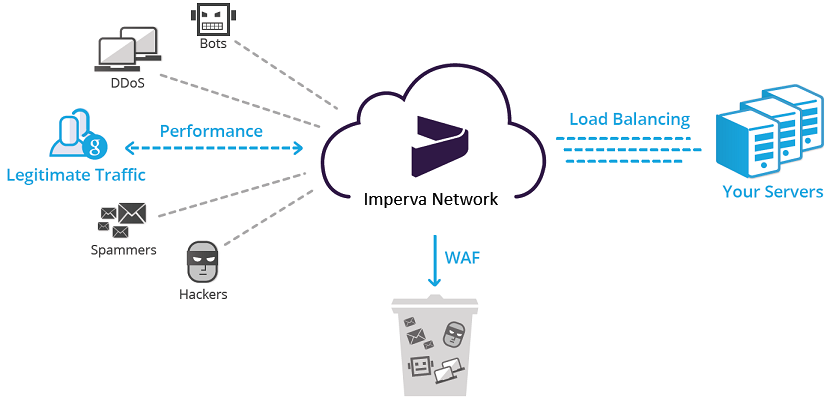

供参考。 Imperva是保护Web应用程序和数据(CDN,云防火墙,反向代理,防御DDoS攻击等)的解决方案的全球领先供应商之一。

该公司成立于2002年,员工人数超过1000人,年收入:3.217亿美元(2017年)。 自2011年以来,该公司的股票已在纽约证券交易所上市交易,但在2019年1月,它被专注于收购技术和软件公司

的私人投资公司Thoma Bravo

完全买断 。

很难说这起事件将如何影响Imperva的形象以及对企业的威胁。 当然,客户数量不会增加,而且形象会受到损害。

没有人可以避免DevOps错误,尤其是在设置云实例这一复杂的业务中。 但是,Imperva是最能预料到此类错误的人。

“我们对事件是由我们选择的结果,在数据库迁移之前,期间和之后我们已经采取或未采取的行动的事实承担责任。 我们建议所有组织花些时间充分认识到在基础架构即服务(IaaS)解决方案中部署和管理应用程序和数据的共同责任,” Imperva首席技术官说。 “您永远无法“完成”安全性。 我们每天必须继续努力-评估和改进我们的流程。”